クイックスタート

OAuth トークンまたは Postgres パスワードを使用してデータベースに接続します。Lakebase インフラストラクチャの管理 (プロジェクト、ブランチ、コンピュートの作成) については、 「プロジェクトの権限」を参照してください。

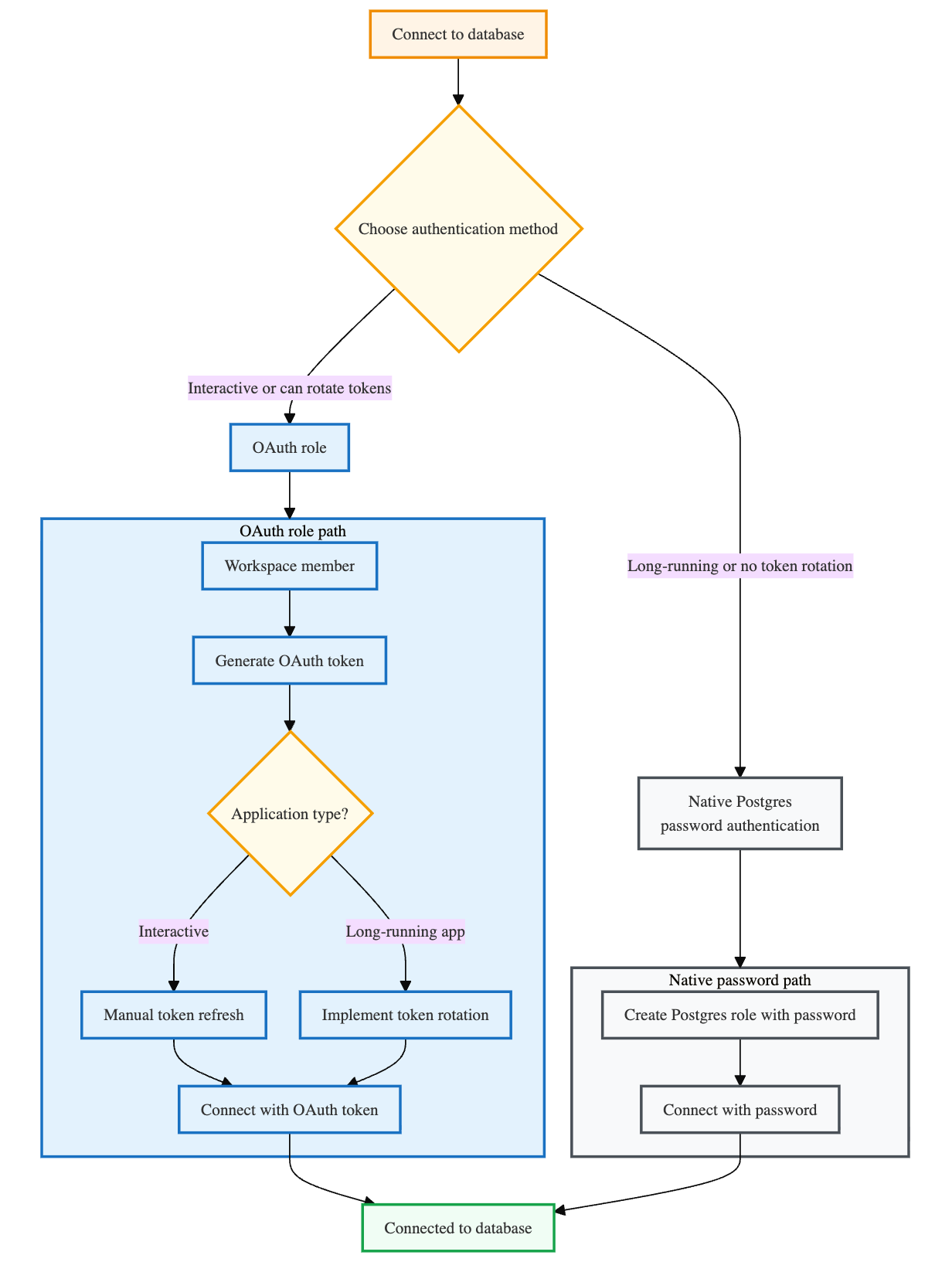

認証方法を選択してください

接続する前に、ユースケースに最適な認証方法を決定します。

- OAuth ロール: OAuth トークンを使用して Databricks ID を使用して認証します。プロジェクトオーナーはすぐに接続できます。他の Databricks ID が OAuth 認証を使用できるようにするには、Lakebase UI、SQL、または REST API を使用して Postgres ロールを作成します。「OAuth ロールの作成」を参照してください。

- ネイティブ Postgres パスワード認証: 従来のデータベース パスワードを使用して Postgres ロールで認証します。「ネイティブ Postgres パスワード ロールを作成する」を参照してください。

OAuth は、自動資格情報の有効期限とワークスペース ID の統合を提供しますが、長時間実行されるアプリケーションではトークンのローテーションが必要です。Postgres のパスワードには有効期限はなく、ローテーションも必要ありませんが、OAuth の自動有効期限と集中型セキュリティ管理機能はありません。

データベースに接続する

パブリック インターネット経由で接続する場合、クライアント側ファイアウォールを使用している場合は、Lakebase Autoscalingで使用される IP アドレスを許可リストに追加します。 Databricks サービスの IP アドレスとドメインを参照してください。

以下の例では、標準の Postgres クライアントであるpsql使用します。psql を使用して接続する方法の詳細については、 「psql を使用した接続」を参照してください。また、 Databricks 、Lakebase SQLエディター、テーブル エディター、または pgAdmin やその他の Postgres 互換クライアントなどのサードパーティ ツールを通じてデータベースにアクセスすることもできます。 その他のオプションについては、 「データのクエリ」を参照してください。

各プロジェクトには、接続できるdatabricks_postgresという名前のデフォルトのデータベースが含まれています。このデータベースは、プロジェクトの作成時に自動的に作成される、Databricks ID の Postgres ロール (たとえば、 user@databricks.com ) によって所有されます。追加の Postgres ロールを作成するには、 「Postgres ロールの管理」を参照してください。

すべてのデータベース接続には、24 時間のアイドル タイムアウトと最大 3 日間の接続寿命が適用されます。「接続タイムアウト」を参照してください。

OAuthロールで接続する

OAuth ロールを使用すると、トークンベースの認証で Databricks ID を使用して接続できます。プロジェクトオーナーの OAuth ロールは自動的に作成されます。他の Databricks ID が OAuth 認証を使用できるようにするには、Lakebase UI、SQL、または REST API を使用して Postgres ロールを作成します。「OAuth ロールの作成」を参照してください。

OAuthローンをプログラムまたは自動ワークフローで生成するには、対話型セッションの場合はユーザーからマシンへのフローでOAuthローンを取得する、またはサービスプリンシパルの場合はマシンからマシンへのフローでOAuthローンを取得するを参照してください。

OAuth トークンは 1 時間後に期限切れになります。

長時間実行されるデータベース接続を維持するアプリケーションの場合、資格情報の有効期限が切れる前に自動的に更新するトークンのローテーションを実装する必要があります。トークンのローテーションを行わないと、アプリケーションは 1 時間後にデータベース接続を失います。

コード例については、トークンのローテーションの例を参照してください。

OAuth ロールで接続するには:

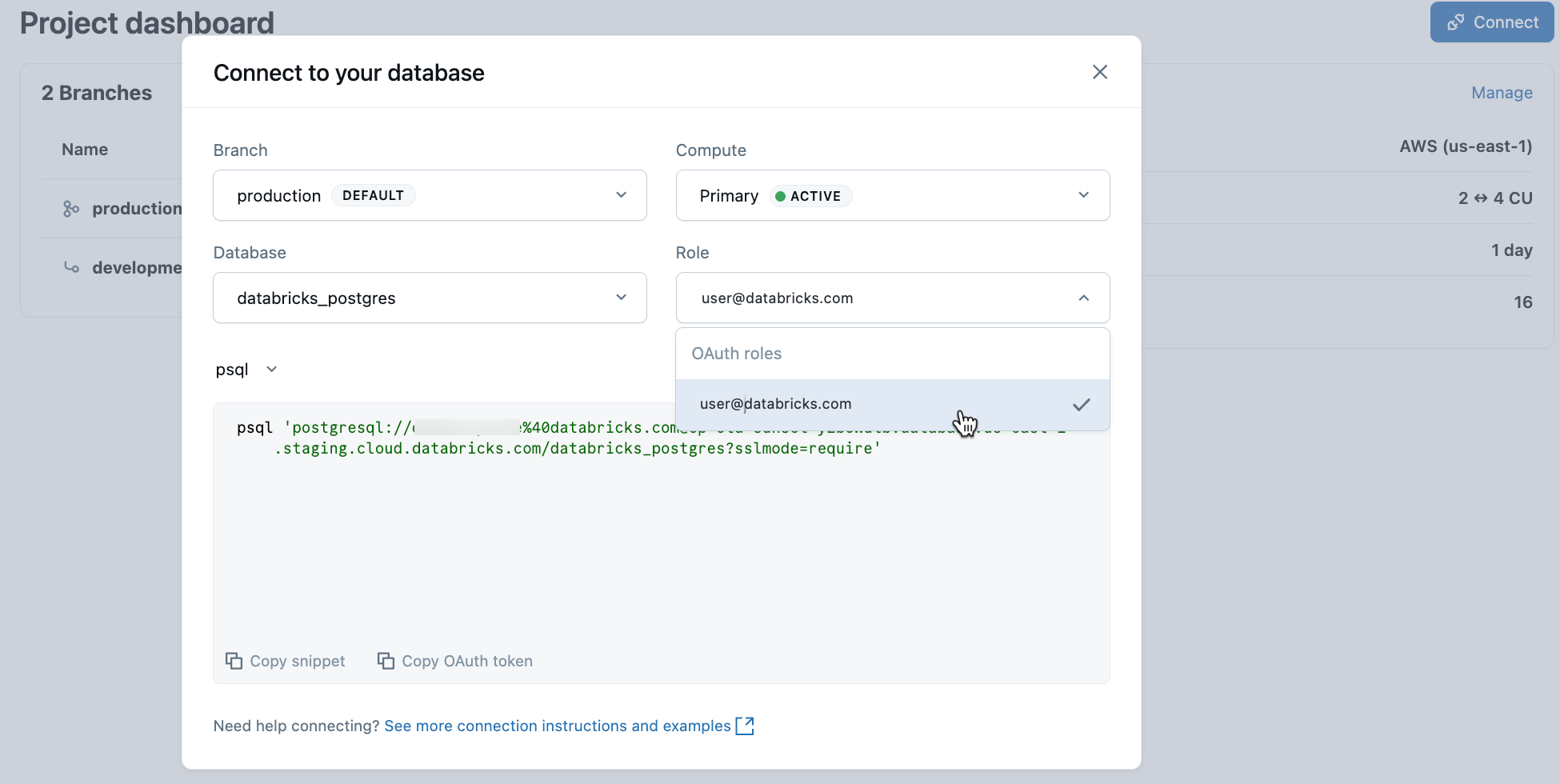

- Lakebase アプリからプロジェクトを選択し、 「接続」 をクリックします。

- 接続するブランチ、コンピュート、データベースを選択し、[ ロール] ドロップダウン メニューの OAuthロール] セクションからDatabricks ID を選択します。

psql接続スニペットをターミナルにコピーして入力します。- パスワードの入力を求められた場合は、 「OAuth トークンのコピー」を クリックし、それをパスワードとして入力します。

Copy OAuthトークン はサービスプリンシパルや他のユーザーではなく、現在のログイン ID に対してのみパスワードを生成します。 他の ID のトークンを生成するには、 CLI または SDK を使用します。

ネイティブPostgresパスワードで接続する

ネイティブ Postgres パスワード認証を使用すると、従来のデータベース パスワードを使用して Postgres ロールに接続できます。

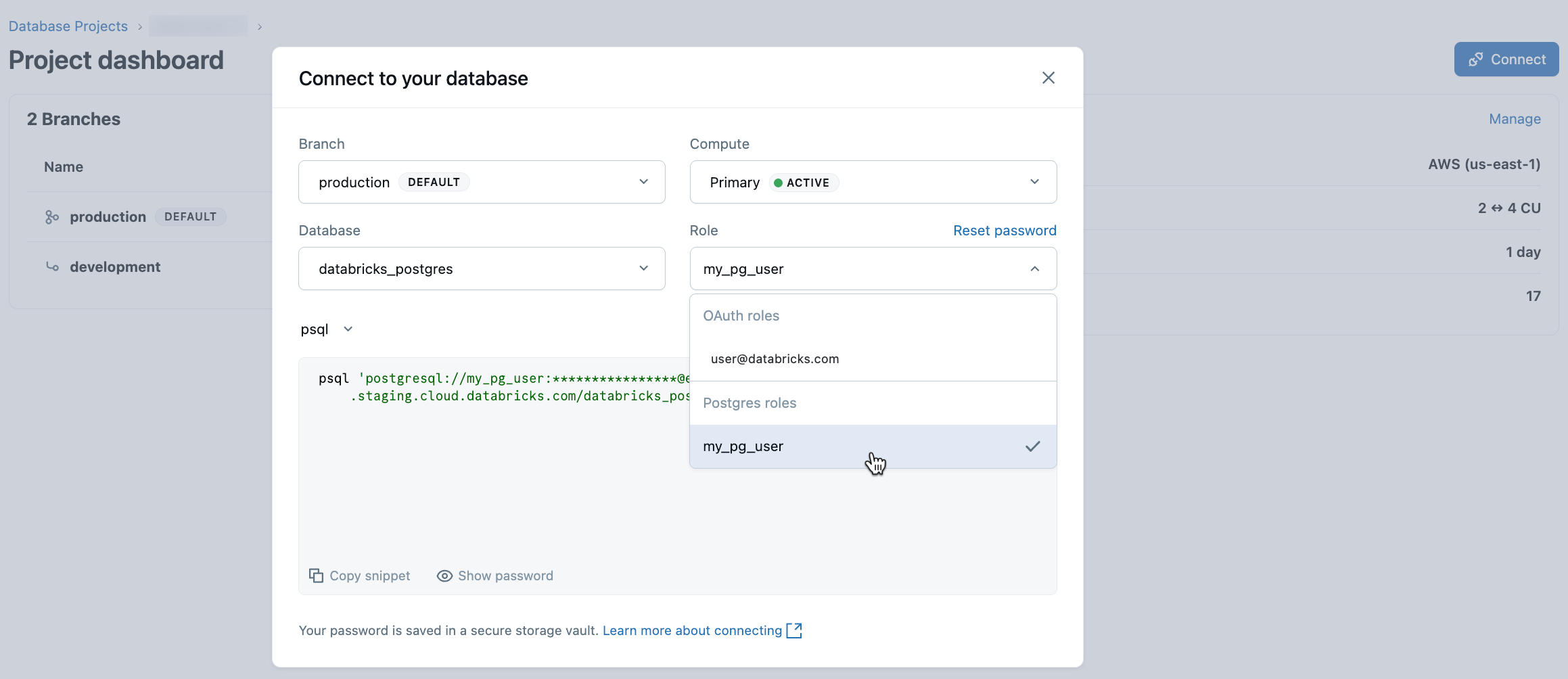

ネイティブ Postgres パスワード認証で接続するには:

- Lakebase アプリからプロジェクトを選択し、 「接続」 をクリックします。

- 接続するブランチ、コンピュート、データベースを選択し、 [ロール] ドロップダウン メニューの [Postgres ロール] セクションから Postgres ロールを選択します。

psql接続スニペットをターミナルにコピーし、入力して接続します。

Lakebaseは、ネイティブ Postgres パスワード ロール用の接続プーラーが組み込まれています。 高スループットアプリケーションの接続オーバーヘッドを削減するには、 「接続プーリングを使用する」を参照してください。