Microsoft Entra ID を使用した Databricks への SSO

このページでは、Databricks アカウントでシングル サインオン (SSO) の ID プロバイダーとして Microsoft Entra ID を構成する方法を示します。Microsoft Entra ID では、OpenID Connect (OIDC) と SAML 2.0 の両方がサポートされています。Microsoft Entra ID からユーザーとグループを同期するには、「 SCIM を使用して ID プロバイダーからユーザーとグループを同期する」を参照してください。

シングル サインオンのテスト中に Databricks からロックアウトされないようにするには、別のブラウザー ウィンドウでアカウント コンソールを開いたままにしておきます。ロックアウトを防ぐために、セキュリティ キーを使用して緊急アクセスを構成することもできます。ロックアウトを防ぐための緊急アクセスを参照してください。

Microsoft Entra ID シングル サインオンを有効にする

ID プロトコルを選択してください:

- OIDC

- SAML 2.0

-

アカウント管理者としてアカウント コンソールにログインし、 [セキュリティ] をクリックします。

-

認証 タブをクリックします。

-

認証 の横にある 管理 をクリックします。

-

[ID プロバイダーによるシングルサインオン ] を選択します。

-

続行 をクリックします。

-

[ID プロトコル] で、[ OpenID Connect] を選択します。

-

[ 認証 ] タブで、 Databricks リダイレクト URL の値をメモします。

-

別のブラウザー タブで、Microsoft Entra ID アプリケーションを作成します。

- 管理者として Azure portal にログインします。

- 左側のナビゲーションで、 [ Microsoft Entra ID ] をクリックします。

- [アプリの登録] > [新規登録 ] をクリックします。

- 名前を入力してください。

- 「 サポートされているアカウントタイプ 」で、「 この組織ディレクトリにあるアカウントのみ 」を選択します。

- [リダイレクト URI] で [ Web ] を選択し、 Databricks リダイレクト URL の値を貼り付けます。

- 登録 をクリックします。

-

Microsoft Entra ID アプリケーションから必要な情報を収集します。

- 「 Essentials 」で、「 アプリケーション(クライアント)ID 」をコピーします。

- 「 エンドポイント 」をクリックします。

- 「 OpenID Connectメタデータドキュメント 」のURLをコピーします。

- 左側のペインで、 「証明書とシークレット」 をクリックします。

- 「 + 新しいクライアントのシークレット 」をクリックします。

- 説明を入力し、有効期限を選択します。

- [ 追加 ] をクリックします。

- シークレットの 値 をコピーします。

-

Databricks アカウント コンソールの [認証] ページに戻り、ID プロバイダー アプリケーションからコピーした値を [クライアント ID ]、[ クライアント シークレット] 、 および [OpenID 発行者 URL ] フィールドに入力します。URL から

/.well-known/openid-configurationの末尾を削除します。クエリ パラメーターを指定するには、発行者の URL に追加して指定できます (例:

{issuer-url}?appid=123)。 -

必要に応じて、ユーザーの Databricks ユーザー名として

email以外の要求を使用する場合は、 [ユーザー名] 要求 に要求の名前を入力します。詳細については 情報 「 アカウントのユーザー名に使用するクレームをカスタマイズする」を参照してください。![すべての値が入力されたときの [シングルサインオン] タブ](/aws/ja/assets/images/oidc-sso-ea96f21a6163043fa79b6d61d59affba.png)

-

保存 をクリックします。

-

「SSOテスト」 をクリックして、SSO設定が正しく機能していることを確認してください。Databricksは新しいブラウザウィンドウを開き、Microsoft Entra IDを使用して認証を試みます。サインインの手順を完了し、テスト結果を確認してください。

-

[SSOを有効にする] をクリックして、アカウントのシングルサインオンを有効にします。

-

SSOを使用してテストアカウントコンソールにログインします。ステップのテストについては、 SSO構成のテスト」を参照してください。

-

アカウント管理者としてアカウント コンソールにログインし、 [セキュリティ] をクリックします。

-

認証 タブをクリックします。

-

認証 の横にある 管理 をクリックします。

-

[ID プロバイダーによるシングルサインオン ] を選択します。

-

続行 をクリックします。

-

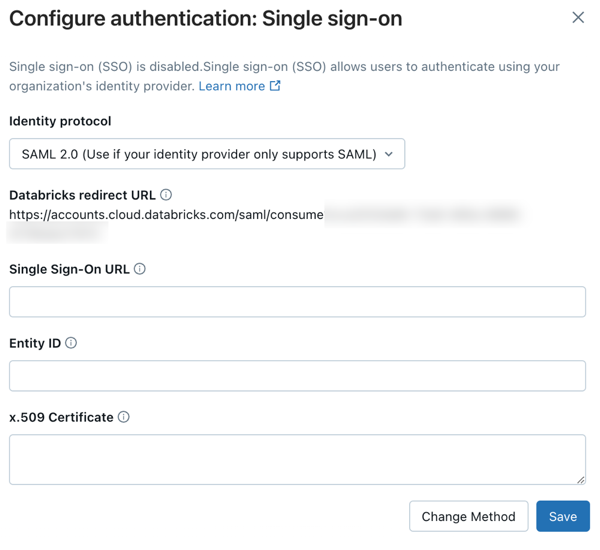

ID プロトコル で SAML 2.0 を選択します。

-

[ 認証 ] タブで、 Databricks リダイレクト URL の値をメモします。

-

別のブラウザー タブで、Microsoft Entra ID アプリケーションを作成します。

- Azureポータルに管理者としてログインします。

- 左側のナビゲーションで、 [Microsoft Entra ID > Enterprise アプリケーション ] をクリックします。[ すべてのアプリケーション ] ウィンドウが開き、Microsoft Entra ID テナント内のアプリケーションのランダムなサンプルが表示されます。

- 「 新しいアプリケーション 」をクリックします。

- 「 独自のアプリケーションの作成 」をクリックします。

- 名前を入力してください。

- アプリケーション で何をしたいですか? 選択 する ギャラリーにない他のアプリケーションを統合 します。

-

Microsoft Entra ID アプリケーションを構成します。

-

[プロパティ] をクリックします。

-

割り当て必須を 「いいえ」 に設定します。このオプションにより、すべてのユーザーが Databricks アカウントにサインインできるようになります。SSO を使用して Databricks アカウントにログインするには、ユーザーはこの SAML アプリケーションにアクセスできる必要があります。

-

アプリケーションのプロパティ ペインで、[ シングル サインオンの設定 ] をクリックします。

-

[ SAML] をクリックして、SAML 認証用にアプリケーションを設定します。SAML プロパティペインが表示されます。

-

「 基本的なSAML構成 」の横にある「 編集 」をクリックします。

-

[エンティティ ID] を、Databricks SSO 構成ページから取得した Databricks SAML URL に設定します。

-

[ 応答 URL] を、Databricks SSO 構成ページから取得した Databricks SAML URL に設定します。

-

「 SAML署名証明書 」の横にある「 編集 」をクリックします。

-

[ 署名オプション ] ドロップダウン リストで、[ SAML 応答とアサーションに署名 ] を選択し、セキュリティを強化するために [ 署名アルゴリズム ] を SHA-256 に設定します。

-

[属性と要求] で、[ 編集] をクリックします。

-

[ 一意のユーザー識別子(名前 ID)] フィールドを

user.mailに設定します。 -

[ SAML 証明書] の [証明書 (Base64)] の横にある [ダウンロード] をクリックします。証明書は、拡張子が

.cerのファイルとしてローカルにダウンロードされます。 -

テキスト エディタで

.cerファイルを開き、ファイルの内容をコピーします。このファイルは、Microsoft Entra ID SAML アプリケーションの x.509 証明書全体です。

-

- macOSのキーチェーンを使用してファイルを開かないでください。macOSでは、このファイルタイプのデフォルトアプリケーションがmacOSのキーチェーンになっています。

- 証明書は機密データです。ダウンロードする場所には注意してください。できるだけ早くローカルストレージから削除するようにしてください。

-

Azure portal の [ Microsoft Entra ID SAML Toolkit の設定 ] で、 ログイン URL と Microsoft Entra ID 識別子 をコピーして保存します。

-

Databricks アカウント コンソールの 認証 タブに戻り、Microsoft Entra ID からコピーした値を入力します。

- シングルサインオン URL : Microsoft Entra ID ログイン URL

- アイデンティティプロバイダーエンティティID :Microsoft Entra ID Microsoft Entra ID識別子

- x.509 証明書 : 証明書の開始と終了のマーカーを含む Microsoft Entra ID x.509 証明書

-

保存 をクリックします。

-

「SSOテスト」 をクリックして、SSO設定が正しく機能していることを確認してください。Databricksは新しいブラウザウィンドウを開き、Microsoft Entra IDを使用して認証を試みます。サインインの手順を完了し、テスト結果を確認してください。

-

[SSOを有効にする] をクリックして、アカウントのシングルサインオンを有効にします。

-

SSOを使用してテストアカウントコンソールにログインします。ステップのテストについては、 SSO構成のテスト」を参照してください。

Databricksにユーザーを追加する

SSOの設定が完了したら、アカウントにユーザーを追加してください。Databricks 、自動 ID 管理を使用して ID プロバイダーからユーザーを同期することをお勧めします。これにより、ユーザーとグループが ID プロバイダーからDatabricksアカウントに自動的に同期されます。 自動的なID管理を行うには、Microsoft Entra IDの設定を参照してください。あるいは、ID プロバイダーが自動 ID 管理をサポートしていない場合は、 SCIMプロビジョニングを構成できます。 SCIMを使用してIDプロバイダーからユーザーとグループを同期する方法を参照してください。

ジャストインタイム(JIT)プロビジョニングは、ユーザーがSSOを使用して初めてログインした際に自動的にDatabricksにユーザーを追加する機能で、2025年5月1日以降に作成されたアカウントではデフォルトで有効になっています。ユーザーの自動プロビジョニング(JIT)を参照してください。

統合ログインを有効にする

ほとんどのアカウントでは、統合ログインがすでに有効になっています。これは、アカウント レベルのSSO設定がすべてのワークスペースに適用されることを意味します。 アカウントが2023年6月21日より前に作成された場合は、有効化する必要があるかもしれません。統合ログインを有効にする方法については、こちらをご覧ください。

アカウントのユーザー名に使用する申し立てをカスタマイズする

安全により、 Databricksのユーザー名はユーザーの電子メール アドレスとして表されます。 異なる値を使用してユーザー名を割り当てるには、Microsoft Entra ID アカウントでカスタムクレームを設定してください。

ID プロトコルを選択してください:

- OIDC

- SAML 2.0

OIDCアプリケーションの場合、Microsoft Entra IDアプリ登録の トークン構成 ページを使用して、オプションのクレームを構成してください。

-

Microsoft Entra管理センターに、クラウドアプリケーション管理者以上の権限でサインインしてください。

-

「ID」>「アプリケーション」>「アプリ登録」 に移動し、Databricks SSO用に作成したアプリケーションを選択します。

-

サイドバーの 「管理」 の下にある 「トークン設定」 をクリックします。

-

「オプションの請求を追加」 をクリックします。

-

トークンタイプ には 「ID」 を選択してください。

-

トークンに含めたいクレーム(例:

email、preferred_username、または他の利用可能なクレーム)を選択し、 [追加] をクリックします。

利用可能なクレームの一覧は、トークンのバージョンによって異なります。定義済みのリストにないクレームが必要な場合は、ディレクトリ拡張属性またはカスタムクレームプロバイダを使用してください。Microsoft Entra のドキュメントにある「オプションのクレームを構成する」を参照してください。

-

Microsoft Graph Eメールのアクセス許可を有効にするよう求められた場合は、チェックボックスを選択して 「追加」 をクリックします。

-

Databricksアカウント コンソールで、ステップ 6 のクレーム名を [ユーザー名クレーム] フィールドに入力し、 [保存] をクリックします。

-

設定を確認するには 「SSOテスト」 をクリックし、次に 「SSOを有効にする」 をクリックします。

upnなどの一部のオプションのクレームは、特定のMicrosoft Entra ID トークン エンドポイント (v2.0 エンドポイントなど) によって発行されたトークンに含まれていない場合があります。 カスタムユーザー名クレームを設定した後にSSOが失敗した場合:

- jwt.msを使用して ID トークンを検査し、クレームが存在することを確認します。

- 各トークンバージョンでサポートされているクレームについては、オプションクレームのリファレンスを参照してください。

SAMLアプリケーションの場合は、Microsoft Entra ID Enterpriseアプリケーションの 「属性とクレーム」 設定を使用してカスタムクレームを構成してください。

-

Microsoft Entra管理センターに、クラウドアプリケーション管理者以上の権限でサインインしてください。

-

「ID」>「アプリケーション」>「エンタープライズアプリケーション」 に移動し、Databricks SSO用に作成したアプリケーションを選択します。

-

サイドバーで 「シングルサインオン」 をクリックします。

-

[属性と要求] で、[ 編集] をクリックします。

-

[ 新しい申請を追加 ] をクリックします。

- 請求 名 を入力してください。これは、Databricks SSO設定の 「ユーザー名」クレーム フィールドに入力する名前です。

- ソース には 「属性」 を選択します。

- [ ソース属性 ] で、この要求に必要な Microsoft Entra ID 属性を選択します。

-

保存 をクリックします。

-

Databricksアカウント コンソールで、ステップ 5 のクレーム名を [ユーザー名クレーム] フィールドに入力し、 [保存] をクリックします。

-

設定を確認するには 「SSOテスト」 をクリックし、次に 「SSOを有効にする」 をクリックします。