強化されたセキュリティとコンプライアンスの設定を構成する

このページでは、Databricks ワークスペースで強化されたセキュリティとコンプライアンスの設定を構成する方法について説明します。

- コンプライアンス セキュリティ プロファイルの有効化、またはワークスペースへのコンプライアンス標準の追加は、永続的な変更を目的としています。

- 過去に規制対象データを処理したことのあるワークスペースから、コンプライアンスプロファイルや個別の基準を削除することはできません。元に戻すには、ワークスペースを削除し、プロファイルを使用しない、または別の標準を使用して新しいワークスペースを作成する必要があります。サポートが必要な場合は、Databricksのサポートにお問い合わせください。

必要条件

- Databricks アカウントには、強化されたセキュリティとコンプライアンスのアドオンが含まれている必要があります。詳細については、 価格ページを参照してください。

- Databricks ワークスペースは Enterprise 価格レベルです。

コンプライアンス・セキュリティー・プロファイルの要件

-

シングル サインオン (SSO) 認証がワークスペースに対して構成されている。

-

Databricks ワークスペース ストレージ バケットの名前にピリオド文字 (

.) を含めることはできません (例:my-bucket-1.0)。既存のワークスペース ストレージ バケットの名前にピリオドが含まれている場合は、コンプライアンス セキュリティ プロファイルを有効にする前に、Databricks アカウント チームにお問い合わせください。 -

必要なネットワークポートを追加する必要があります。必要なネットワーク ポートは、 PrivateLink が従来のコンピュート プレーンへのプライベート接続に対して有効になっているかどうかによって異なります。

- PrivateLink が有効 : FIPS 暗号化のためにポート 2443 での 双方向 アクセスを許可するように、ネットワーク セキュリティ グループを更新します。「 VPC の作成」を参照してください。

- PrivateLink が有効になっていない : FIPS エンドポイントをサポートするために、ポート 2443 で の送信 アクセスを許可します。「セキュリティグループ」を参照してください。

-

ワークスペースが

us-east-1、us-east-2、us-west-1、us-west-2、またはca-central-1リージョンにあり、アウトバウンドトラフィックを制限している場合、FIPS をサポートするために追加の S3 エンドポイントへのアクセスを許可する必要があります。これは S3 にのみ適用されます。AWS は、STS または Kinesis の FIPS エンドポイントを提供していません。- 送信トラフィックの

s3.<region>.amazonaws.comとs3-fips.<region>.amazonaws.comを許可します。たとえば、s3.us-east-1.amazonaws.comやs3-fips.us-east-1.amazonaws.comなどです。

- 送信トラフィックの

サポートされているインスタンスタイプ

インスタンスタイプは、クラスタリングノード間のハードウェア実装ネットワーク暗号化とローカルディスクの保管時の暗号化の両方を提供するものに限定されます。 FIPS モードを強制するコンプライアンス標準も Graviton インスタンスをサポートしておらず、AWS GovCloud はフリートインスタンスをサポートしていません。

- HIPAA

- PCI-DSS

- K-FSI

- C5

- TISAX

- UK-CEP

- IRAP

- ISMAP

- CCCS

- FedRAMP Moderate

- FedRAMP High

- DoD IL5

-

AWS商用リージョン向け

- 一般用途:

M-fleet、Md-fleet、M5dn、M5n、M5zn、M6i、M6id、M6idn、M6in、M7a、M7g、M7gd、M7i、M8a、M8g、M8gd、M8i、M8id、M9g - コンピュート最適化:

C-fleet、C5a、C5ad、C5n、C6gn、C6i、C6id、C6in、C7a、C7g、C7gd、C7i、C8g、C8gd - メモリ最適化:

R-fleet、Rd-fleet、R5dn、R5n、R6i、R6id、R6idn、R6in、R7a、R7g、R7gd、R7i、R7iz、R8a、R8g、R8gb、R8gd、R8gn、R8i、R8id - ストレージ最適化:

D3、D3en、I3en、I4g、I4i、I7i、I8g - GPU アクセラレーション対応:

G4dn、G5、G6、G6e、G7、G7e、P3dn、P4d、P4de、P5

- 一般用途:

-

AWS GovCloudリージョン向け

- 一般用途:

M5dn、M5n、M6i、M6id、M6idn、M6in、M7g、M7i、M8g - コンピュート最適化:

C5a、C5n、C6gn、C6i、C6id、C6in、C7g、C7gd、C7i、C8g - メモリ最適化:

R5dn、R5n、R6i、R6id、R6idn、R6in、R7g、R7gd、R7i、R8g - ストレージ最適化:

D3、I3en、I4i、I7i - GPUアクセラレーション:

G4dn、G6、P3dn、P4d、P5

- 一般用途:

- 以下のインスタンスタイプがサポートされています。

- 一般用途:

M-fleet、Md-fleet、M5dn、M5n、M5zn、M6i、M6id、M6idn、M6in、M7a、M7g、M7gd、M7i、M8a、M8g、M8gd、M8i、M8id、M9g - コンピュート最適化:

C-fleet、C5a、C5ad、C5n、C6gn、C6i、C6id、C6in、C7a、C7g、C7gd、C7i、C8g、C8gd - メモリ最適化:

R-fleet、Rd-fleet、R5dn、R5n、R6i、R6id、R6idn、R6in、R7a、R7g、R7gd、R7i、R7iz、R8a、R8g、R8gb、R8gd、R8gn、R8i、R8id - ストレージ最適化:

D3、D3en、I3en、I4g、I4i、I7i、I8g - GPU アクセラレーション対応:

G4dn、G5、G6、G6e、G7、G7e、P3dn、P4d、P4de、P5

- 一般用途:

- 以下のインスタンスタイプがサポートされています。

- 一般用途:

M-fleet、Md-fleet、M5dn、M5n、M5zn、M6i、M6id、M6idn、M6in、M7a、M7g、M7gd、M7i、M8a、M8g、M8gd、M8i、M8id、M9g - コンピュート最適化:

C-fleet、C5a、C5ad、C5n、C6gn、C6i、C6id、C6in、C7a、C7g、C7gd、C7i、C8g、C8gd - メモリ最適化:

R-fleet、Rd-fleet、R5dn、R5n、R6i、R6id、R6idn、R6in、R7a、R7g、R7gd、R7i、R7iz、R8a、R8g、R8gb、R8gd、R8gn、R8i、R8id - ストレージ最適化:

D3、D3en、I3en、I4g、I4i、I7i、I8g - GPU アクセラレーション対応:

G4dn、G5、G6、G6e、G7、G7e、P3dn、P4d、P4de、P5

- 一般用途:

- 以下のインスタンスタイプがサポートされています。

- 一般用途:

M-fleet、Md-fleet、M5dn、M5n、M5zn、M6i、M6id、M6idn、M6in、M7a、M7g、M7gd、M7i、M8a、M8g、M8gd、M8i、M8id、M9g - コンピュート最適化:

C-fleet、C5a、C5ad、C5n、C6gn、C6i、C6id、C6in、C7a、C7g、C7gd、C7i、C8g、C8gd - メモリ最適化:

R-fleet、Rd-fleet、R5dn、R5n、R6i、R6id、R6idn、R6in、R7a、R7g、R7gd、R7i、R7iz、R8a、R8g、R8gb、R8gd、R8gn、R8i、R8id - ストレージ最適化:

D3、D3en、I3en、I4g、I4i、I7i、I8g - GPU アクセラレーション対応:

G4dn、G5、G6、G6e、G7、G7e、P3dn、P4d、P4de、P5

- 一般用途:

- 以下のインスタンスタイプがサポートされています。

- 一般用途:

M-fleet、Md-fleet、M5dn、M5n、M5zn、M6i、M6id、M6idn、M6in、M7a、M7g、M7gd、M7i、M8a、M8g、M8gd、M8i、M8id、M9g - コンピュート最適化:

C-fleet、C5a、C5ad、C5n、C6gn、C6i、C6id、C6in、C7a、C7g、C7gd、C7i、C8g、C8gd - メモリ最適化:

R-fleet、Rd-fleet、R5dn、R5n、R6i、R6id、R6idn、R6in、R7a、R7g、R7gd、R7i、R7iz、R8a、R8g、R8gb、R8gd、R8gn、R8i、R8id - ストレージ最適化:

D3、D3en、I3en、I4g、I4i、I7i、I8g - GPU アクセラレーション対応:

G4dn、G5、G6、G6e、G7、G7e、P3dn、P4d、P4de、P5

- 一般用途:

- 以下のインスタンスタイプがサポートされています。

- 一般用途:

M-fleet、Md-fleet、M5dn、M5n、M5zn、M6i、M6id、M6idn、M6in、M7a、M7g、M7gd、M7i、M8a、M8g、M8gd、M8i、M8id、M9g - コンピュート最適化:

C-fleet、C5a、C5ad、C5n、C6gn、C6i、C6id、C6in、C7a、C7g、C7gd、C7i、C8g、C8gd - メモリ最適化:

R-fleet、Rd-fleet、R5dn、R5n、R6i、R6id、R6idn、R6in、R7a、R7g、R7gd、R7i、R7iz、R8a、R8g、R8gb、R8gd、R8gn、R8i、R8id - ストレージ最適化:

D3、D3en、I3en、I4g、I4i、I7i、I8g - GPU アクセラレーション対応:

G4dn、G5、G6、G6e、G7、G7e、P3dn、P4d、P4de、P5

- 一般用途:

- 以下のインスタンスタイプがサポートされています。

- 一般用途:

M-fleet、Md-fleetM8iM5dn、M5n、M5zn、M6i、M6id、M6idn、M6in、M7a、 、M7i、M8a、M8id - コンピュート最適化:

C-fleet、C5a、C5ad、C5n、C6i、C6id、C6in、C7a、C7i - メモリ最適化:

R-fleet、Rd-fleetR8iR5dn、R5n、R6i、R6id、R6idn、R6in、R7a、R7i、 、R7iz、R8a、R8id - ストレージ最適化:

D3、D3en、I3en、I4i、I7i - GPU アクセラレーション対応:

G4dn、G5、G6、G6e、G7、G7e、P3dn、P4d、P4de、P5

- 一般用途:

- 以下のインスタンスタイプがサポートされています。

- 一般用途:

M-fleet、Md-fleet、M5dn、M5n、M5zn、M6i、M6id、M6idn、M6in、M7a、M7g、M7gd、M7i、M8a、M8g、M8gd、M8i、M8id、M9g - コンピュート最適化:

C-fleet、C5a、C5ad、C5n、C6gn、C6i、C6id、C6in、C7a、C7g、C7gd、C7i、C8g、C8gd - メモリ最適化:

R-fleet、Rd-fleet、R5dn、R5n、R6i、R6id、R6idn、R6in、R7a、R7g、R7gd、R7i、R7iz、R8a、R8g、R8gb、R8gd、R8gn、R8i、R8id - ストレージ最適化:

D3、D3en、I3en、I4g、I4i、I7i、I8g - GPU アクセラレーション対応:

G4dn、G5、G6、G6e、G7、G7e、P3dn、P4d、P4de、P5

- 一般用途:

- 以下のインスタンスタイプがサポートされています。

- 一般用途:

M-fleet、Md-fleetM8iM5dn、M5n、M5zn、M6i、M6id、M6idn、M6in、M7a、 、M7i、M8a、M8id - コンピュート最適化:

C-fleet、C5a、C5ad、C5n、C6i、C6id、C6in、C7a、C7i - メモリ最適化:

R-fleet、Rd-fleetR8iR5dn、R5n、R6i、R6id、R6idn、R6in、R7a、R7i、 、R7iz、R8a、R8id - ストレージ最適化:

D3、D3en、I3en、I4i、I7i - GPU アクセラレーション対応:

G4dn、G5、G6、G6e、G7、G7e、P3dn、P4d、P4de、P5

- 一般用途:

- 以下のインスタンスタイプがサポートされています。

- 一般用途:

M-fleet、Md-fleetM8iM5dn、M5n、M5zn、M6i、M6id、M6idn、M6in、M7a、 、M7i、M8a、M8id - コンピュート最適化:

C-fleet、C5a、C5ad、C5n、C6i、C6id、C6in、C7a、C7i - メモリ最適化:

R-fleet、Rd-fleetR8iR5dn、R5n、R6i、R6id、R6idn、R6in、R7a、R7i、 、R7iz、R8a、R8id - ストレージ最適化:

D3、D3en、I3en、I4i、I7i - GPU アクセラレーション対応:

G4dn、G5、G6、G6e、G7、G7e、P3dn、P4d、P4de、P5

- 一般用途:

- 以下のインスタンスタイプがサポートされています。

- 一般用途:

M5dn、M5n、M6i、M6id、M6idn、M6in、M7i - コンピュート最適化:

C5a、C5n、C6i、C6id、C6in、C7i - メモリ最適化:

R5dn、R5n、R6i、R6id、R6idn、R6in、R7i - ストレージ最適化:

D3、I3en、I4i、I7i - GPUアクセラレーション:

G4dn、G6、P3dn、P4d、P5

- 一般用途:

- 以下のインスタンスタイプがサポートされています。

- 一般用途:

M5dn、M5n、M6i、M6id、M6idn、M6in、M7i - コンピュート最適化:

C5a、C5n、C6i、C6id、C6in、C7i - メモリ最適化:

R5dn、R5n、R6i、R6id、R6idn、R6in、R7i - ストレージ最適化:

D3、I3en、I4i、I7i - GPUアクセラレーション:

G4dn、G6、P3dn、P4d、P5

- 一般用途:

- ワークスペース名、コンピュート リソース名、タグ、ジョブ名、ジョブ実行名、ネットワーク名、資格情報名、ストレージ アカウント名、 Gitリポジトリ ID または URL などの機密情報がカスタマー定義の入力フィールドに決して入力されていないことを確認する責任はお客様にあります。 これらのフィールドは、コンプライアンス境界外で保存、処理、またはアクセスされる可能性があります。

コンプライアンスセキュリティプロファイルが有効になっているワークスペースでは、パートナー提供のAI機能の設定はデフォルトで無効になっています。Genie Codeを含む、 Databricksの一部のAI支援機能も無効になっています。ワークスペース管理者は、パートナーが提供するAI機能を有効にすることで、これらの機能を有効にできます。

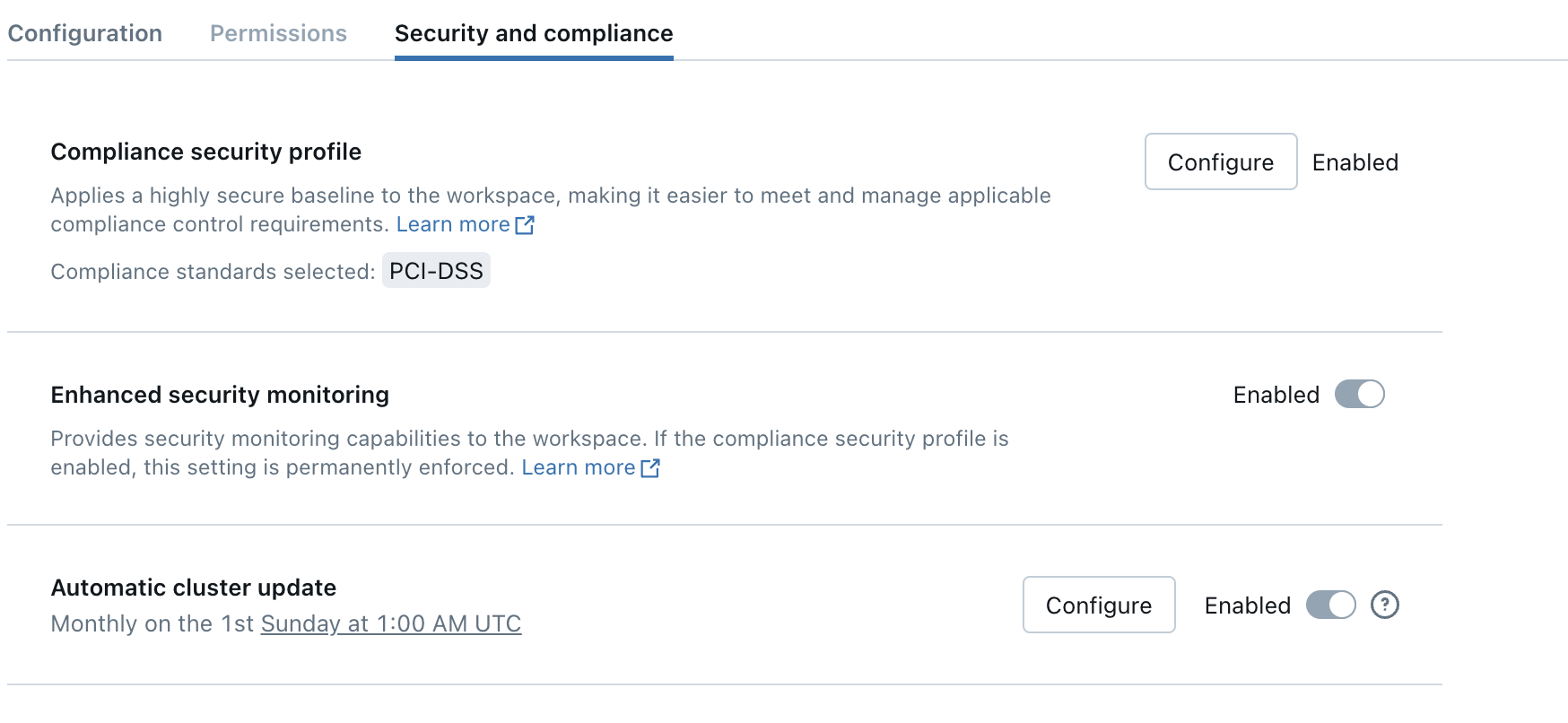

既存のワークスペースで有効にする

アカウント 管理者は、コンプライアンス セキュリティ プロファイルの有効化、コンプライアンス標準の追加、拡張セキュリティ監視の有効化、およびワークスペースでの自動クラスター更新の有効化を行うことができます。

コンプライアンス セキュリティ プロファイルのネットワーク要件を確認する

コンプライアンス セキュリティ プロファイルを有効にする場合は、上記の要件に従ってネットワーク アクセスを更新した後、次のテストで接続と構成を確認します。

-

DBFSアクセス : テスト クラスタリングにアタッチされたノートブックで、次を実行します。

Bash%fs ls /

%sh ls /dbfs両方のコマンドがエラーなしでファイルリストを返すことを確認します。

-

コントロール プレーン アクセス :

ncを使用して、ポート 443 でリージョンの Web アプリ ドメインへの接続をテストします。例えば:Bash%sh nc -zv oregon.cloud.databricks.com 443 -

SCC リレー アクセス :

-

PrivateLink が有効になっていない場合は 、ポート 2443 を使用します。

Bash%sh nc -zv <scc-relay-domain-name> 2443 -

PrivateLink が有効になっている場合は 、ポート 6666 を使用します。

Bash%sh nc -zv <scc-relay-for-privatelink-domain-name> 6666

-

-

S3 FIPS エンドポイント アクセス (

us-east-1、us-east-2、us-west-1、us-west-2、またはca-central-1のみ):Bash%sh nc -zv <bucket-name>.s3-fips.<region>.amazonaws.com 443

強化されたセキュリティとコンプライアンスの設定を有効にする

-

コンピュートが動いているか確認します。 重要なジョブが実行されていないことを確認します。コンプライアンス セキュリティ プロファイルまたは自動クラスタリング更新を有効にすると、クラスタリングが自動的に再開されます。

-

アカウント管理者として、アカウントコンソールに移動します。

-

「 ワークスペース」 をクリックします。

-

ワークスペースの名前をクリックします。

-

[セキュリティとコンプライアンス ] をクリックします。

-

コンプライアンス セキュリティ プロファイルを有効にするには、[ コンプライアンス セキュリティ プロファイル ] の横にある [有効化] をクリックします。

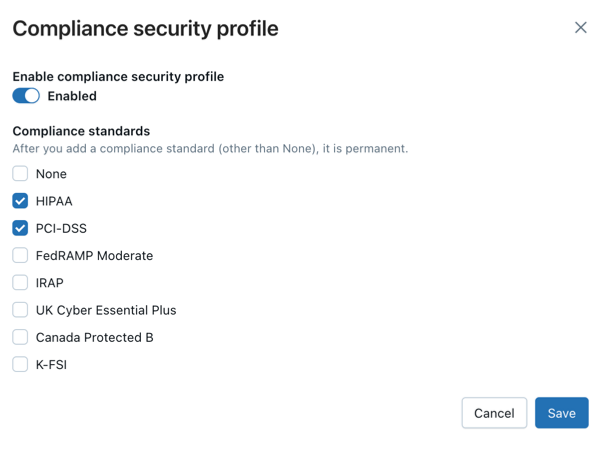

[コンプライアンス セキュリティ プロファイル] ダイアログで、必要に応じて [コンプライアンス標準] を選択し、 [保存] を クリックします。

-

拡張セキュリティモニタリングを有効にするには、[ 拡張セキュリティモニタリング ]チェックボックスを選択します。

コンプライアンス セキュリティ プロファイルを有効にすると、拡張セキュリティ モニタリングが自動的に有効になります。

-

クラスターの自動更新を有効にするには、[ 自動クラスター更新 ] チェックボックスをオンまたはオフにします。

コンプライアンス セキュリティ プロファイルを有効にすると、自動クラスター更新が自動的に有効になります。

すべての新しいワークスペースにアカウントレベルのデフォルトを設定する

アカウント 管理者は、セキュリティ プロファイル (コンプライアンス スタンダードを使用) またはアカウント レベルでの強化セキュリティ モニタリングの設定を構成して、すべての新しいワークスペースに適用できます。 コンプライアンス セキュリティ プロファイルを新しいワークスペースのデフォルトとして有効にすると、新しいワークスペースに対して強化されたセキュリティ モニタリングと自動クラスター更新も有効になります。

-

アカウント管理者として、アカウントコンソールに移動します。

-

サイドバーで、 [セキュリティ] をクリックします。

-

[強化されたセキュリティとコンプライアンス] タブをクリックします。

-

コンプライアンス セキュリティ プロファイルを有効にするには、[ コンプライアンス セキュリティ プロファイル ] の横にある [構成 ] をクリックします。

「新規ワークスペースのコンプライアンス・セキュリティー・プロファイル 」ダイアログで、「 使用可能 」を選択し、1つまたはコンプライアンス標準を選択するか、「 なし 」を選択して 「保存 」をクリックします。

-

拡張セキュリティモニタリングを有効にするには、 新しいワークスペースの拡張セキュリティモニタリング のチェックボックスを選択します。

ワークスペースのデプロイ中にコンプライアンス設定を有効にする

アカウント 管理者は、ワークスペースの作成時に、コンプライアンス セキュリティ プロファイルを有効にし、コンプライアンス標準を追加し、強化されたセキュリティ監視を有効にすることができます。 新しいワークスペースは、構成されたアカウント レベルのデフォルトに従う必要があります。

- 「クラシック ワークスペースを作成する」の手順に従って、ワークスペースを作成します。コンプライアンス標準をサポートするリージョンを選択してください。

- [詳細設定 ] をクリックします。

- コンプライアンス セキュリティ プロファイルを有効にするには、[ コンプライアンス セキュリティ プロファイル ] チェック ボックスをオンにします。

- 拡張セキュリティモニタリングを有効にするには、[ 拡張セキュリティモニタリング ]チェックボックスを選択します。

- [コンプライアンス標準 ] で、1 つ以上のコンプライアンス標準を選択するか、 [ なし ] を選択します。

- 「次へ 」をクリックし、「 ワークスペースを作成 」をクリックします。

コンプライアンス セキュリティ プロファイルがワークスペースに対して有効になっていることを確認します

ワークスペースがコンプライアンス セキュリティ プロファイルを使用していることは、アカウント コンソールのワークスペース ページの [セキュリティとコンプライアンス ] タブで確認できます。

ワークスペースには、ワークスペース UI にシールド ロゴも表示されます。シールドのロゴは、ページの右上、ワークスペース名の右側に表示されます。ワークスペース名をクリックすると、アクセス権のあるワークスペースのリストが表示されます。 コンプライアンス セキュリティ プロファイルを有効にするワークスペースには、シールド アイコンがあります。

コンプライアンス セキュリティ プロファイルが有効になっているワークスペースでシールド アイコンが見つからない場合は、Databricks アカウント チームにお問い合わせください。