Autenticação para agentes AI

Agentes de AI frequentemente precisam autenticar-se em outros recursos para concluir tarefas. Por exemplo, um agente implantado pode precisar acessar um índice de AI Search para consultar dados não estruturados, um endpoint de serving para chamar um modelo de base ou funções do Unity Catalog para executar lógica personalizada.

Esta página aborda os métodos de autenticação para agentes implantados em Databricks Apps. Para agentes implantados no endpoint do modelo, consulte Autenticação para agentes AI (servindo modelo).

O Databricks Apps oferece dois métodos de autenticação para agentes. Cada método serve a diferentes casos de uso:

Método | Descrição | Quando usar |

|---|---|---|

O agente se autentica usando uma entidade de serviço criada automaticamente com permissões consistentes. Anteriormente chamada de autenticação de entidade de serviço. | Caso de uso mais comum. Utilize quando todos os usuários devem ter o mesmo acesso ao recurso. | |

O agente se autentica usando a identidade do usuário que faz a solicitação. Anteriormente chamada de autenticação "Em nome de" (OBO). | Utilize quando precisar de permissões específicas do usuário, trilhas de auditoria ou controle de acesso refinado com o Unity Catalog. |

É possível combinar ambos os métodos em um único agente. Por exemplo, use a autorização do aplicativo para acessar um índice de pesquisa de IA compartilhado enquanto usa a autorização do usuário para consultar tabelas específicas do usuário.

Configure a autenticação com a interface do usuário workspace ou com os Pacotes de Automação Declarativa.

Você pode configurar todas as definições de autenticação de duas maneiras:

- Interface do usuário do espaço de trabalho : Edite o aplicativo e gerencie recursos e escopos a partir da opção Configurar o passo. Recomendado quando você estiver iterando em um único aplicativo no workspace.

- Bundles de Automação Declarativa : Declare recurso, escopos e variável de ambiente em um arquivo

databricks.ymle implantado comdatabricks bundle deploy. Recomendado quando você deseja versionamento baseado em Git , CI/CD ou para distribuir o mesmo agente em diferentes espaços de trabalho. Todos os agentes padrão são enviados com umdatabricks.yml.

Ambos os caminhos produzem a mesma configuração de tempo de execução. O restante desta página mostra cada instrução em ambos os formatos para que você possa selecionar um e manter a consistência em todo o seu projeto.

Para adicionar um recurso ao aplicativo por qualquer um dos caminhos, você deve ter permissão Can Manage tanto no recurso quanto no aplicativo.

Para obter a referência completa do pacote, consulte app recurso e app.recurso. Para um passo a passo completo do pacote, consulte Gerenciar aplicativos Databricks usando pacotes de automação declarativa.

Autorização do aplicativo

Por default, Databricks Apps autenticam-se usando a autorização do aplicativo. O Databricks cria automaticamente uma entidade de serviço quando você cria o aplicativo, e ela funciona como a identidade do aplicativo.

Todos os usuários que interagem com o aplicativo compartilham as mesmas permissões definidas para a entidade de serviço. Esse modelo funciona bem quando você deseja que todos os usuários vejam os mesmos dados ou quando o aplicativo executa operações compartilhadas que não estão vinculadas a controles de acesso específicos do usuário.

Para obter informações detalhadas sobre a autorização de aplicativos, consulte Autorização de aplicativos.

Conceda permissões ao experimento MLflow.

Seu agente precisa ter acesso a um experimento MLflow para log rastreamentos e resultados de avaliação. Conceda permissão à entidade de serviço Can Edit para o experimento.

- Workspace UI

- Declarative Automation Bundles

- Clique em Editar na página inicial do seu aplicativo.

- Vá para Configurar o passo.

- Na seção de recursos do aplicativo , adicione o recurso de experimento MLflow com permissão

Can Edit.

Consulte Adicionar um recurso de experimento do MLflow a um aplicativo Databricks.

-

Declare o experimento na lista

resourcesdo seu aplicativo emdatabricks.yml. Onameque você atribui ao recurso é referenciado posteriormente quando você conecta a variável de ambiente.YAMLresources:

apps:

my_agent:

name: 'my-agent'

source_code_path: ./

resources:

- name: 'experiment'

experiment:

experiment_id: '<experiment-id>'

permission: 'CAN_EDIT' -

Reimplemente o pacote:

Bashdatabricks bundle deploy

databricks bundle run my_agent

Consulte app.recurso.experiment para obter todos os campos.

Conceder permissões a outros recursos Databricks

Se seu agente usar outros recursos do Databricks, como Genie Spaces, índices de AI Search ou SQL warehouses, conceda permissões à entidade de serviço em cada um deles.

Para acessar o registro de prompts, conceda permissões CREATE FUNCTION, EXECUTE e MANAGE no esquema do Unity Catalog para armazenar prompts.

Ao conceder acesso a um recurso Unity Catalog , você também deve conceder permissões a todos os recursos dependentes subsequentes. Por exemplo, se você conceder acesso a um Espaço Genie , também deverá conceder acesso às suas tabelas subjacentes, ao banco de dados SQL e às funções Unity Catalog .

- Workspace UI

- Declarative Automation Bundles

Adicione recursos ao aplicativo por meio da seção "Recursos do aplicativo" ao criar ou editar o aplicativo no workspace Databricks .

- Clique em Editar na página inicial do seu aplicativo.

- Vá para Configurar o passo.

- Em Recursos do aplicativo , clique em + Adicionar recurso para cada recurso que o agente utiliza e defina a permissão.

Consulte Adicionar recurso a um aplicativo Databricks para obter a lista completa de recursos compatíveis e capturas de tela.

-

Declare todos os recursos que o agente utiliza na lista

resourcesno seu aplicativo emdatabricks.yml. O exemplo abaixo mostra um agente que utiliza um experimento MLflow, um endpoint de serviço, um espaço Genie, um SQL warehouse, um índice de pesquisa AI, uma função do Unity Catalog e uma instância do Lakebase. Cada recursonameé referenciado a partir deconfig.envpor meio devalue_frompara que o agente receba o identificador resolvido em tempo de execução.YAMLbundle:

name: my_agent

resources:

apps:

my_agent:

name: 'my-agent'

description: 'Custom agent deployed on Databricks Apps'

source_code_path: ./

config:

command: ['uv', 'run', 'start-app']

env:

- name: MLFLOW_EXPERIMENT_ID

value_from: 'experiment'

- name: LAKEBASE_INSTANCE_NAME

value_from: 'database'

resources:

- name: 'experiment'

experiment:

experiment_id: '<experiment-id>'

permission: 'CAN_EDIT'

- name: 'llm'

serving_endpoint:

name: 'databricks-claude-sonnet-4-5'

permission: 'CAN_QUERY'

- name: 'sales-genie'

genie_space:

space_id: '<genie-space-id>'

permission: 'CAN_RUN'

- name: 'warehouse'

sql_warehouse:

id: '<warehouse-id>'

permission: 'CAN_USE'

- name: 'docs-index'

uc_securable:

securable_full_name: 'main.docs.chunks_index'

securable_type: 'TABLE'

permission: 'SELECT'

- name: 'lookup-function'

uc_securable:

securable_full_name: 'main.tools.order_lookup'

securable_type: 'FUNCTION'

permission: 'EXECUTE'

- name: 'database'

database:

instance_name: '<lakebase-instance-name>'

database_name: 'databricks_postgres'

permission: 'CAN_CONNECT_AND_CREATE'

targets:

dev:

mode: development

default: true

Cada valor value_from em config.env deve corresponder a um campo name na lista resources . Incompatibilidades fazem com que a variável de ambiente seja resolvida como None no aplicativo implantado.

-

implantar e começar o pacote:

Bashdatabricks bundle validate

databricks bundle deploy

databricks bundle run my_agentbundle deployCarrega a fonte e configura o recurso.bundle runinicia ou reinicia o aplicativo com a fonte mais recente. O argumento parabundle runé a key YAML emresources.apps(aquimy_agent), não o camponamedo aplicativo de implante.

Para o esquema completo de cada subtipo de recurso, consulte app.recurso.

A tabela a seguir lista as permissões mínimas usadas nos exemplos acima e o valor equivalente em Pacotes de Automação Declarativa para cada tipo de recurso:

Tipo de recurso | permissão da interface do usuário do espaço de trabalho | Pacotes de Automação Declarativa: recurso e permissão |

|---|---|---|

SQL Warehouse |

|

|

Modelo de ponto de extremidade de serviço |

|

|

Unity Catalog Função |

|

|

Espaço Genie |

|

|

Índice de Pesquisa de AI |

|

|

Unity Catalog Tabela |

|

|

Unity Catalog Conexão |

|

|

Volume Unity Catalog |

|

|

Lakebase (provisionamento) |

|

|

Lakebase (autoscale) |

|

|

Siga o princípio do menor privilégio. Conceda à entidade de serviço apenas as permissões necessárias ao agente e utilize uma entidade de serviço dedicada para cada aplicativo. Para obter a lista completa, consulte as Melhores práticas de segurança.

Autorização do usuário

Visualização

A autorização de usuários está em versão prévia pública. O administrador do seu workspace precisa habilitá-lo antes que você possa usar a autorização de usuário.

A autorização do usuário permite que um agente aja com a identidade do usuário que fez a solicitação. Isto proporciona:

- Acesso por usuário a dados confidenciais

- Controles de dados refinados aplicados pelo Unity Catalog

- Trilhas de auditoria específicas do usuário

- Aplicação automática de filtros em nível de linha e máscaras de coluna.

Utilize a autorização de usuário quando seu agente precisar acessar o recurso usando a identidade do usuário solicitante em vez da entidade de serviço do aplicativo.

Como funciona a autorização de usuários

Ao configurar a autorização de usuário para seu agente:

- Adicione escopos de API ao seu aplicativo : defina quais APIs do Databricks o aplicativo pode acessar em nome dos usuários. Consulte Adicionar escopos a um aplicativo.

- As credenciais do usuário têm seu escopo reduzido : o Databricks utiliza as credenciais do usuário e as restringe apenas aos escopos de API definidos por você.

- encaminhamento de tokens : Os tokens com escopo reduzido são disponibilizados para seu aplicativo por meio do cabeçalho HTTP

x-forwarded-access-token. - O AgentServerMLflow armazena os tokens : O Agent Server armazena automaticamente esses tokens por solicitação para facilitar o acesso no código do agente.

Configure a autorização do usuário adicionando escopos na interface do usuário do Databricks Apps ao criar ou editar seu aplicativo, ou programaticamente usando a API. Consulte Adicionar escopos a um aplicativo para obter instruções detalhadas.

Agentes com autorização de usuário podem acessar o seguinte recurso Databricks :

- SQL Warehouse

- Espaço Genie

- Arquivos e diretórios

- Endpoint do serviço de modelos

- AI Search Index

- Conexões Unity Catalog

- Tabelas Unity Catalog

Implementar autorização de usuário

Para implementar a autorização de usuários, você precisa adicionar escopos de autorização ao seu aplicativo. Os escopos restringem o que o aplicativo pode fazer em nome do usuário. Para obter a lista de escopos disponíveis e a semântica de escopo, consulte Segurança baseada em escopo e escalonamento de privilégios.

- Workspace UI

- Declarative Automation Bundles

- Na interface do Databricks, acesse as configurações de autorização do seu aplicativo.

- Em Autorização do usuário , clique em + Adicionar escopo e selecione os escopos que o aplicativo precisa para acessar o recurso em nome do usuário.

- Salve as alterações e reinicie o aplicativo.

-

Declare os escopos em

user_api_scopesno recurso do aplicativo emdatabricks.yml:YAMLresources:

apps:

my_agent:

name: 'my-agent'

source_code_path: ./

user_api_scopes:

- sql

- dashboards.genie

- serving.serving-endpoints

resources:

- name: 'experiment'

experiment:

experiment_id: '<experiment-id>'

permission: 'CAN_EDIT' -

Reimplante o pacote e reinicie o aplicativo:

Bashdatabricks bundle deploy

databricks bundle run my_agent

Após habilitar a autorização de usuário em um workspace pela primeira vez, você deve reiniciar os aplicativos existentes para que eles possam usar escopos. Consulte Adicionar escopos a um aplicativo.

Para configurar a autorização do usuário no código do seu agente, recupere o cabeçalho desta solicitação do AgentServer e construa um cliente workspace com essas credenciais.

-

No código do seu agente, importe as utilidades de autenticação:

Se estiver usando um dos padrões fornecidos em databricks/app-padrão, importe as russias fornecidas:

Pythonfrom databricks_app.utils import get_user_workspace_clientCaso contrário, importe as utilidades do servidor do agente:

Pythonfrom agent_server.utils import get_user_workspace_clientA função

get_user_workspace_client()usa o servidor de agentes para capturar o cabeçalhox-forwarded-access-tokene constrói um cliente workspace com essas credenciais de usuário, lidando com a autenticação entre o usuário, o aplicativo e o servidor de agentes. -

Inicialize o cliente workspace no momento da consulta, não durante startup do aplicativo:

Chame get_user_workspace_client() dentro dos manipuladores invoke e stream , não em __init__ ou na startup do aplicativo. As credenciais do usuário só ficam disponíveis no momento da consulta, quando o usuário faz uma solicitação. A inicialização durante startup do aplicativo falhará porque ainda não existe um contexto de usuário.

# In your agent code (inside invoke or stream handler)

user_client = get_user_workspace_client()

# Use user_client to access Databricks resources with user permissions

response = user_client.serving_endpoints.query(name="my-endpoint", inputs=inputs)

Para um guia completo sobre como adicionar escopos e entender a segurança baseada em escopo, consulte Segurança baseada em escopo e escalonamento de privilégios. Solicite apenas os escopos mínimos necessários para o seu agente e log todas as ações realizadas em nome de um usuário; consulte Práticas recomendadas para autorização de usuários.

Verificar autorização do usuário

Depois de adicionar escopos e chamar get_user_workspace_client(), confirme a execução do agente como o chamador e não a entidade de serviço do Databricks do aplicativo. Se os tokens encaminhados estiverem ausentes, get_user_workspace_client() recorre à entidade de serviço Databricks sem gerar exceção, para que o agente possa retornar uma resposta com aparência normal enquanto ainda atua como o aplicativo. Para verificar, adicione uma ferramenta whoami e invoque-a como você mesmo. Se retornar seu nome de usuário, a autorização do usuário está funcionando.

current_user.me() está coberto pelo escopo default iam.current-user:read , então você não precisa adicionar nenhum escopo para este teste.

from agents import Agent, function_tool

from agent_server.utils import get_user_workspace_client

@function_tool

def whoami() -> str:

"""Returns the identity of the current user."""

user_wc = get_user_workspace_client()

return user_wc.current_user.me().user_name

agent = Agent(

name="my-agent",

instructions=(

"When the user asks who they are, call the whoami tool "

"and return the raw result."

),

model="databricks-claude-sonnet-4-6",

tools=[whoami],

)

Reimplante o agente. Veja Criar um agente AI e implantá-lo em Databricks Apps.

- Workspace UI

- Python

O teste de interface do usuário do espaço de trabalho é a verificação de integridade mais rápida e não requer tokens OAuth .

- As alterações de escopo entram em vigor imediatamente, mas os caches internos podem levar até 5 minutos para refresh — aguarde esse tempo antes de testar (não é necessário reiniciar o aplicativo). Limpe sempre os cookies do seu navegador para o URL do aplicativo (consulte o dropdown abaixo para obter instruções); caso contrário, a sessão reutiliza tokens emitidos antes da alteração do escopo.

- Confirme que você tem permissão

CAN USEno aplicativo. Consulte Configurar permissões para um aplicativo Databricks. - Abra o URL do aplicativo em um navegador. Na primeira visita, aceite o aviso de consentimento para os procedimentos solicitados.

- No chat, pergunte

Who am I?e confirme se o agente retorna seu nome de usuário (por exemplo,you@your-company.com).

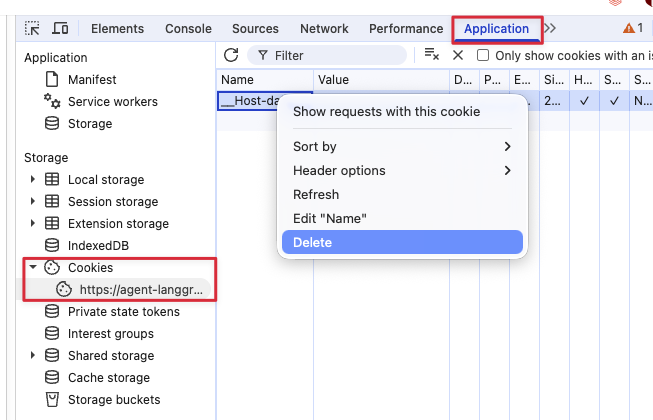

Limpar cookies no Chrome

- Abra as Ferramentas de Desenvolvedor: pressione F12 ou Cmd+Option+I no macOS ou Ctrl+Shift+I no Windows ou Linux.

- Abra a tab Aplicativo .

- Em Armazenamento > Cookies , selecione o URL do seu aplicativo.

- Clique com o botão direito do mouse em cada cookie e escolha Excluir .

Utilize um perfil de CLI ou credenciais de entidade de serviço do Databricks para invocar o agente. Consulte Consultar um agente implantado no Databricks para obter opções de consulta e Conectar-se a um aplicativo API Databricks usando autenticação por tokens para saber como gerar tokens OAuth .

-

As alterações de escopo entram em vigor imediatamente, mas os caches internos podem levar até 5 minutos para refresh, portanto, aguarde antes de testar (não é necessário reiniciar o aplicativo).

-

Invoque o agente como você mesmo:

Pythonfrom databricks.sdk import WorkspaceClient

from databricks_openai import DatabricksOpenAI

app_name = "<your-app-name>"

prompt = [{"role": "user", "content": "Call the whoami tool and return only the raw result."}]

w = WorkspaceClient(profile="<your-profile>")

client = DatabricksOpenAI(workspace_client=w)

response = client.responses.create(model=f"apps/{app_name}", input=prompt)

print(response.output_text)A saída deve ser o seu nome de usuário — por exemplo,

you@your-company.com.

Se a ferramenta retornar um UUID em vez de um nome de usuário, o cabeçalho x-forwarded-access-token não está chegando à ferramenta e o agente recorreu à entidade de serviço Databricks do aplicativo (o UUID é o ID do cliente da entidade de serviço do aplicativo). Para diagnosticar, confirme cada um dos seguintes itens:

- A autorização de usuário está habilitada no workspace.

- O aplicativo possui escopos configurados.

get_user_workspace_client()é chamado dentro do manipulador@invokeou@stream, não na startup do aplicativo.- O código usa

get_user_workspace_client()e nãoWorkspaceClient().

Algumas coisas a observar:

- Remova a ferramenta

whoamiantes da produção. É apenas para diagnóstico e expõe a identidade do usuário a qualquer pessoa que possa invocar o agente. - Faça o teste com um segundo usuário. Uma verificação de usuário único confirma que os tokens foram encaminhados; um segundo chamador confirma que cada solicitação recebe sua própria identidade em vez de uma fallback compartilhada.

- Nunca log os tokens encaminhados. Consulte as Melhores práticas para autorização de usuários.

- Para verificar um escopo específico , substitua

current_user.me()por uma chamada que exija esse escopo. Por exemplo, uma declaraçãoSELECT current_user()contra um armazém exerce o escoposqlde ponta a ponta.

Autentique-se nos servidores Databricks MCP.

Os servidores MCP gerenciados da Databricks expõem índices de Pesquisa de AI e funções do Unity Catalog como ferramentas por meio de URLs no formato https://<workspace>/api/2.0/mcp/ai-search/<catalog>/<schema> e https://<workspace>/api/2.0/mcp/functions/<catalog>/<schema>. O prefixo de URL /api/2.0/mcp/vector-search/ legado continua a funcionar para compatibilidade com versões anteriores. Para a lista de servidores disponíveis e seus padrões de URL, consulte Usar Servidores MCP Gerenciados da Databricks.

Para autenticar, conceda à entidade de serviço do agente (ou ao usuário, se estiver usando autorização de usuário) acesso a todos os recursos subsequentes nesses esquemas.

Por exemplo, se o seu agente usar os seguintes URLs de servidor MCP:

https://<your-workspace>/api/2.0/mcp/ai-search/prod/customer_supporthttps://<your-workspace>/api/2.0/mcp/ai-search/prod/billinghttps://<your-workspace>/api/2.0/mcp/functions/prod/billing

É preciso conceder acesso a cada índice de pesquisa AI em prod.customer_support e prod.billing, e a cada função do Unity Catalog em prod.billing.

- Workspace UI

- Declarative Automation Bundles

Adicione cada índice e função como um recurso em Recursos do aplicativo . Siga os mesmos passos que em Conceder permissões a outros recursos Databricks.

-

Adicione uma entrada

uc_securablepor índice e por função na listaresourcesdo seu aplicativo:YAMLresources:

apps:

my_agent:

resources:

- name: 'support-index'

uc_securable:

securable_full_name: 'prod.customer_support.tickets_index'

securable_type: 'TABLE'

permission: 'SELECT'

- name: 'billing-index'

uc_securable:

securable_full_name: 'prod.billing.invoices_index'

securable_type: 'TABLE'

permission: 'SELECT'

- name: 'refund-function'

uc_securable:

securable_full_name: 'prod.billing.process_refund'

securable_type: 'FUNCTION'

permission: 'EXECUTE' -

Reimplemente o pacote:

Bashdatabricks bundle deploy

databricks bundle run my_agent

Servidores MCP personalizados hospedados como seus próprios aplicativos Databricks (nomes de aplicativos com prefixo mcp-) ainda não são suportados como recurso de pacote. Conceda a entidade de serviço do agente Can Use no aplicativo do servidor MCP manualmente com databricks apps update-permissions. Consulte a habilidade custom-mcp-server no repositório padrão do agente.