Unity Catalogセキュリティ保護可能なオブジェクトに関する参照

このページではUnity Catalog内のセキュリティ保護可能なすべてのオブジェクトについて説明します。 セキュリティ保護可能なオブジェクトは、プリンシパル (ユーザー、サービスプリンシパル、またはグループ) に権限を付与できるUnity Catalogで定義されたオブジェクトです。

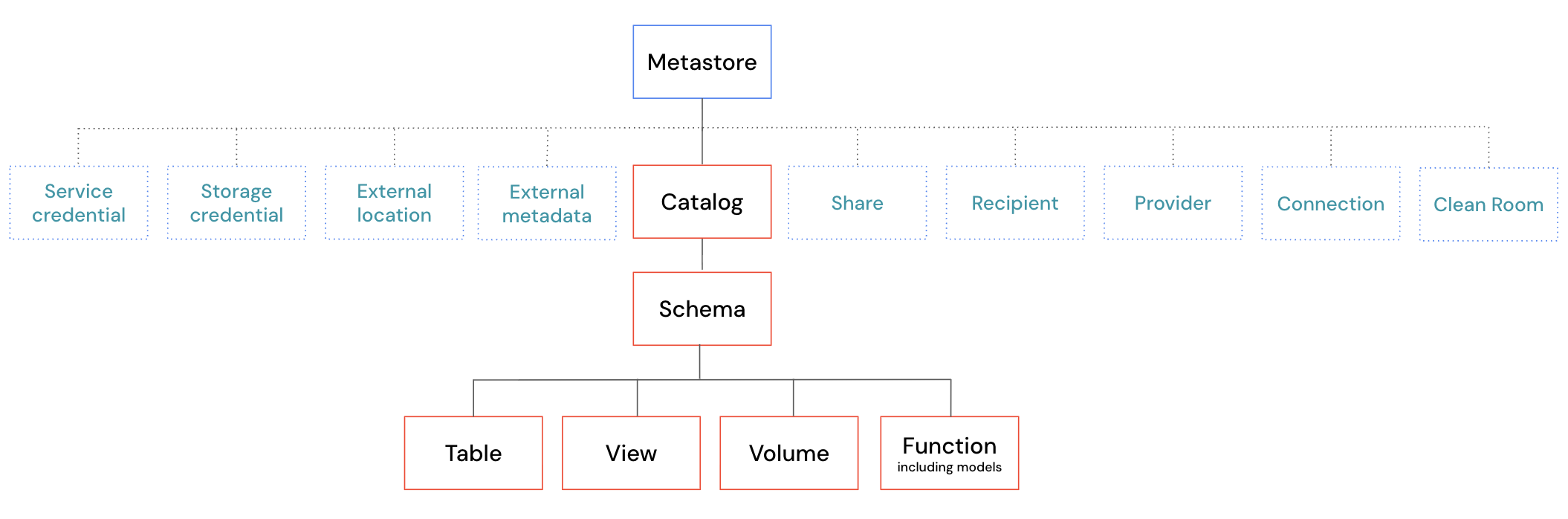

Unity Catalogオブジェクト階層

Unity Catalog内のセキュリティ保護可能なオブジェクトは階層構造になっています。 この階層構造は、Unity Catalogにおけるアクセス制御の基盤となる。

メタストアは、セキュリティ保護可能な最上位オブジェクトです。このメタストア内では、データ資産はカタログ、スキーマ、およびテーブル( catalog.schema.table ) などの資産タイプを定義する 3 レベルのネームスペースに存在します。以下の図は、これらのセキュリティ保護可能なオブジェクトを強調表示しています。

前述の図は、以下の内容を示しています。

- カタログは、データ資産の最上位レイヤーです。カタログはメタストアの直下に存在します。これらは、データやAI資産を整理するために使用され、通常は組織単位やソフトウェア開発ライフサイクルの範囲ごとに分類されます。

- スキーマはカタログ内に存在します。彼らはデータとAI資産を、カタログよりもさらに細分化されたカテゴリに分類する。スキーマは、単一のユースケース、プロジェクト、またはチームのサンドボックスを表すことができます。

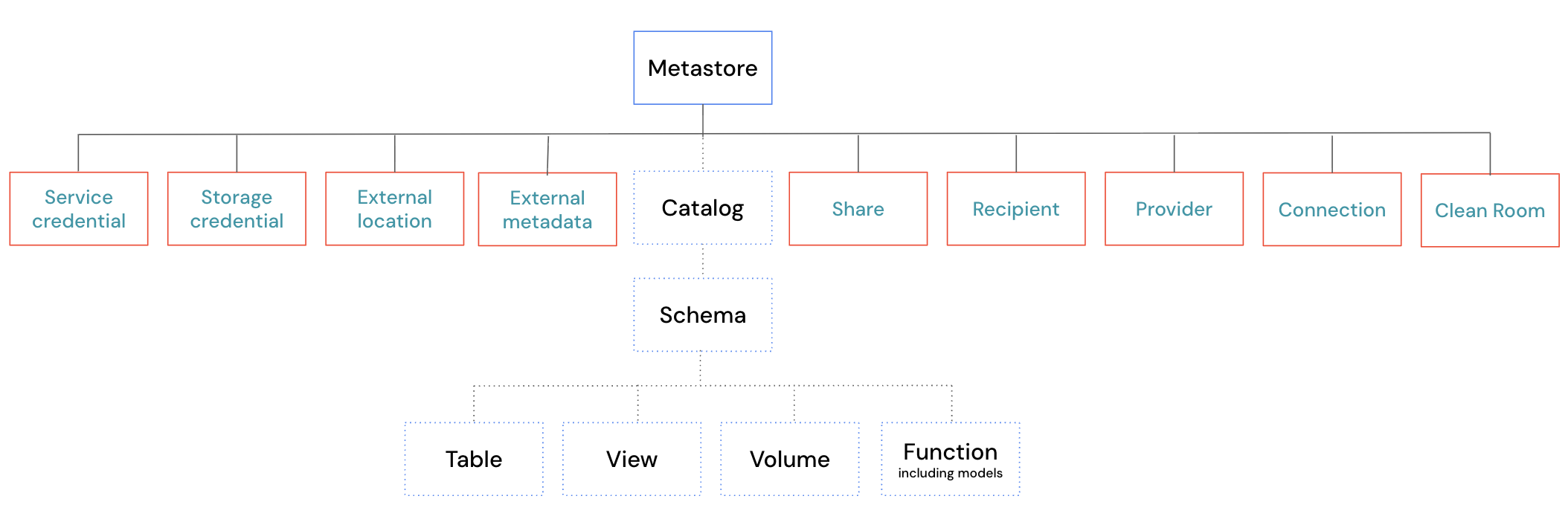

Unity Catalogには、他にもセキュリティ保護可能なオブジェクトが多数あります。 これらのオブジェクトはすべてメタストア直下に存在します。以下の図は、これらのセキュリティ保護可能なオブジェクトを強調表示しています。

これらの保護対象物は、大きく2つのグループに分類できる。最初のグループには、クラウドストレージやその他の外部データソースおよびサービスへのアクセスを管理するオブジェクトが含まれます。

- ストレージ認証情報は、クラウドストレージ内の特定のパスにアクセスするために必要な認証情報を表すオブジェクトです。

- 外部ロケーションとは、クラウドストレージ内の特定のパスを表すオブジェクトのことです。また、そのパスにアクセスするために必要なストレージ認証情報への参照も含まれています。

- 外部メタデータオブジェクトは、 Unity Catalogの外部で動作するシステムのカスタム データ リネージ関係を定義するために使用されます。

- サービス資格情報は、外部クラウド サービスにアクセスするために必要な認証情報を表すオブジェクトです。

- 接続とは、外部データベースシステムへの接続を表すオブジェクトです。

2つ目のグループには、メタストアや組織の境界を越えたデータへのアクセスやAIアセットの共有を管理するオブジェクトが含まれます。

- 共有とは、外部の受信者と共有することを意図したデータ資産の論理的なグループを表すオブジェクトです。

- プロバイダーとは、貴組織とデータを共有している外部組織またはユーザーグループを表すオブジェクトです。

- 受信者とは、プロバイダーがデータを共有する外部組織またはユーザーグループを表すオブジェクトのことです。

- クリーンルームとは、基となるデータを外部に漏洩させることなく、他の組織と共同作業を行うための安全な環境を提供する設備のことである。

以下のセクションでは、セキュリティ保護可能な各オブジェクトについて、より詳細に説明します。

メタストア

メタストア は、 Unity Catalogにおける最上位のセキュリティ保護可能なオブジェクトです。 メタストアにはUnity Catalogに登録されているすべてのセキュリティ保護可能なオブジェクトが単一のクラウドリージョンに格納されます。 これらのオブジェクトには、データを整理するカタログだけでなく、サービス認証情報、ストレージ認証情報、外部ロケーション、接続、共有、受信者、プロバイダー、クリーンルームなど、データのアクセス方法や共有方法を制御するオブジェクトも含まれます。

以下の表は、メタストアに関する重要な詳細をまとめたものです。

詳細 | 説明 |

|---|---|

スコープ | メタストアは単一のクラウドリージョンに限定されます。貴社は、事業を展開する地域ごとに1つのメタストアを必要とします。1つのメタストアを、同じリージョン内の複数のワークスペースに接続できます。メタストアにおける権限付与は、そのメタストアに接続されているすべてのワークスペースに適用されます。つまり、1 つのワークスペースで付与された権限は、そのメタストアを共有する他のすべてのワークスペースで有効になります。 |

メタストアの権限 | メタストアに対する権限は、メタストアレベルでの操作を可能にします。例えば、 重要な点として、メタストアレベルで付与された権限は、階層内の子オブジェクトには継承されません。メタストアレベルの権限付与は、メタストアレベルの操作のみを対象とします。これは、カタログやスキーマの権限付与における権限継承の動作とは異なります。カタログやスキーマの権限付与では、継承された権限は現在および将来のすべての子オブジェクトに自動的に適用されます。特権の継承を参照してください。 |

メタストア管理者 | Databricksにおいて、メタストア管理者はオプションの役割です。アカウント管理者によって割り当てられます。メタストアの削除、ワークスペースの割り当て管理、メタストア内の任意のオブジェクトの所有権取得など、メタストア管理者のみが利用できる機能があり、これによりメタストア内のすべてのデータに間接的にアクセスできるようになります。これらの機能は、通常の権限付与では付与できません。Metastore管理者を参照してください。 Unity Catalog 用にワークスペースが自動的に有効化されると、ワークスペース管理者は |

カタログ

メタストアにおいて、 カタログ はデータ資産にとって最初にして最上位のレイヤーです。カタログはコンテナオブジェクトです。カタログにはスキーマが含まれており、スキーマにはさらにテーブル、ビュー、ボリューム、関数が含まれています。

Unity Catalog のデータについては、「3 レベルのネームスペース」( catalog . schema . table )をよく参照します。ここで、カタログは3階層の名前空間の最初の階層にあたります。

以下の表は、カタログに関する重要な詳細をまとめたものです。

詳細 | 説明 |

|---|---|

継承 | カタログに対して付与された権限は、そのカタログ内の現在および将来のすべてのスキーマ、テーブル、ビュー、ボリューム、および関数に自動的に適用されます。例えば、カタログに対して 継承により、カタログレベルの権限は広範囲に及ぶ。ユーザーに権限を付与する際は注意してください。 |

使用権限( | ユーザーがカタログ内のオブジェクトを操作するには、 |

| カタログ上でユーザーに Databricksは、ユーザーがデータを発見し、必要に応じてアクセスを要求できるように、 |

ワークスペースバインディング | デフォルトでは、カタログは同じメタストアに接続されているすべてのワークスペースからアクセスできます。カタログを特定のワークスペースにバインドすることで、これを制限できます。必要に応じて、読み取り専用に設定することも可能です。ワークスペースのバインディングは、個別の権限付与よりも優先されます。明示的な |

カタログに関する詳細については、 「 Databricksのカタログとは?」を参照してください。

スキーマ

カタログ内では、 スキーマ (データベースとも呼ばれる)は、データ資産のオブジェクト階層の第2層にあたります。スキーマはコンテナオブジェクトです。スキーマには、テーブル、ビュー、ボリューム、および関数が含まれます。

Unity Catalog のデータについては、 3 レベルのネームスペース (つまり、 catalog . schema . table ) を頻繁に参照します。ここで、スキーマは3階層の名前空間の第2層にあたります。

以下の表は、スキーマに関する重要な詳細をまとめたものです。

詳細 | 説明 |

|---|---|

継承 | スキーマに対して付与された権限は、そのスキーマ内の現在および将来のすべてのテーブル、ビュー、ボリューム、および関数に自動的に適用されます。例えば、スキーマに対して 継承により、スキーマレベルの権限は広範囲に及ぶ可能性がある。ユーザーに権限を付与する前に、スキーマにどのようなオブジェクトが含まれているかを確認してください。 |

使用権限( | ユーザーがスキーマ内のオブジェクトを操作するには、 |

スキーマの詳細については、 「 スキーマ 」を参照してください。

テーブル

スキーマ内では、 テーブル はUnity Catalogにおける構造化データの主要なセキュリティ保護対象オブジェクトです。 Databricksにおけるテーブルの種類は以下のとおりです。

- マネージドテーブルは、 保存場所のパスがUnity Catalogによって決定されるテーブルです。 重要なのは、データ自体は依然としてクラウドアカウント内に保存されているということです。Databricksは、最新のテーブル機能を活用するために、マネージドテーブルの使用を推奨しています。Delta LakeおよびApache IcebergのDatabricksのUnity Catalogマネージドテーブルを参照してください。

- 外部テーブル とは、保存場所のパスを指定するテーブルのことです。Unity Catalogはテーブルのメタデータの管理は継続しますが、データのライフサイクル、最適化、保存場所、レイアウトは管理しません。外部テーブルの操作を参照してください。

- フォーリンテーブルは、 Unity Catalogに登録されているフォーリンカタログのテーブルです。 「フォーリンテーブルの使用」を参照してください。

以下の表は、テーブルに関する重要な詳細をまとめたものです。

詳細 | 説明 |

|---|---|

使用権限 | テーブルにアクセスするには、ユーザーは親カタログで |

継承 | テーブルの権限は、親スキーマまたはカタログから継承できます。例えば、スキーマに対して |

読み取りおよび書き込みアクセス | 読み取りアクセスを許可するには |

テーブルの詳細については、 Databricksテーブル」を参照してください。

ビュー

スキーマ内において、 ビューとは 、1つ以上のテーブルまたは他のビューに対して格納されたSQLクエリによって定義される読み取り専用オブジェクトである。ビューはクエリごとに結果を再計算します。

以下の表は、ビューに関する重要な詳細をまとめたものです。

詳細 | 説明 |

|---|---|

使用権限 | ビューにアクセスするには、ユーザーは親カタログで ユーザーは、ビューがクエリを実行する基となるテーブルに対する権限を必要としません。ビュー所有者の権限は、クエリ実行時に基となるテーブルを解決するために使用されます。テーブル所有者にとって、これは、基となるテーブルを直接公開することなく、特定の行や列へのアクセスを制限するためにビューが役立つことを意味します。 |

継承 |

|

ビューに関する詳細については、 「ビューとは?」をご覧ください。

マテリアライズドビュー

ア マテリアライズドビュー は、クエリ結果を事前にコンピュートして保存するビューです。 結果は、マテリアライズドビューが最後に更新された時点でのデータの状態を反映しています。

マテリアライズドビューの権限モデルは、標準ビューの権限モデルと同じです。SELECTとMANAGEに加えて、マテリアライズドビューはREFRESH権限をサポートします。これにより、ユーザーはマテリアライズドビューの結果の更新をトリガーできます。 SELECTのみを持ち、適切な使用権限を持つユーザーは、保存された結果を照会できますが、更新をトリガーすることはできません。

マテリアライズドビューの詳細については、 「マテリアライズドビュー」を参照してください。

メトリクスビュー

ア メトリクス ビュー は、1 つ以上のテーブル、ビュー、またはSQLクエリに基づいて再利用可能なメトリクス定義のセットを定義する読み取り専用オブジェクトです。 ユーザーは、標準ビューの場合と同様に、メトリクス ビューに対してクエリを実行します。

マテリアライズドビューの権限モデルは、標準ビューの権限モデルと同じです。ユーザーがメトリクス ビューをクエリするには、 SELECTと適切な使用権限が必要です。 メトリクス ビューの所有者の権限は、クエリ時に基になるデータ ソースを解決するために使用されます。

メトリクス ビューの詳細については、 Unity Catalogメトリクス ビュー」を参照してください。

ボリューム

スキーマ内において、 ボリュームと はクラウドストレージ内の非構造化データのためのセキュリティ保護可能なオブジェクトである。ボリュームは、管理型(保存場所はUnity Catalogによって決定される)または外部型(保存パスをユーザーが指定する)にすることができます。 テーブルやビューとは異なり、ボリュームはSQLクエリ操作をサポートしません。ボリュームは、クラウドストレージ内のデータへのファイルレベルの読み取りおよび書き込みアクセスを提供します。Databricksにおけるボリュームの種類は以下のとおりです。

- 管理ボリューム とは、ストレージの場所パスがUnity Catalogによって決定されるボリュームのことです。 重要なのは、データ自体は依然としてクラウドアカウント内に保存されているということです。Databricksは、Unity Catalogがすべてのデータアクセスを自動的に管理できるように、マネージドボリュームを使用することを推奨しています。

- 外部ボリューム とは、ストレージの場所パスを指定するボリュームのことです。Databricksの外部システムにアクセスする必要がある場合は、外部ボリュームを使用できますが、外部システムがUnity Catalogガバナンスを回避できる可能性があることに注意してください。

以下の表は、ボリュームに関する重要な詳細をまとめたものです。

詳細 | 説明 |

|---|---|

使用権限 | ボリューム内のファイルにアクセスするには、ユーザーはボリュームに対する |

読み取りおよび書き込みアクセス | ボリュームに保存されているファイルやディレクトリを読み取る権限を付与するには |

継承 |

|

ボリュームに関する詳細については、 Unity Catalogボリュームとは?」を参照してください。

関数

スキーマ内において、 関数 はUnity Catalog内のセキュリティ保護可能なオブジェクトであり、再利用可能で実行可能なロジックを表します。 機能には、ユーザー定義関数(UDF)、ストアドプロシージャ、登録済みモデル( Unity Catalogに登録されたMLflowモデル)が含まれます。

- ユーザー定義関数(UDF)は 、SQLまたはPythonで記述されたカスタム関数であり、SQLクエリやノートブック内で呼び出すことができます。ユーザー定義関数(UDF)とは何か?を参照してください。

- ストアドプロシージャは 、一連のSQL文を実行するユーザー定義ルーチンであり、データの挿入や更新などの副作用を含む場合があります。

- 登録モデルは Unity Catalogに登録されているMLflow機械学習モデルです。 Unity Catalogでは、登録されたモデルは関数の一種として実装されています。Unity Catalogの「モデルライフサイクルの管理」を参照してください。

以下の表は、各機能に関する重要な詳細をまとめたものです。

詳細 | 説明 |

|---|---|

使用権限 | 関数を実行したり、登録済みのモデルをロードしたりするには、ユーザーは関数に対する |

| 関数に対してユーザーに |

継承 |

|

モデル

モデルは 、関数オブジェクトとしてUnity Catalogに保存されるバージョン管理されたMLflow機械学習モデルです。 モデル自体がコンテナである。各トレーニング実行のアーティファクトとメタデータは、その中に モデル バージョン として保存されます。

登録済みモデルの権限モデルは、関数の権限モデルと同じです。以下の追加権限は、モデルに特に適用されます。

-

APPLY TAGモデルとそのバージョンにタグを追加および編集できます。ユーザーは、親カタログにUSE CATALOG、親スキーマにUSE SCHEMAを持っている必要があります。 -

CREATE MODEL VERSION: ユーザーは、モデルの実行、変更、またはタグの追加の権限を付与せずに、モデルの新しいバージョンを登録することができます。 ユーザーは、親カタログにUSE CATALOG、親スキーマにUSE SCHEMAを持っている必要があります。

モデルを作成するには、スキーマに対する権限がCREATE MODEL必要であり、 CREATE FUNCTIONでは不十分です。CREATE MODELカタログに対して付与することもでき、そのカタログ内の任意のスキーマでモデルを作成できるようにします。

モデルに関する詳細情報については、 Unity Catalogの「モデルライフサイクルの管理」を参照してください。

ストレージ認証情報

メタストア内では、 ストレージ認証情報 は、クラウドストレージ内の特定のパスにアクセスするために必要な認証情報を格納する、セキュリティ保護可能なオブジェクトです。保存される認証方法はクラウドプロバイダーによって異なります。AWSではIAMロール、Azureではサービスプリンシパル、GCPではサービスアカウントが使用されます。

ストレージ認証情報は、外部ロケーションの構成要素として最も一般的に使用され、ストレージ認証情報と特定のクラウドストレージパスを関連付けます。ストレージ認証情報を使用して、外部テーブルを直接作成することもできます。

ストレージ認証情報を作成するには、ユーザーはUnity Catalogメタストアに対するCREATE STORAGE CREDENTIAL権限が必要です。

ストレージ認証情報の詳細については、 「ストレージ認証情報の概要」を参照してください。

外部ロケーション

メタストア内では、 外部ロケーション は、ストレージ認証情報とクラウドストレージパスを関連付けるセキュリティ保護可能なオブジェクトです。これは、クラウドストレージ内の特定のパスへのアクセスを制御します。

外部ロケーションを作成するには、ユーザーはUnity Catalogメタストアに対するCREATE EXTERNAL LOCATION権限が必要です。

外部ロケーションを作成した後、ユーザーはストレージパスから直接ファイルを読み取るためのREAD FILES権限と、ファイルを書き込むためのWRITE FILES権限が必要です。ただし、 Databricks 、外部ロケーションで直接READ FILESとWRITE FILESを付与するのではなく、ボリュームとREAD VOLUMEとWRITE VOLUME権限を介してクラウド ストレージ アクセスを管理することを推奨しています。

外部ロケーションの詳細については、 「外部ロケーションの概要」を参照してください。

外部メタデータ

メタストア内では、 外部メタデータ オブジェクトは、 Unity Catalogのネイティブ リネージ トラッキングの外部で動作するシステムのカスタム データ リネージ関係を定義するために使用されるセキュリティ保護可能なオブジェクトです。

外部メタデータオブジェクトを作成するには、ユーザーはUnity Catalogメタストアに対するCREATE EXTERNAL METADATA権限が必要です。 オブジェクトにリネージ関係を追加または変更するには、ユーザーは外部メタデータオブジェクトに対するMODIFY権限に加え、リレーションシップで参照されるすべてのUnity Catalogオブジェクトに対する適切な権限が必要です。

外部メタデータの詳細については、「Unity Catalog のデータリネージ」を参照してください。

サービス認証情報

メタストア内では、 サービス資格情報 は、外部クラウド サービスにアクセスするための認証情報を保存するセキュリティ保護可能なオブジェクトです。 これは、クラウドストレージへのアクセスを管理するストレージ認証情報とは異なります。

資格情報を作成するには、ユーザーはUnity Catalogメタストアに対するCREATE SERVICE CREDENTIAL権限が必要です。

ACCESS権限により、ユーザーはサービス認証情報を使用して外部サービスにアクセスできます。サービス認証情報上のCREATE CONNECTION (メタストア上のCREATE CONNECTIONと組み合わせる) により、ユーザーはその認証情報を使用して外部データベースへの接続を作成できます。

サービス認証情報の詳細については、 「サービス認証情報の作成」を参照してください。

繋がり

メタストア内では、 接続 は、レイクハウスフェデレーションシナリオで外部データベース システムへの接続を定義するセキュリティ保護可能なオブジェクトです。

接続を作成するには、ユーザーはUnity Catalogメタストアに対するCREATE CONNECTION権限が必要です。 接続にサービス認証情報を使用する場合、ユーザーはそのサービス認証情報にCREATE CONNECTIONも必要です。

USE CONNECTION権限により、ユーザーは接続の詳細を一覧表示したり、 remote_query関数を使用して外部データベースに対して直接SQLクエリを実行したりすることができます。接続上のCREATE FOREIGN CATALOGを使用すると、ユーザーはその接続に基づいたフォーリンカタログを作成できます。

接続の詳細については、 「レイクハウスフェデレーションの接続の管理」を参照してください。

共有

メタストア内では、 シェアは Delta Sharingにおけるセキュリティ保護可能なオブジェクトであり、データ資産(テーブル、ビュー、ボリューム)の論理的なグループを表します。その後、プロバイダーは共有された情報を外部の受信者に提供することができます。

共有に対するSELECT権限は、受信者(個々のユーザーではない)に付与され、受信者が共有内の資産を読み取ることができるようにします。共有を作成するには、ユーザーはUnity Catalogメタストアに対するCREATE SHARE権限が必要です。

株式に関する詳細については、 Delta Sharingの株式を作成する」を参照してください。

プロバイダー

メタストア内では、 プロバイダー はDelta Sharingにおけるセキュリティ保護可能なオブジェクトであり、組織とデータを共有している外部組織を表します。プロバイダーオブジェクトは、受信側のUnity Catalogメタストアに作成されます。 USE PROVIDER権限により、ユーザーはすべてのプロバイダーとその共有を表示でき、 CREATE CATALOGと組み合わせることで、メタストア管理者ロールを必要とせずに共有カタログをマウントできます。

プロバイダーを作成するには、ユーザーはUnity Catalogメタストアに対するCREATE PROVIDER権限が必要です。

プロバイダーに関する詳細については、 Delta Sharingとは?」をご覧ください。

受賞者

メタストア内では、 受信者 とは、プロバイダーがデータを共有する外部組織またはユーザーグループを表す、Delta Sharingにおけるセキュリティ保護可能なオブジェクトです。受信者オブジェクトは、プロバイダーのUnity Catalogメタストア内に作成されます。 受信者オブジェクト自体に対して権限を付与することはできません。共有データへのアクセスは、共有に対して受信者にSELECTを付与することによって制御されます。

受信者を作成するには、ユーザーはUnity Catalogメタストアに対するCREATE RECIPIENT権限が必要です。

受信者に関する詳細については、 Delta Sharing ( Databricks-to-Databricks共有) のデータ受信者を作成する」を参照してください。

クリーンルーム

メタストア内において、 クリーンルーム とは、共有データに関して他の組織と共同作業を行う際に、どちらの当事者も自身の基となるデータを相手に公開することなく、安全な環境を提供するセキュリティ保護可能なオブジェクトである。

クリーンルームを作成するには、ユーザーはUnity Catalogメタストアに対するCREATE CLEAN ROOM権限が必要です。

EXECUTE CLEAN ROOM TASK権限により、ユーザーはクリーンルーム内でノートブックを実行したり、クリーンルームの詳細を表示したりすることができます。MODIFY CLEAN ROOM権限により、ユーザーはクリーンルームを更新できます。これには、データ資産、ノートブック、コメントの追加または削除が含まれます。

クリーンルームの詳細については、 Databricksクリーンルームとは?」を参照してください。 。