外部MCPサーバーをインストールする

プレビュー

この機能は パブリック プレビュー段階です。

Databricksで管理されるプロキシを介して、サードパーティの Model Context Protocol (MCP) サーバーをDatabricksワークスペースにインストールします。 インストール後、エージェントとクライアントは、一貫した認証とガバナンスのもと、プロキシを介して外部ツールやサービスにアクセスします。

Databricks は、外部 MCP サーバーに対して共有プリンシパル認証とユーザーごとの認証の両方をサポートしています。サポートされている認証方法を参照してください。

エージェントコードでインストール済みの外部 MCP サーバーを使用するには、 「エージェントで外部 MCP サーバーを使用する」を参照してください。

必要条件

-

マネージド MCP サーバー のプレビューが有効になっているワークスペース。Databricks プレビューの管理を参照してください。

-

ワークスペースは、モデルサービングがサポートされているリージョン内に配置する必要があります。「モデルサービング機能の利用可能性」を参照してください。

-

MCP 接続情報を保存するUnity Catalogメタストアに対する

CREATE CONNECTION権限が必要です。 -

MCP サーバーは、ストリーミング可能な HTTP トランスポート メカニズムを使用する必要があります。

インストール方法

外部MCPサーバーをインストールするには、4つの方法があります。MCPプロバイダーがサポートされている場合は、認証情報の管理が不要なマネージドOAuthから始めましょう。そうでない場合は、Databricks Marketplaceで既製の統合ソリューションを確認してください。その他のサーバーの場合は、カスタムHTTP接続を使用してください。すべてのメソッドは、安全で認証されたアクセスを実現するために、 Unity Catalog接続を作成します。

MCP サーバーに応じてインストール方法を選択します。

- Managed OAuth (recommended)

- From Databricks Marketplace

- Custom HTTP connection

- Dynamic Client Registration

Databricks 、選択したサービスに対してマネージドOAuthフローを提供するため、独自のOAuthアプリを登録したり、資格情報を管理したりする必要がなくなります。 Databricks では、開発とテストにはマネージド OAuth を推奨しています。本番運用のユースケースでカスタムOAuth認証情報の生成が必要な場合、詳細についてはプロバイダーのドキュメントを参照してください。

次の統合では、バックエンドに安全に保存されている Databricks 管理の OAuth 資格情報を使用します。

プロバイダー | 設定に関する注意事項 | サポートされているスコープ | 説明 |

|---|---|---|---|

Glean MCP | ホストが必要です。ベースパスは構成可能です (デフォルトは |

| Glean のエンタープライズ検索、チャット、ドキュメント、エージェント ツールにアクセスします。 |

GitHub MCP | なし |

| GitHub リポジトリ、組織、プロジェクト データにアクセスします。 |

Atlassian MCP | なし |

| Jiraの課題、ユーザー、およびConfluenceコンテンツにアクセスできます。 |

Slack MCP | なし |

| Slackメッセージ、ファイル、チャンネル、キャンバス、ユーザーを検索したり、チャンネル、グループ、MPIM、DMの履歴を読んだりできます。 |

マネージド OAuth を設定するには:

- Databricks ワークスペースで、 [カタログ] > [接続] > [接続の作成] に移動します。

- 接続タイプとして HTTP を選択します。

- 認証タイプとして 「OAuth ユーザー対マシン (ユーザーごと)」 を選択します。

- OAuth プロバイダー ドロップダウンからプロバイダーを選択します。

- 必要に応じてプロバイダー設定を構成します (上記の表の構成に関する注意事項を参照)。

- OAuth スコープ フィールドには、必要なスコープをスペース区切りの文字列として入力します (例:

MCP SEARCH)。選択したプロバイダーについては、上記の表でサポートされているスコープを参照してください。このフィールドを空のままにすると、 Databricksスコープの完全なセットを要求します。 - 接続の作成 をクリックします。

各ユーザーは、初めて使用するときにプロバイダーに承認を求めるメッセージが表示されます。

必要に応じて、マネージドOAuthで使用される以下のリダイレクトURIを許可リストに追加してください。

クラウド | リダイレクトURI |

|---|---|

AWS |

|

Azure |

|

GCP |

|

プレビュー

この機能は パブリック プレビュー段階です。

厳選された MCP サーバーを Databricks Marketplace から直接インストールします。

-

Databricksワークスペースで、 Marketplace に移動します。

-

「MCP一覧を表示」 をクリックしてください。

-

インストールしたい MCP サーバーを見つけてクリックし、次に 「インストール」 をクリックします。

-

インストール ダイアログで、接続を構成します。

- 接続名 : Unity Catalog接続の名前を入力します (例:

github_connection)。 - ホスト : キュレートされたサーバーのホスト ドメインは事前に入力されています。

- ベース パス : キュレートされたサーバーのベース パスは事前に入力されています。

- 接続名 : Unity Catalog接続の名前を入力します (例:

-

資格情報を構成する: 認証資格情報を入力します。必須フィールドは、サーバーの資格情報の種類によって異なります。

- ベアラー トークン 認証の場合は、ベアラー トークンを提供します。

- OAuth U2M 認証の場合は、クライアント ID とクライアント シークレットを入力します。

これらの資格情報を取得する手順については、MCP サーバー プロバイダーのドキュメントを参照してください。

-

「インストール」を クリックして接続を作成します。

Marketplace のインストールに関する詳細は、 「外部 MCP サーバーへのアクセスを取得する」を参照してください。

Unity Catalog HTTP 接続を作成して、 Marketplaceで利用できない自己ホスト型サーバーやサードパーティ サーバーを含む任意の MCP サーバーをインストールします。

-

HTTP 接続を作成します。HTTP 接続を参照してください。

-

HTTP 接続を作成するときに、MCP 機能を有効にするには、 Is mcp connection チェックボックスをオンにします。

-

接続 URL が有効な MCP サーバーエンドポイントを指していることを確認します。

Dynamic Client Registration (DCR) を使用して、 OAuth 2.0 DCR ( RFC7591 ) をサポートする MCP サーバーを自動的に登録し、インストールします。

DCR は、手動での資格情報の構成を必要とせずに、OAuth の検出、クライアントの登録、Unity Catalog 接続の作成を自動的に処理します。

DCR を使用するには、次の要件を満たす必要があります。

- MCP サーバーは DCR と OAuth 2.0 認証をサポートする必要があります。

- MCP サーバーは OAuth メタデータ エンドポイントを公開する必要があります。

DCR 接続を作成するには、「外部サービスへの接続を作成する」のステップに従い、認証タイプとして 動的クライアント登録を 選択します。 MCP機能を有効にするには、「MCP 接続を 有効にする」チェックボックスを選択してください。

MCP サーバーを表示する

いずれかのインストール方法を完了した後:

-

Unity Catalog接続はMCPサーバーの詳細を使用して作成されます

-

Databricksは、認証とトークン管理を安全に処理するマネージドプロキシエンドポイントをプロビジョニングします。

-

MCPサーバーはAI Playgroundで利用可能であり、エージェントでプログラム的に使用できます。

-

Unity Catalog権限を通じて他のユーザーに接続へのアクセスを許可することができます

-

プロキシエンドポイント URL は次の形式に従います。

https://<workspace-hostname>/api/2.0/mcp/external/{connection_name} -

UC接続プロキシを介して外部サーバーにアクセスすることもできます。このプロキシは、任意のHTTPまたはMCPクライアントで動作し、任意のサブパスとすべてのHTTPメソッドをサポートします。

https://<workspace-hostname>/api/2.0/unity-catalog/connections/{connection_name}/proxy[/<sub-path>]

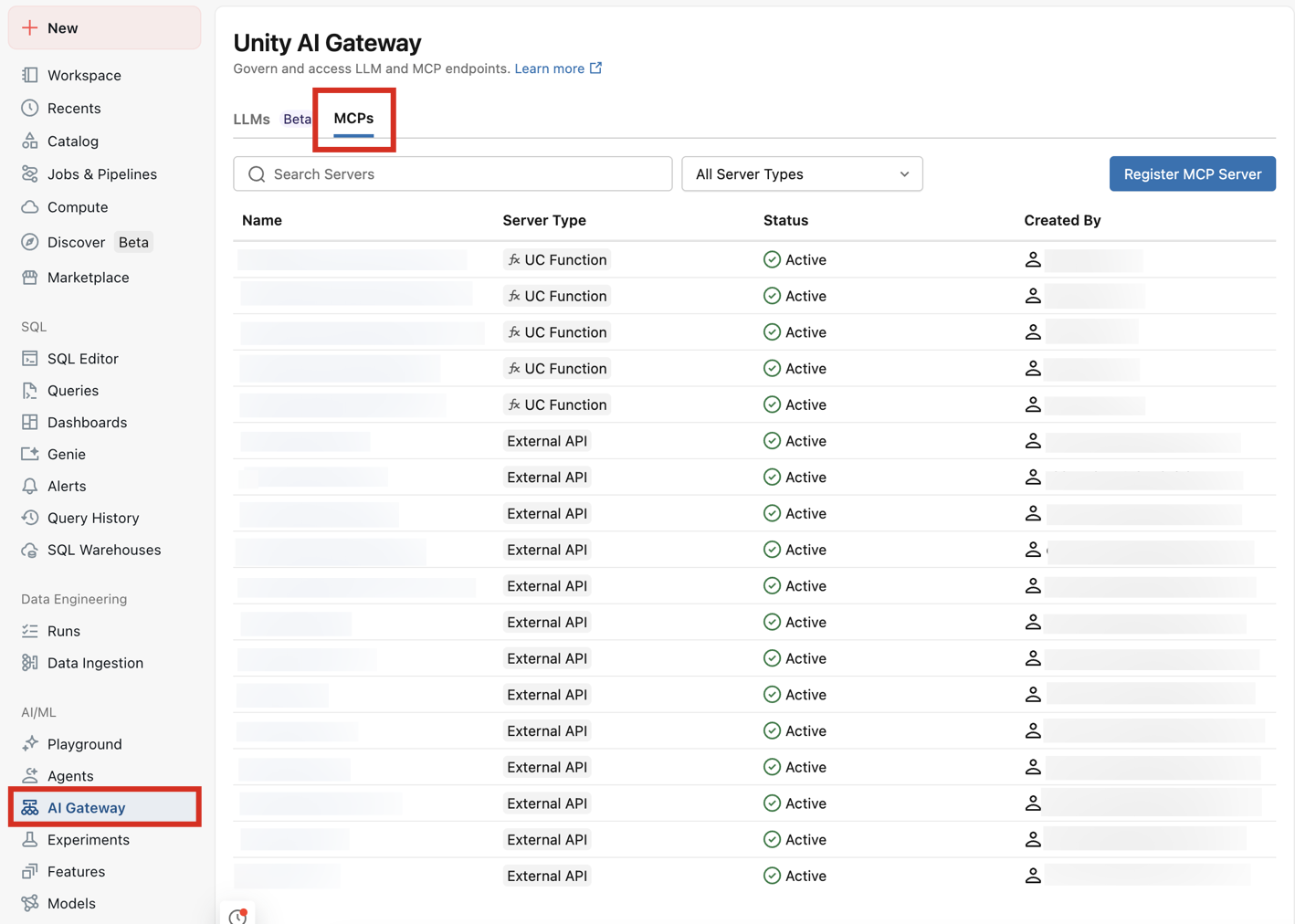

MCPサーバーを表示するには、ワークスペース > AIゲートウェイ > MCPs に移動してください。

可観測性

外部 MCP サーバーのトラフィックは、組み込み Unity AI Gateway の使用状況ダッシュボードに表示されます。 「外部MCPサーバー」 タブには、外部MCPサーバーのトラフィックに関するリクエスト量、エラー率、ユーザー数と接続数、および日々の使用傾向が表示されます。

ダッシュボードのインポートまたは更新に関する情報については、 「組み込みの使用状況ダッシュボード」を参照してください。

MCPサーバーへの接続を共有する

MCP サーバー接続を使用する必要がある ID プリンシパルにUSE CONNECTION権限を付与します。

- ワークスペースで、 「カタログ」 > 「接続」 > 「接続」 > 「権限」 に移動します。

- ID にUnity Catalog接続への適切なアクセス権を付与します。

Databricks内でMCPサーバーをテストする

コードを記述せずに、Databricks 内で直接 MCP サーバーをテストできます。

Genie Codeの使用: MCP サーバーをGenie Codeに追加するのステップに従ってください

-

Databricks ワークスペースの AI Playground に移動します。

-

ツールが有効になっている ラベルが付いたモデルを選択します。

-

[ツール] > [+ ツールの追加] をクリックし、利用可能なツール オプションから [MCP サーバー] を選択します。

-

MCP サーバー セクションで、 外部 MCP サーバーを 選択して、利用可能な接続を参照します。

-

以前にインストールしたUnity Catalog接続 (例:

github_connection) を選択します。 -

LLM とチャットして、MCP サーバー ツールとどのように対話するかをテストします。AI Playground は、MCP サーバーから利用可能なツールを自動的に検出し、LLM で利用できるようにします。

これにより、完全なエージェントを構築したり、本番運用に展開したりする前に、MCP サーバー統合のプロトタイプを迅速に作成してテストすることができます。

認証とセキュリティ

Databricks は、管理された MCP プロキシと Unity Catalog HTTP 接続を使用して、外部 MCP サーバーへの認証を安全に処理します。次の認証方法がサポートされています。

サポートされている認証方法

Databricks は、外部 MCP サーバーに対して次の種類の認証をサポートしています。

-

共有プリンシパル認証 : すべてのユーザーは、外部サービスにアクセスするときに同じ資格情報を共有します。これには、ベアラー トークン、OAuth マシン間 (M2M)、および OAuth ユーザー間共有認証が含まれます。外部サービスがユーザー固有のアクセスを必要としない場合、または単一のサービス アカウントで十分な場合にこれを使用します。

-

ユーザーごとの認証 (OAuth U2M Per User) : 各ユーザーは独自の資格情報を使用して認証します。外部サービスは個々のユーザーに代わってリクエストを受信し、ユーザー固有のアクセス制御、監査、およびアカウンタビリティを実現します。ユーザーの GitHub リポジトリ、Slack メッセージ、カレンダーなどのユーザー固有のリソースにアクセスするときに使用します。

各認証方法の詳細な構成手順については、 「HTTP 接続」を参照してください。

セキュリティ上の利点

- セキュリティで保護されたトークン管理 : Databricks は、すべての OAuth フローとトークンの更新を自動的に処理します

- 資格情報は公開されません : トークンがエンドユーザーに公開されることはありません

- 認証の集中管理 : Unity Catalog接続を使用した一貫した認証パターン

- 一元化されたガバナンス : Unity AI Gatewayから、LLMエンドポイントと並行してすべての外部MCP接続を表示および管理できます。

制限

-

外部MCPサーバーは、モデルサービングがサポートされている地域でのみ利用可能です。ワークスペースがサポート対象外の地域にある場合、外部のMCPサーバーへの接続は機能しません。これには、AI Playground、Genie Code、およびGenie内のチャットでの使用が含まれます。「モデルサービング機能の利用可能性」を参照してください。

-

Private Link を使用した VPC 内のリソースへのプライベート接続はサポートされていません。この機能が必要な場合は、サポート チームにお問い合わせください。

-

Databricks は、ストリーミング可能な HTTP トランスポート メカニズムを使用する外部 MCP サーバーのみをサポートします。

次のステップ

- エージェントで外部MCPサーバーを使用する— エージェントコードからインストール済みのサーバーをプログラムで呼び出します。

- Databricks MCPにクライアントを接続する— Claude、Cursor、MCP Inspector、およびその他の外部クライアントを接続します。

- 組織のニーズに合わせてカスタマイズされたMCPサーバーをホストします。