Instale um servidor MCP externo.

Visualização

Este recurso está em Pré-visualização Pública.

Instale servidores Model Context Protocol (MCP) de terceiros em seu workspace Databricks por meio de proxies Databricks-gerenciar. Após a instalação, agentes e clientes acessam ferramentas e serviços externos por meio do proxy, com autenticação e governança consistentes.

O Databricks oferece suporte à autenticação tanto por principal compartilhada quanto por usuário para servidores MCP externos. Consulte Métodos de autenticação suportados.

Para usar um servidor MCP externo instalado no código do agente, consulte Usar servidores MCP externos em agentes.

Requisitos

-

Um workspace com a visualização dos Servidores MCP gerenciados habilitada. Veja as prévias do gerenciar Databricks.

-

Seu workspace deve estar em uma região onde o Servindo Modelo seja suportado. Consulte disponibilidade do recurso do modelo disponível.

-

Você deve ter privilégio

CREATE CONNECTIONno metastore Unity Catalog que armazena as informações de conexão MCP. -

O servidor MCP deve usar o mecanismo de transporte HTTP Streamable.

Métodos de instalação

Você tem quatro opções para instalar servidores MCP externos. Comece gerenciando OAuth se o seu provedor MCP for compatível, já que ele não exige gerenciamento de credenciais. Caso contrário, verifique o Databricks Marketplace para uma integração pré-configurada. Para qualquer outro servidor, utilize uma conexão HTTP personalizada. Todos os métodos criam uma conexão Unity Catalog para acesso seguro e autenticado.

Escolha o método de instalação com base no seu servidor MCP:

- Managed OAuth (recommended)

- From Databricks Marketplace

- Custom HTTP connection

- Dynamic Client Registration

Databricks oferece gerenciamento de fluxos OAuth para serviços selecionados, eliminando a necessidade de registrar seu próprio aplicativo OAuth ou gerenciar credenciais. Databricks recomenda o gerenciamento OAuth para desenvolvimento e testes. Se os casos de uso em produção exigirem a geração de credenciais OAuth personalizadas, consulte a documentação dos provedores para obter mais informações.

As seguintes integrações utilizam credenciais OAuth Databricks-gerenciar armazenadas com segurança no backend.

Provedor | Notas de configuração | Escopos suportados | Descrição |

|---|---|---|---|

Glean MCP | Requer um host. O caminho base é configurável (o padrão é |

| Acesse as ferramentas corporativas de busca, chat, documentos e agentes do Glean. |

GitHub MCP | Nenhuma |

| Acesse repositórios, organizações e dados de projetos do GitHub. |

Atlassian MCP | Nenhuma |

| Acesse os problemas, usuários e conteúdo do Confluence no Jira. |

Slack MCP | Nenhuma |

| Pesquise mensagens, arquivos, canais, telas e usuários do Slack; leia o histórico de canais, grupos, MPIM e DMs. |

Para configurar o gerenciamento OAuth:

- No seu workspace Databricks , acesse Catálogo > Conexões > Criar conexão .

- Selecione HTTP como tipo de conexão.

- Selecione OAuth Usuário para Máquina por Usuário como o tipo de autenticação.

- Na dropdown "ProvedorOAuth , selecione o seu provedor.

- Configure as definições do fornecedor conforme necessário (consulte as notas de configuração na tabela acima).

- No campo EscopoOAuth , insira os escopos necessários como strings separadas por espaços (por exemplo,

MCP SEARCH). Consulte os escopos suportados na tabela acima para o provedor selecionado. Se você deixar este campo vazio, Databricks solicitará o conjunto completo de escopos default . - Clique em Criar conexão .

Cada usuário será solicitado a autorizar o acesso junto ao provedor no primeiro uso.

Caso necessário, adicione à lista de permissões os seguintes URIs de redirecionamento usados pelo gerenciamento OAuth:

Nuvem | URI de redirecionamento |

|---|---|

AWS |

|

Azure |

|

GCP |

|

Visualização

Este recurso está em Pré-visualização Pública.

Instale servidores MCP selecionados diretamente do Databricks Marketplace:

-

No seu workspace Databricks , acesse o marketplace .

-

Clique em " Ver anúncios do MCP" .

-

Localize o servidor MCP que deseja instalar, clique nele e, em seguida, clique em Instalar .

-

Na caixa de diálogo de instalação, configure a conexão:

- Nome da conexão : Insira um nome para a conexão Unity Catalog (por exemplo,

github_connection). - Host : O domínio do host é preenchido previamente para servidores selecionados.

- Caminho base : O caminho base é preenchido previamente para servidores selecionados.

- Nome da conexão : Insira um nome para a conexão Unity Catalog (por exemplo,

-

Configurar credenciais: Insira suas credenciais de autenticação. Os campos obrigatórios dependem do tipo de credencial do servidor:

- Para autenticação com tokens de portador , forneça seus tokens de portador.

- Para autenticação OAuth U2M , forneça seu ID do cliente e segredo do cliente.

Consulte a documentação do provedor do servidor MCP para obter instruções sobre como obter essas credenciais.

-

Clique em Instalar para criar a conexão.

Para mais informações sobre a instalação no marketplace, consulte Obter acesso a servidores MCP externos.

Crie uma conexão HTTP Unity Catalog para instalar qualquer servidor MCP, incluindo servidores auto-hospedados ou de terceiros não disponíveis no marketplace.

-

Criar uma conexão HTTP. Consulte Conexão HTTP.

-

Ao criar a conexão HTTP, marque a caixa de seleção Conexão mcp para habilitar a funcionalidade MCP.

-

Verifique se o URL de conexão aponta para um endpoint de servidor MCP válido.

Use o Registro Dinâmico de Cliente (DCR) para registrar e instalar automaticamente servidores MCP que suportam OAuth 2.0 DCR (RFC7591).

O DCR lida automaticamente com a descoberta OAuth , o registro do cliente e a criação da conexão Unity Catalog sem exigir configuração manual de credenciais.

Para utilizar o DCR, você deve atender aos seguintes requisitos:

- O servidor MCP deve suportar autorização DCR e OAuth 2.0.

- O servidor MCP deve expor o endpoint de metadados OAuth .

Para criar uma conexão DCR, siga os passos em Criar uma conexão com o serviço externo e selecione Registro Dinâmico de Cliente como o tipo de autenticação. Selecione a caixa de seleção "É conexão MCP" para ativar a funcionalidade MCP.

veja seu servidor MCP

Após concluir qualquer método de instalação:

-

Uma conexão Unity Catalog é criada com os detalhes do seu servidor MCP.

-

Databricks provisionamento gerencia um endpoint proxy que lida com segurança com autenticação e gerenciamento de tokens.

-

O servidor MCP está disponível no AI Playground e pode ser usado programaticamente em seus agentes.

-

Você pode conceder acesso à conexão a outros usuários por meio das permissões Unity Catalog

-

A URL do endpoint do proxy segue este formato:

https://<workspace-hostname>/api/2.0/mcp/external/{connection_name} -

Você também pode acessar o servidor externo através do proxy de conexões UC, que funciona com qualquer cliente HTTP ou MCP e suporta subcaminhos arbitrários e todos os métodos HTTP:

https://<workspace-hostname>/api/2.0/unity-catalog/connections/{connection_name}/proxy[/<sub-path>]

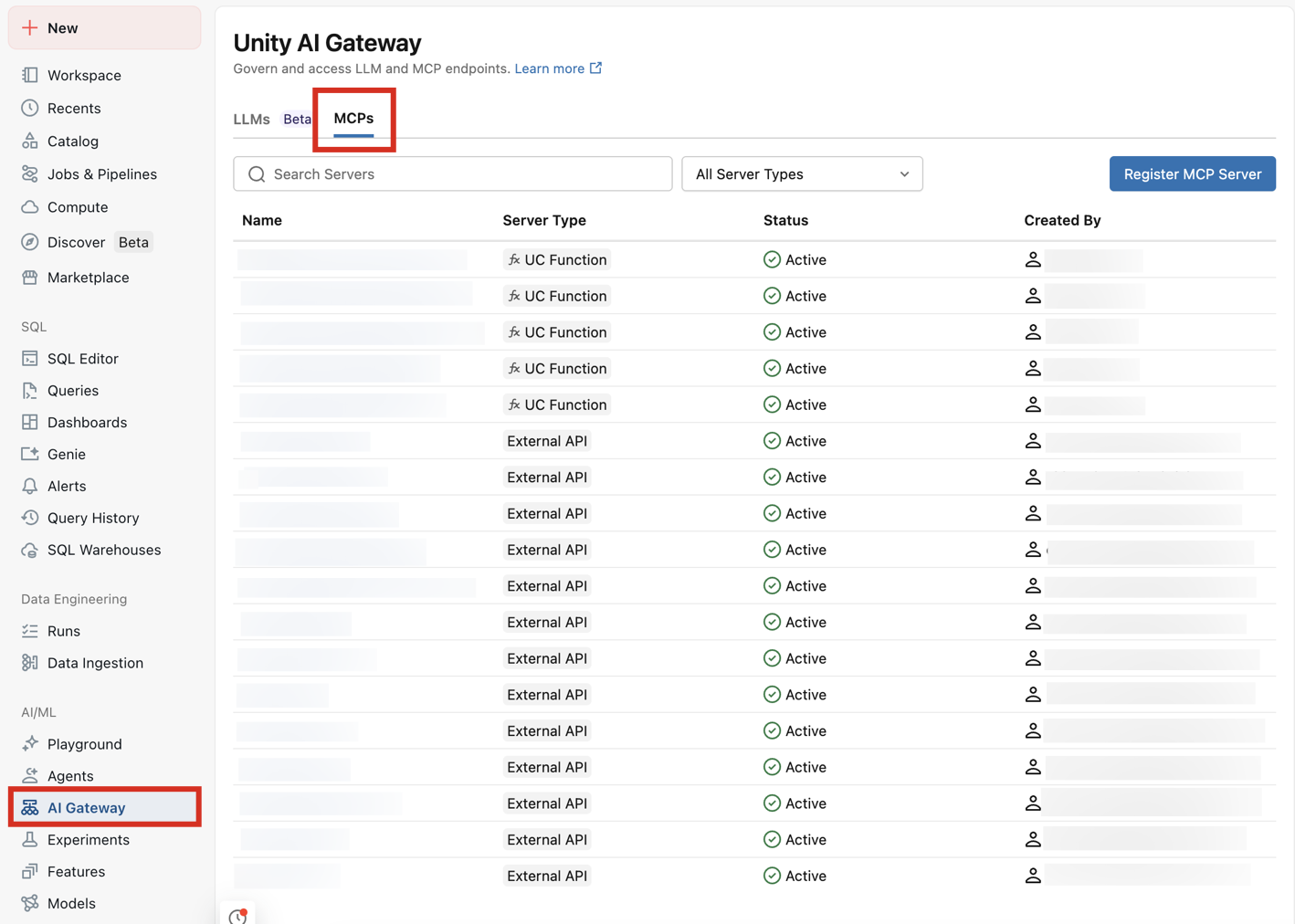

Para view seu servidor MCP, acesse seu workspace > AI Gateway > MCPs :

Observabilidade

O tráfego externo do servidor MCP aparece no painel de utilização integrado do Unity AI Gateway. A tab Servidor MCP Externo mostra o volume de solicitações, taxas de erro, usuários e conexões, além das tendências diárias de uso do tráfego do servidor MCP externo.

Para informação sobre importação ou atualização do dashboard, consulte dashboard de utilização integrada.

Compartilhar a conexão do servidor MCP

Conceda privilégios USE CONNECTION às entidades de identidade que precisam usar a conexão com o servidor MCP:

- Em seu workspace, acesse Catálogo > Conexões > Sua conexão > Permissões .

- Conceda às identidades o acesso apropriado à conexão com o Unity Catalog .

Servidores MCP de teste no Databricks

Você pode testar servidores MCP diretamente no Databricks sem escrever nenhum código.

Usando o código Genie: siga os passos em Adicionar servidores MCP ao código Genie.

Utilizando o AI Playground:

-

Acesse o AI Playground no seu workspace Databricks .

-

Escolha um modelo com o rótulo Ferramentas habilitadas .

-

Clique em Ferramentas > + Adicionar ferramenta e selecione Servidores MCP nas opções de ferramentas disponíveis.

-

Na seção Servidores MCP , selecione Servidores MCP externos para navegar pelas conexões disponíveis.

-

Escolha a conexão Unity Catalog que você instalou anteriormente (por exemplo,

github_connection). -

Converse com o LLM para testar como ele interage com as ferramentas do seu servidor MCP. O AI Playground descobre automaticamente as ferramentas disponíveis no seu servidor MCP e as disponibiliza para o LLM.

Isso permite que você crie protótipos e teste rapidamente as integrações do servidor MCP antes de desenvolver agentes completos ou implantá-los em produção.

Autenticação e segurança

Databricks utiliza proxies MCP e conexões HTTP Unity Catalog para lidar com segurança com a autenticação em servidores MCP externos. Os seguintes métodos de autenticação são suportados:

Métodos de autenticação suportados

O Databricks oferece suporte aos seguintes tipos de autenticação para servidores MCP externos:

-

Autenticação de entidade compartilhada : Todos os usuários compartilham as mesmas credenciais ao acessar o serviço externo. Isso inclui tokens Bearer, OAuth de máquina para máquina (M2M) e autenticação OAuth compartilhada de usuário para máquina. Use esta opção quando o serviço externo não exigir acesso específico do usuário ou quando uma única account de serviço for suficiente.

-

Autenticação por usuário (OAuth U2M por usuário) : Cada usuário se autentica com suas próprias credenciais. O serviço externo recebe solicitações em nome do usuário individual, permitindo controle de acesso específico do usuário, auditoria e responsabilização. Use isso ao acessar recursos específicos do usuário, como repositórios GitHub , mensagens do Slack ou calendário.

Para obter instruções detalhadas de configuração para cada método de autenticação, consulte Conexões HTTP.

Benefícios de segurança

- Gerenciamento seguro de tokens : o site Databricks lida com todos os fluxos e tokens do OAuth refresh automaticamente

- Nenhuma credencial exposta : Os tokens nunca são expostos aos usuários finais

- Autenticação centralizada : padrões de autenticação consistentes usando conexões do Unity Catalog

- Governança centralizada : visualize e gerencie todas as conexões MCP externas juntamente com seu endpoint LLM a partir do Unity AI Gateway.

Limitações

-

Servidores MCP externos estão disponíveis apenas em regiões onde o Servindo Modelo é suportado. Se o seu workspace estiver em uma região não suportada, as conexões externas com o servidor MCP não funcionarão. Isso inclui o uso no AI Playground, no Genie Code e no Chat in Genie. Consulte disponibilidade do recurso do modelo disponível.

-

A conectividade privada para recurso em sua VPC usando Private Link não é suportada. Entre em contato com sua equipe de suporte se precisar dessa funcionalidade.

-

O Databricks suporta apenas servidores MCP externos que usam o mecanismo de transporte HTTP Streamable.

Next os passos

- Utilize servidores MCP externos nos agentes — chame o servidor instalado programaticamente a partir do código do agente.

- Conecte clientes aos Databricks MCPs — configure o Claude, o Cursor, o MCP Inspector e outros clientes externos.

- Hospede um servidor MCP personalizado para atender às necessidades da sua organização.