Fase 1: Desenvolver a estratégia account e identidade visual.

Nesta fase, você define a estratégia fundamental de administração account e gerenciamento de identidade para sua account Databricks .

Compreender os limites administrativos

A administração do Databricks está estruturada em quatro camadas intencionais que proporcionam flexibilidade e controle para proteger os dados e capacitar os usuários. Compreender esses limites é fundamental para elaborar uma estratégia administrativa eficaz.

Camadas administrativas

- Camada de contas : Centraliza a administração em toda a infraestrutura tenante os serviços compartilhados (por exemplo, federação de identidades, gerenciamento workspace e faturamento).

- Camada de espaço de trabalho : Limite operacional onde as cargas de trabalho de execução das equipes e os controles específicos workspacesão aplicados.

- Governança de dados layer : Materializada através do Unity Catalog, permite a governança centralizada de dados e AI ativa em toda a account.

- Camada do plano de computação : descreve onde as cargas de trabalho são executadas e como os caminhos de rede são gerenciados.

Modelo de segurança em camadas

Nenhuma camada isolada é suficiente por si só. Os administradores devem evitar concentrar as proteções em apenas um limite geográfico e, em vez disso, considerar o seguinte:

- Os controles em nível de conta estabelecem fundamentos consistentes de identidade e governança (por exemplo, criação de metastore, vinculação workspaceao metastore, gerenciamento de identidade).

- Os controles em nível de espaço de trabalho definem como os usuários operam e quais padrões de execução são permitidos.

- Os controles de governança de dados fornecem controle de acesso e auditoria refinados nos níveis de metastore e workspace .

- Os controles do plano de computação determinam onde as cargas de trabalho serão executadas e quais caminhos de rede o ambiente de execução pode usar.

Este modelo oferece aos administradores a flexibilidade necessária para habilitar os usuários, ao mesmo tempo que protege os dados e os recursos compute .

Estratégia de design para funções administrativas

O Databricks oferece cinco funções administrativas com diferentes níveis de controle. Elabore sua estratégia de funções administrativas com base na estrutura organizacional, no modelo de governança e nos requisitos de segregação de funções.

Funções administrativas globais

Tipo de administrador | Escopo | Principais responsabilidades |

|---|---|---|

Administrador da conta | em toda a conta | Gerenciar configurações account , faturamento, configuração de identidade, criação workspace , metastores Unity Catalog , alocação de recursos cloud |

Administrador do workspace | workspaceindividual | Gerenciar identidades workspace , controle de acesso, configurações, recursos e políticas compute . |

Funções administrativas específicas para cada recurso

Tipo de administrador | Escopo | Principais responsabilidades |

|---|---|---|

Administrador do Metastore | Metastore Unity Catalog | Função opcional para gerenciar o armazenamento de objetos Unity Catalog no nível do metastore, gerenciando dados centralmente em todo o espaço de trabalho. |

Administrador do Marketplace | em toda a conta | Gerenciar perfil de fornecedor de marketplace, criar e gerenciar anúncios de marketplace. |

Administração de faturamento | em toda a conta | Visualize orçamentos e gerencie políticas de uso de serviços serverless em toda a account |

Padrões de design de funções administrativas

- Administração centralizada : Uma pequena equipe de administradores account gerencia todos os espaços de trabalho e metastores (adequado para pequenas organizações).

- Administração federada : administradores de conta lidam com serviços em nível account , administradores workspace gerenciam seu espaço de trabalho, administradores de metastore gerenciam gerenciamento de dados (adequado para grandes organizações)

- Funções segregadas : Indivíduos separados para as funções de administrador account , administrador de faturamento e administrador de metastore para garantir compliance (adequado para setores regulamentados).

Melhores práticas para funções administrativas

- Limitar os privilégios de administrador account a duas ou três pessoas de confiança.

- Utilize os administradores workspace para a gestão diária workspace .

- Atribua a função de administrador do metastore com base no modelo de governança (centralizado versus descentralizado).

- Ative o registro de auditoria para rastrear as atividades administrativas em todas as camadas.

- Documentar as responsabilidades administrativas e os procedimentos de escalonamento.

- Utilize grupos para funções administrativas em vez de usuários individuais, sempre que possível.

- Garantir a segregação de funções entre as contas administrativas.

Estratégia de identidade visual

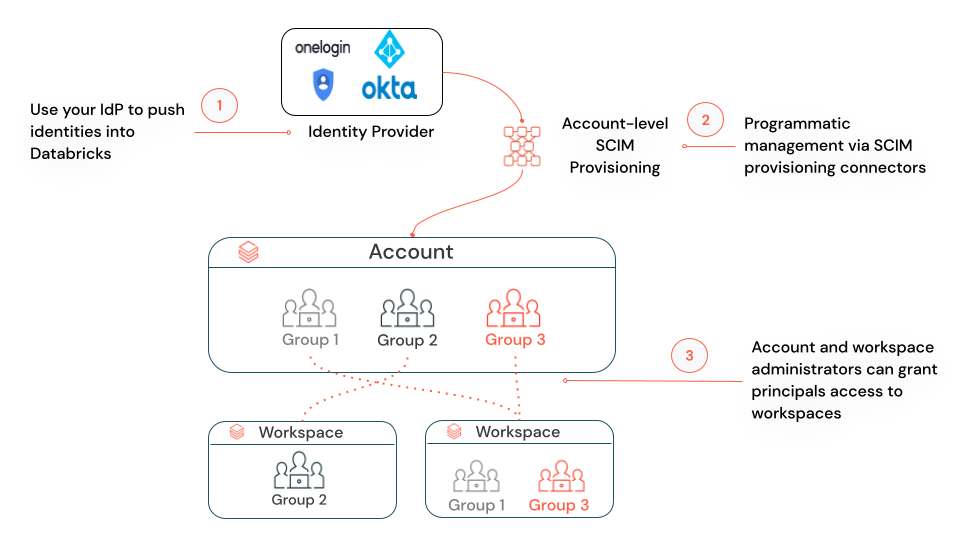

A federação de identidades permite o gerenciamento centralizado de usuários, entidades de serviço e grupos no nível account e, em seguida, atribui a essas identidades acesso a espaços de trabalho específicos. Elabore sua estratégia de identidade para equilibrar o controle centralizado com a flexibilidade operacional.

Tipos de identidade no Databricks:

- Usuários: Identidades de usuários reconhecidas pelo Databricks e representadas por endereços email .

- Entidade de serviço: Identidades para uso com Jobs, ferramentas automatizadas e sistemas como scripts, aplicativos e plataformas CI/CD .

- Grupos: Conjuntos de identidades para gerenciar o acesso de grupos ao espaço de trabalho, dados e outros objetos protegíveis.

Benefícios da federação de identidades:

-

Gestão centralizada: Configure utilizadores, grupos e entidades de serviço ao nível account .

-

Administração simplificada: atribua identidades de nível accounta vários espaços de trabalho sem precisar recriá-los.

-

Governança unificada: uma única fonte de verdade para o gerenciamento de identidades em todos os espaços de trabalho.

-

Provisionamento automatizado: Use o gerenciamento automático de identidade (Prévia Pública) ou SCIM para sincronizar identidades do seu provedor de identidade.

A federação de identidades é ativada automaticamente para todos os espaços de trabalho com um metastore Unity Catalog atribuído. Para novos espaços de trabalho, Unity Catalog e a federação de identidades estão ativados por default.

Para obter documentação abrangente de gerenciamento de identidade, consulte Gerenciar usuários, entidade de serviço e grupos.

Considere os requisitos de identidade entre domínios.

Algumas empresas possuem vários domínios email , como um usado exclusivamente para e-mail e outro para acesso do usuário. Essa configuração é suportada no Databricks por meio do fornecimento do mapeamento apropriado no provisionamento SCIM ou na configuração do provedor de identidade.

Cenários de identidade entre domínios

- Domínio de e-mail versus domínio de acesso: os usuários possuem endereços email diferentes para comunicação, e não para autenticação.

- Fusão de organizações: várias organizações com diferentes domínios email consolidadas em uma única account Databricks .

- Empresas com múltiplas marcas: Unidades de negócio diferentes que utilizam domínios de email separados, mas compartilham a plataforma Databricks.

Melhores práticas para identidade entre domínios:

- Mapear corretamente os endereços email nos mapeamentos de atributos SCIM .

- Testar os fluxos de autenticação para usuários de todos os domínios antes da implementação em produção.

- Documentar as configurações de mapeamento de domínio para equipes operacionais.

- Certifique-se de que o provedor de identidade seja compatível com cenários de múltiplos domínios.

Desenhe uma estratégia de autenticação única (SSO).

O Single Sign-On (SSO) aprimora a segurança e simplifica o gerenciamento de usuários, centralizando a autenticação por meio do seu provedor de identidade. Elabore sua estratégia de SSO com base nos recursos do provedor de identidade, nos requisitos de segurança e nos objetivos de experiência do usuário.

Na plataforma Google Cloud (GCP), o login único usando o Google Cloud Identity está disponível por default. Opcionalmente, você pode trazer seu próprio provedor de identidade (por exemplo, Okta ou Microsoft Entra ID) para configurar o logon único no Databricks.

Seleção do protocolo SSO

Protocolo | Caso de uso | Prestadores de serviços apoiados |

|---|---|---|

OIDC (OpenID Connect) | Autenticação moderna, integração de API, recomendada para novas implementações. | Microsoft Entra ID, Okta, Google Workspace, OneLogin |

SAML 2.0 | SSO empresarial, sistemas legados, necessário para alguns provedores de identidade | Microsoft Entra ID, Okta, PingFederate, ADFS |

Considerações sobre o design do SSO:

- Autenticação multifator (MFA): Habilite a MFA no provedor de identidade para maior segurança.

- Autenticação de contingência: Planeje para interrupções do provedor de identidade usando acesso de emergência.

Melhores práticas para SSO:

- Utilize o SSO com autenticação multifator para centralizar a autenticação e reduzir os riscos relacionados às senhas.

- Teste a configuração do SSO com usuários de teste antes de habilitar a aplicação da política.

- Configure corretamente o mapeamento de atributos para email, nome e sobrenome do usuário.

- Habilite a aplicação do SSO somente após testes completos para evitar o bloqueio de usuários.

- Planeje as janelas de manutenção do provedor de identidade e os cenários de failover.

Para obter instruções detalhadas sobre a configuração do SSO, consulte Configurar o SSO no Databricks.

Estratégia de provisionamento de usuários para o design

O provisionamento automatizado de usuários garante uma gestão de identidades consistente e elimina a administração manual de usuários. Elabore sua estratégia de provisionamento com base nos recursos do provedor de identidade, no tamanho da organização e nos requisitos operacionais.

O SCIM automatiza o provisionamento de usuários e grupos do seu provedor de identidade para o Databricks. O SCIM elimina o gerenciamento manual de usuários e garante o acesso sincronizado em toda a sua organização.

O SCIM é compatível com os seguintes provedores de identidade:

- ID Microsoft Entra

- Okta

- Um login

- PingOne

- Fornecedores genéricos compatíveis com SCIM 2.0

Melhores práticas para SCIM:

- Combine SCIM com SSO para autenticação e provisionamento perfeitos.

- Teste o provisionamento de usuários com usuários ou grupos de teste antes de habilitá-lo para todos os usuários.

- Armazene os tokens SCIM em local seguro e faça o rodízio deles periodicamente.

- Mapeie com precisão os atributos de usuário e grupo do provedor de identidade para os campos do Databricks.

- Monitore os logs de sincronização do SCIM em busca de erros e falhas de provisionamento.

- Documente a configuração SCIM para cenários de recuperação de desastres.

Para obter instruções detalhadas sobre a configuração do SCIM, consulte Sincronizar usuários e grupos do seu provedor de identidade usando o SCIM.

Desenvolva uma estratégia de gerenciamento automático de identidades.

O gerenciamento automático de identidade (AIM) permite que o Databricks sincronize automaticamente usuários e grupos do seu provedor de identidade sem a necessidade de configuração manual do SCIM. O AIM substitui o modelo de provisionamento SCIM anterior e elimina a complexidade de configuração.

Capacidades AIM

- Sincronização direta : Usuários, entidades de serviço, grupos e grupos aninhados são sincronizados diretamente do seu provedor de identidade.

- Fonte da verdade : Seu provedor de identidade é a fonte de registro; as alterações são refletidas automaticamente no Databricks.

- Configuração simplificada : Reduz a sobrecarga administrativa em comparação com o SCIM.

- Recurso aprimorado : Sincroniza grupos aninhados e entidade de serviço (não disponível com SCIM).

Melhores práticas para AIM

- Utilize o AIM como método padrão para sincronização de identidades (recomendado para todas as novas implementações).

- Utilize grupos aninhados para simplificar o gerenciamento de permissões.

- Use entidade de serviço para cargas de trabalho automatizadas em vez de conta de usuário.

- Documente a estrutura do seu grupo de provedores de identidade para os administradores do Databricks.

Para obter informações detalhadas sobre a configuração do gerenciamento automático de identidades, consulte Gerenciamento automático de identidades.

Entenda o provisionamento just-in-time

O provisionamento just-in-time (JIT) cria automaticamente uma conta de usuário quando os usuários log in pela primeira vez no Databricks usando o login único (SSO). Isso agiliza a integração de novos usuários, eliminando a criação manual account .

fluxo de trabalho de provisionamento JIT

- O usuário se autentica por meio do provedor de identidade SSO.

- Databricks verifica se account existe para o usuário autenticado.

- Se não existir nenhuma account , Databricks provisionará uma nova account de usuário usando atributos do provedor de identidade.

- O usuário obtém acesso imediato ao espaço de trabalho atribuído.

Benefícios do JIT

- Integração automatizada : Não é necessário criar account manualmente para novos usuários.

- Redução dos custos administrativos : Elimine os chamados e os atrasos na criação account .

- Provisionamento consistente : os dados do usuário são sincronizados automaticamente a partir do provedor de identidade.

- Experiência do usuário aprimorada : os usuários acessam o Databricks imediatamente após a autenticação.

Considerações de projeto JIT

- Atribuição de espaço de trabalho : Planeje como os novos usuários serão atribuídos ao espaço de trabalho (por exemplo, atribuição manual versus atribuição automatizada baseada em grupo).

- Permissões padrão : Defina as permissões default para novos usuários provisionados.

- Mapeamento de atributos : Garantir que o provedor de identidade forneça atributos de usuário precisos (por exemplo, email, nome).

O provisionamento JIT está ativado por default para contas criadas após 2 de fevereiro de 2026.

Para obter detalhes sobre a configuração do provisionamento JIT, consulte Provisionamento automático de usuários (JIT).

recomendações de conta e identidade

Recomendado

- Autentique-se por meio de login único (SSO) no nível account com seu provedor de identidade.

- Utilize a autenticação multifator (MFA) do seu provedor de identidade para maior segurança.

- Use SCIM ou o AIM para sincronizar usuários e grupos com o console account .

- Habilite o provisionamento just-in-time (JIT) para integração automatizada de usuários.

- Limite o número de usuários administradores account (2 a 3 indivíduos de confiança).

- Garantir a segregação de funções entre as contas administrativas.

- Restrinja os administradores workspace com base na estrutura organizacional e nos requisitos de governança.

- Use autenticação OAuth para entidade de serviço.

- Use entidade de serviço para executar tarefas administrativas e cargas de trabalho de produção.

- Automatize todas as operações administrativas usando Terraform ou ferramentas similares.

- Documentar funções administrativas, responsabilidades e procedimentos de escalonamento.

- Utilize grupos para funções administrativas em vez de usuários individuais, sempre que possível.

Avaliar com base nos requisitos

- Considere os requisitos de identidade entre domínios se sua organização utiliza vários domínios email .

- Equilibrar a granularidade das funções administrativas com a complexidade operacional.

- Considere procedimentos de acesso de emergência para interrupções do provedor de identidade.

- Planeje janelas de manutenção do provedor de identidade e cenários de failover de SSO.

Resultados da Fase 1

Após concluir a Fase 1, você deverá ter o seguinte:

- Estratégia de funções administrativas definida (por exemplo, administrador account , administrador workspace , administrador de metastore).

- Estratégia de federação de identidades definida (provisionamento prioritário accountcom SCIM).

- Estratégia de SSO projetada com seleção de protocolo (OIDC ou SAML) e requisitos de MFA.

- Estratégia de provisionamento de usuários definida (SCIM + provisionamento JIT).

- Requisitos de identidade entre domínios identificados (se aplicável).

- Responsabilidades administrativas e procedimentos de escalonamento documentados.

- estratégia de entidade de serviço projetada para cargas de trabalho automatizadas.

Próxima fase : Fase 2: Estratégia de design workspace

Orientações de implementação : Para obter instruções passo a passo sobre como implementar sua estratégia account e identidade, consulte gerenciar usuários, entidade de serviço e grupos.