SSO para Databricks com Microsoft Entra ID

Visualização

Esse recurso está em Public Preview.

Esta página mostra como configurar um ID Entra Microsoft como provedor de identidade para logon único (SSO) em seu Databricks account. O Microsoft Entra ID é compatível com OpenID Connect (OIDC) e SAML 2.0. Para sincronizar usuários e grupos do Microsoft Entra ID, consulte Sincronizar usuários e grupos do seu provedor de identidade usando SCIM.

Ativar o logon único do Microsoft Entra ID

Escolha seu protocolo de identidade:

- OIDC

- SAML 2.0

-

Como administrador account , log in no consoleaccount e clique em Segurança .

-

Clique em Autenticação tab.

-

Ao lado de Autenticação , clique em gerenciar .

-

Escolha Login único com meu provedor de identidade .

-

Clique em "Continuar" .

-

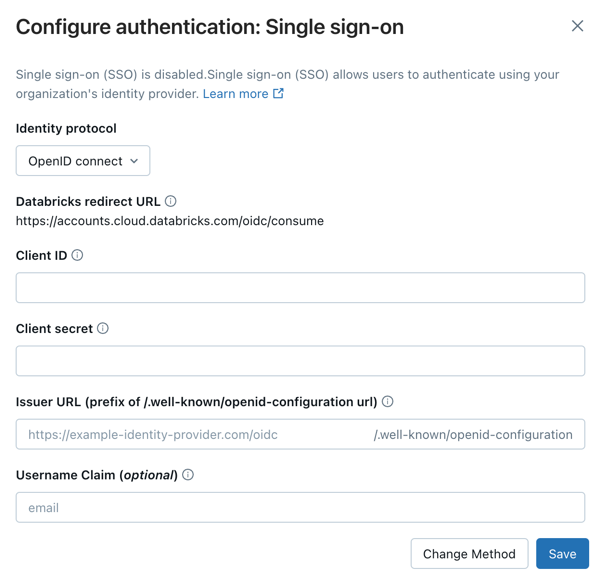

Em Protocolo de identidade , selecione OpenID Connect .

-

Na autenticação tab, anote o valor do URL de redirecionamentoDatabricks .

-

Em outro navegador, acesse tab e crie um aplicativo Microsoft Entra ID:

- Faça login no portal Azure como administrador.

- Na navegação à esquerda, clique em Microsoft Entra ID .

- Clique em Registros de aplicativos > Novo registro .

- Digite um nome.

- Em Tipos de contas compatíveis , selecione: Somente contas neste diretório organizacional .

- Em Redirecionar URI , selecione web e cole o valor da URL de redirecionamento do Databricks .

- Clique em Registrar .

-

Reúna as informações necessárias no aplicativo Microsoft Entra ID:

- Em Fundamentos , copie o ID do aplicativo (cliente) .

- Clique em Endpoints .

- Copie o URL em Documento de metadados do OpenID Connect

- No painel esquerdo, clique em Certificados e segredos .

- Clique em + Novo segredo do cliente .

- Digite uma descrição e escolha uma expiração.

- Clique em Adicionar .

- Copie o valor secreto.

-

Retorne à página de autenticação do console Databricks account e insira os valores copiados do aplicativo do provedor de identidade nos campos ID do cliente , Segredo do cliente e URL do emissor OpenID . Remova a terminação

/.well-known/openid-configurationdo URL.Você pode especificar parâmetros de consulta anexando-os ao URL do emissor, por exemplo,

{issuer-url}?appid=123. -

Opcionalmente, insira o nome de uma reivindicação na reivindicação Nome de usuário se desejar utilizar uma reivindicação diferente de

emailcomo nomes de usuário Databricks dos usuários. Para obter mais informações, consulte Personalizar uma reivindicação a ser usada para os nomes de usuário do seu account.

-

Clique em Salvar .

-

Clique em Testar SSO para validar se a sua configuração de SSO está funcionando corretamente. O Databricks abre uma nova janela do navegador e tenta autenticar usando o ID Microsoft Entra. Conclua o processo de login e revise os resultados do teste.

-

Clique em Habilitar SSO para habilitar o login único em sua conta.

-

Teste o login no console account com SSO. Para testar os passos, consulte Testar sua configuração SSO.

-

Como administrador account , log in no consoleaccount e clique em Segurança .

-

Clique em Autenticação tab.

-

Ao lado de Autenticação , clique em gerenciar .

-

Escolha Login único com meu provedor de identidade .

-

Clique em "Continuar" .

-

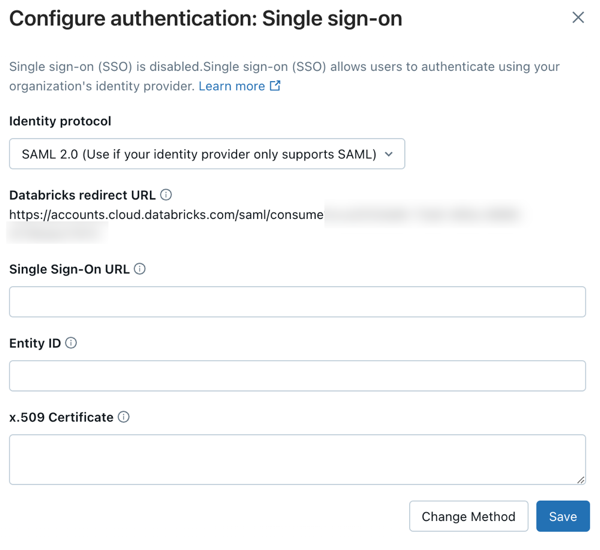

No protocolo Identidade , selecione SAML 2.0 .

-

Na autenticação tab, anote o valor do URL de redirecionamentoDatabricks .

-

Em outro navegador, acesse tab e crie um aplicativo Microsoft Entra ID:

- Faça login no portal do Azure como administrador.

- Na navegação à esquerda, clique em Microsoft Entra ID > Aplicativos empresariais . O painel Todas as aplicações é aberto e exibe uma amostra aleatória das aplicações no seu Microsoft Entra ID tenant.

- Clique em Novo aplicativo .

- Clique em Criar seu próprio aplicativo .

- Digite um nome.

- Em O que você deseja fazer com seu aplicativo? escolha Integrar qualquer outro aplicativo que você não encontre na galeria .

-

Configure o aplicativo Microsoft Entra ID:

-

Clique em Propriedades .

-

Defina a atribuição necessária como Não . Esta opção permite que todos os usuários façam login na account Databricks . Os usuários precisam ter acesso a este aplicativo SAML para log em sua account Databricks usando SSO.

-

No painel de propriedades do aplicativo, clique em Configurar login único .

-

Clique em SAML para configurar o aplicativo para autenticação SAML. O painel Propriedades SAML é exibido.

-

Ao lado de Configuração SAML básica , clique em Editar .

-

Defina o ID da entidade como a URL SAML do Databricks obtida na página de configuração do SSO do Databricks.

-

Defina o URL de resposta como o URL SAML do Databricks obtido na página de configuração do SSO do Databricks.

-

Ao lado de Certificado de assinatura SAML , clique em Editar .

-

Na lista suspensa Opção de assinatura , selecione Assinar resposta SAML e asserção e defina o Algoritmo de assinatura como SHA-256 para aumentar a segurança.

-

Em Atributos & Reivindicações , clique em Editar .

-

Defina o campo Identificador de usuário exclusivo (ID do nome) como

user.mail. -

Em Certificados deSAML , ao lado de Certificado (Base64) , clique em baixar . O certificado é baixado localmente como um arquivo com a extensão

.cer. -

Abra o arquivo

.cerem um editor de texto e copie o conteúdo do arquivo. O arquivo é o certificado x.509 completo para o aplicativo SAML do Microsoft Entra ID.

-

- Não o abra usando o chaveiro do macOS, que é o aplicativo padrão para esse tipo de arquivo no macOS.

- Os dados do certificado são confidenciais.Tenha cuidado sobre onde fazer o download deles. Exclua-os do armazenamento local assim que possível.

-

No portal do Azure, em Configurar o Kit de Ferramentas SAML do Microsoft Entra ID , copie e salve o URL de login e o identificador do Microsoft Entra ID .

-

Retorne à tab Autenticação do console account Databricks e insira os valores que você copiou do ID Microsoft Entra:

- URL de login único : URL de login Microsoft Entra ID

- ID da Entidade do Provedor de Identidade : O ID do Microsoft Entra. Identificador do ID do Microsoft Entra.

- Certificado x.509 : O certificado Microsoft Entra ID x.509, incluindo os marcadores de início e fim do certificado.

-

Clique em Salvar .

-

Clique em Testar SSO para validar se a sua configuração de SSO está funcionando corretamente. O Databricks abre uma nova janela do navegador e tenta autenticar usando o ID Microsoft Entra. Conclua o processo de login e revise os resultados do teste.

-

Clique em Habilitar SSO para habilitar o login único em sua conta.

-

Teste o login no console account com SSO. Para testar os passos, consulte Testar sua configuração SSO.

Adicionar usuários ao Databricks

Após configurar SSO, adicione usuários à sua account. Databricks recomenda a sincronização de usuários do seu provedor de identidade usando o gerenciamento automático de identidade, que sincroniza usuários e grupos automaticamente do seu provedor de identidade para a sua account Databricks . Consulte Configurar o Microsoft Entra ID para gerenciamento automático de identidade. Alternativamente, se o seu provedor de identidade não suportar o gerenciamento automático de identidades, você pode configurar o provisionamento SCIM. Consulte Sincronizar usuários e grupos do seu provedor de identidade usando SCIM.

O provisionamento just-in-time (JIT), que adiciona automaticamente usuários ao Databricks quando eles log in pela primeira vez usando SSO, está ativado por default para contas criadas após 2 de fevereiro de 2026. Consulte Provisionamento automático de usuários (JIT).

Personalize uma reivindicação para utilizar nos nomes de usuário do seu account.

Por default, os nomes de usuário no Databricks são representados pelo endereço email do usuário. Para atribuir nomes de usuário usando um valor diferente, configure uma declaração personalizada em sua account Microsoft Entra ID.

Escolha seu protocolo de identidade:

- OIDC

- SAML 2.0

Para aplicações OIDC, configure as declarações opcionais usando a página de configuração de tokens no seu registro de aplicativo Microsoft Entra ID.

-

Faça login no centro de administraçãoMicrosoft Entra com privilégios de, no mínimo, administrador de aplicativos na nuvem.

-

Acesse Identidade > Aplicativos > Registros de aplicativos e selecione o aplicativo que você criou para o SSO do Databricks.

-

Na barra lateral, em Gerenciar , clique em Configuração de tokens .

-

Clique em Adicionar reivindicação opcional .

-

Para o tipo de token , selecione ID .

-

Selecione a declaração que deseja incluir nos tokens (por exemplo,

email,preferred_usernameou outra declaração disponível) e clique em Adicionar .

A lista de reivindicações disponíveis depende da versão dos seus tokens. Se você precisar de declarações que não estejam na lista predefinida, use atributos de extensão de diretório ou um provedor de declarações personalizado. Consulte a seção "Configurar declarações opcionais" na documentação do Microsoft Entra.

-

Se for solicitado que você ative a permissão email gráfico Microsoft , selecione a caixa de seleção e clique em Adicionar .

-

No console account Databricks , insira o nome da declaração da etapa 6 no campo Declaração de nome de usuário e clique em Salvar .

-

Clique em Testar SSO para validar sua configuração e, em seguida, clique em Ativar SSO .

Algumas declarações opcionais, como upn, podem não estar incluídas nos tokens emitidos por determinados endpoints de tokens Microsoft Entra ID (por exemplo, o endpoint v2.0). Se o SSO falhar após a configuração de uma declaração de nome de usuário personalizada:

- Verifique se a declaração está presente nos tokens de ID inspecionando-os com jwt.ms.

- Consulte a referência de declarações opcionais para saber quais declarações são suportadas para cada versão de token.

Para aplicações SAML, configure declarações personalizadas usando as configurações de Atributos e Declarações em seu aplicativo Microsoft Entra ID Enterprise.

-

Faça login no centro de administraçãoMicrosoft Entra com privilégios de, no mínimo, administrador de aplicativos na nuvem.

-

Acesse Identidade > Aplicativos > Aplicativos corporativos e selecione o aplicativo que você criou para o SSO do Databricks.

-

Na barra lateral, clique em Login único .

-

Em Atributos & Reivindicações , clique em Editar .

-

Clique em Adicionar nova reivindicação .

- Insira um nome para a reclamação. Este é o nome que você deve inserir no campo "Nome de usuário" da sua configuração de SSO do Databricks.

- Em Origem , selecione Atributo .

- Para o atributo Origem , selecione o atributo Microsoft Entra ID desejado para esta reivindicação.

-

Clique em Salvar .

-

No console account Databricks , insira o nome da declaração da etapa 5 no campo Declaração de nome de usuário e clique em Salvar .

-

Clique em Testar SSO para validar sua configuração e, em seguida, clique em Ativar SSO .