SSO para Databricks com JumpCloud

Visualização

Esse recurso está em Public Preview.

Esta página demonstra como configurar o JumpCloud como provedor de identidade para login único (SSO) em seu Databricks account. A JumpCloud é compatível com SAML 2.0.

Habilite o SSO da JumpCloud usando SAML

-

Copie o URL de redirecionamento do Databricks.

- Como administrador account , log in no consoleaccount e clique em Segurança .

- Clique em Autenticação tab.

- Ao lado de Autenticação , clique em gerenciar .

- Escolha Login único com meu provedor de identidade .

- Clique em "Continuar" .

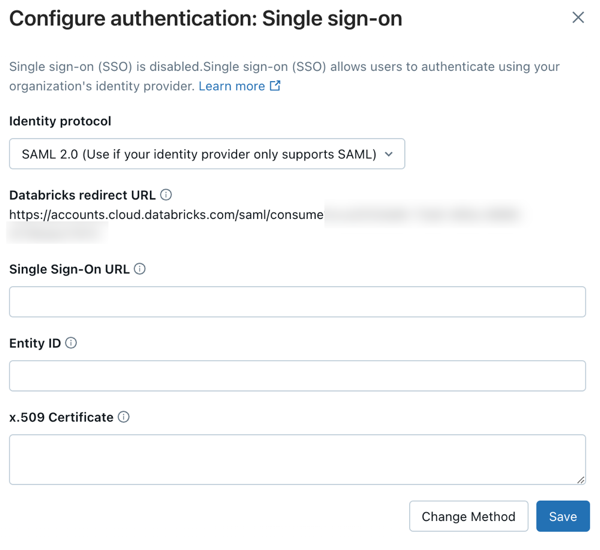

- No protocolo Identidade , selecione SAML 2.0 .

- Na autenticação tab, anote o valor do URL de redirecionamentoDatabricks .

-

Crie um aplicativo SAML no JumpCloud.

- Em um novo navegador, acesse tab, log in para acessar o portal de administração do JumpCloud.

- Na barra lateral, em Autenticação do usuário , clique em Aplicativos SSO .

- Clique em Adicionar novo aplicativo > Aplicativo personalizado > Avançar .

- Em Selecione o recurso que deseja habilitar , selecione gerenciar Single Sign-on (SSO) e Configure SSO com SAML .

- Em Insira informações gerais , insira um rótulo de exibição e uma descrição .

- Clique em Salvar aplicativo .

-

Configure as definições de SSO.

- Clique na guia SSO .

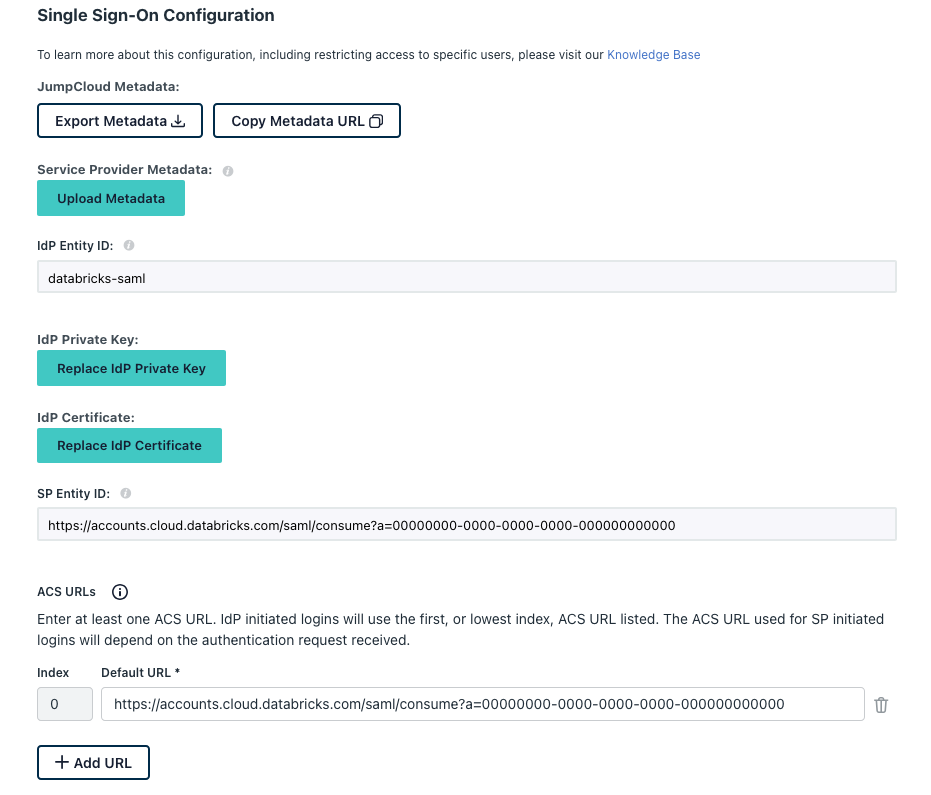

- Defina o ID da entidade IdP como um valor para identificar exclusivamente este aplicativo SSO no seu ambiente JumpCloud. Salve esse valor.

- Defina o ID da entidade SP como o URL de redirecionamento do Databricks que você copiou acima.

- Defina os URLs do ACS para o URL de redirecionamento do Databricks que você copiou acima.

-

Defina as configurações SAML.

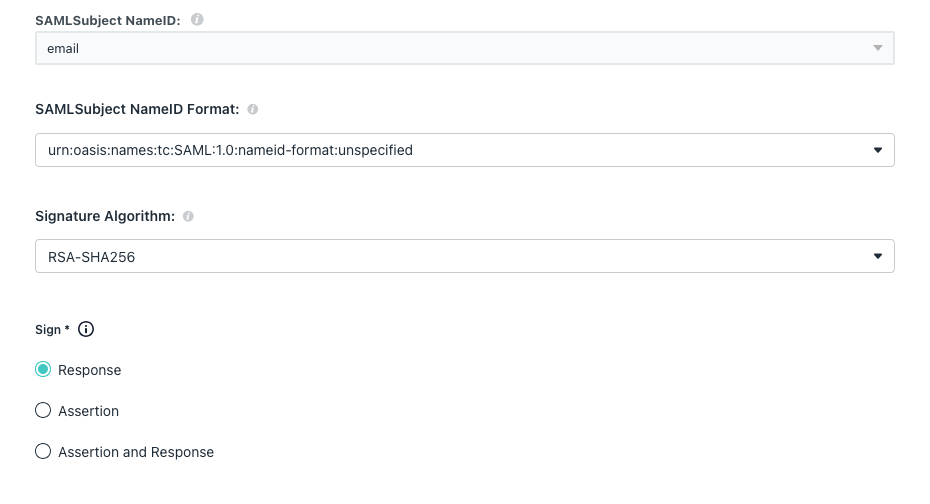

- Na página SSO tab, em SAMLSubject NameID , selecione email .

- Em Formato SAMLSubject NameID , selecione urn:oasis:names:tc:SAML:1.0:nameid-format .

- Em Algoritmo de assinatura , selecione RSA-SHA256 .

- Em Assinar , selecione Resposta .

- Copie e salve o URL do IDP .

-

Faça o download do certificado JumpCloud.

-

Na barra lateral, clique em Certificado IDP válido e baixe o Certificado . O certificado é baixado localmente como um arquivo com a extensão

.cer. -

Abra o arquivo

.cerem um editor de texto e copie o conteúdo do arquivo. O arquivo contém o certificado x.509 completo para o aplicativo SAML da JumpCloud.

-

- Não o abra usando o chaveiro do macOS, que é o aplicativo padrão para esse tipo de arquivo no macOS.

- Os dados do certificado são confidenciais.Tenha cuidado sobre onde fazer o download deles. Exclua-os do armazenamento local assim que possível.

-

Configure o Databricks na página SSO do console da conta do Databricks.

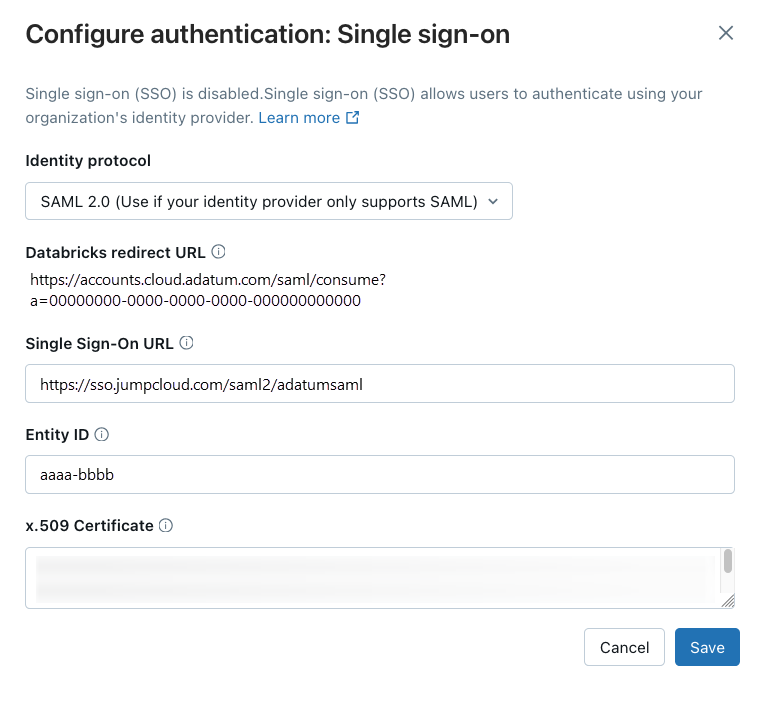

- Defina o URL de login único para o campo URL do IDP do JumpCloud.

- Defina ID da entidade do provedor de identidade para o campo JumpCloud IdP Entity ID.

- Defina o certificado x.509 como o certificado JumpCloud x.509, incluindo os marcadores para o início e o fim do certificado.

- Clique em Salvar .

- Clique em Testar SSO para validar se a sua configuração de SSO está funcionando corretamente. O Databricks abre uma nova janela do navegador e tenta autenticar usando o JumpCloud. Conclua o processo de login e revise os resultados do teste.

- Clique em Habilitar SSO para habilitar o login único em sua conta.

- Teste o login no console account com SSO. Para testar os passos, consulte Testar sua configuração SSO.

Adicionar usuários ao Databricks

Após configurar SSO, adicione usuários à sua account. Databricks recomenda a sincronização de usuários do seu provedor de identidade usando o gerenciamento automático de identidade, que sincroniza usuários e grupos automaticamente do seu provedor de identidade para a sua account Databricks . Consulte Configurar o Microsoft Entra ID para gerenciamento automático de identidade. Alternativamente, se o seu provedor de identidade não suportar o gerenciamento automático de identidades, você pode configurar o provisionamento SCIM. Consulte Sincronizar usuários e grupos do seu provedor de identidade usando SCIM.

O provisionamento just-in-time (JIT), que adiciona automaticamente usuários ao Databricks quando eles log in pela primeira vez usando SSO, está ativado por default para contas criadas após 2 de fevereiro de 2026. Consulte Provisionamento automático de usuários (JIT).