Oktaを使用したDatabricksへのSSO

このページでは、Databricks アカウントでシングル サインオン (SSO) の ID プロバイダーとして Okta を構成する方法を示します。Oktaは、OpenID Connect(OIDC)とSAML 2.0の両方をサポートしています。Okta からユーザーとグループを同期するには、「 SCIM を使用して ID プロバイダーからユーザーとグループを同期する」を参照してください。

次のデモでは、OktaでSSOを構成する手順を説明します。

シングル サインオンのテスト中に Databricks からロックアウトされないようにするには、別のブラウザー ウィンドウでアカウント コンソールを開いたままにしておきます。ロックアウトを防ぐために、セキュリティ キーを使用して緊急アクセスを構成することもできます。ロックアウトを防ぐための緊急アクセスを参照してください。

Oktaシングルサインオンを有効にする

ID プロトコルを選択してください:

- OIDC

- SAML 2.0

-

アカウント管理者としてアカウント コンソールにログインし、 [セキュリティ] をクリックします。

-

認証 タブをクリックします。

-

認証 の横にある 管理 をクリックします。

-

[ID プロバイダーによるシングルサインオン ] を選択します。

-

続行 をクリックします。

-

[ID プロトコル] で、[ OpenID Connect] を選択します。

-

[ 認証 ] タブで、 Databricks リダイレクト URL の値をメモします。

-

新しいブラウザタブで、管理者としてOktaにログインします。

-

ホームページで、「 アプリケーション 」>「 アプリケーション 」をクリックします。

-

「 アプリ統合を作成 」をクリックします。

-

「 OIDC-OpenID Connect 」と「 Webアプリケーション 」を選択し、「 次へ 」をクリックします。

-

アプリ統合に名前を付けます。

-

[サインイン リダイレクト URIs] に、ステップ 7 の Databricksリダイレクト URL を入力します。 その他の設定を構成することも、デフォルト値のままにすることもできます。

-

[割り当て] で、 [組織内のすべてのユーザーにアクセスを許可する] を選択します。これにより、組織内のすべてのユーザーが Databricks アカウントにアクセスできるようになります。

-

保存 をクリックします。

-

[全般] タブで、アプリケーション用に Okta によって生成されたクライアント ID とクライアント シークレットをコピーします。

- クライアントID は、IDプロバイダーで作成されたDatabricksアプリケーションの一意の識別子です。

- クライアントシークレット は、作成したDatabricksアプリケーション用に生成されたシークレットまたはパスワードです。これは、IDプロバイダーでDatabricksを認証するために使用されます。

-

[サインオン] タブをクリックし、 OpenID Connect ID トークン の発行者フィールドに Okta URL をコピーします。

発行者フィールドに 「動的」 と表示されている場合は、 「編集」 をクリックし、ドロップダウン メニューで 「Okta URL」 を選択します。

この URL は、 {issuer-url}/.well-known/openid-configurationにある Okta の OpenID 構成ドキュメントを指します。発行者の URL にクエリを追加することで、クエリを指定できます (例: {issuer-url}?appid=123 。

-

Databricks アカウント コンソールの [認証] タブに戻り、ID プロバイダー アプリケーションからコピーした値を [クライアント ID ]、[ クライアント シークレット] 、および [発行者 URL] フィールドに入力します。

-

必要に応じて、ユーザーの Databricks ユーザー名として

email以外の要求を使用する場合は、 ユーザー名要求 を入力します。要求値に関する具体的な情報については、ID プロバイダーのドキュメントを参照してください。![すべての値が入力されたときの [シングルサインオン] タブ](/aws/ja/assets/images/oidc-sso-ea96f21a6163043fa79b6d61d59affba.png)

-

保存 をクリックします。

-

[SSOのテスト] をクリックして、SSO設定が正しく機能していることを確認します。

-

[SSOを有効にする] をクリックして、アカウントのシングルサインオンを有効にします。

-

SSOを使用したアカウントコンソールログインをテストします。

-

アカウント管理者としてアカウント コンソールにログインし、 [セキュリティ] をクリックします。

-

認証 タブをクリックします。

-

認証 の横にある 管理 をクリックします。

-

[ID プロバイダーによるシングルサインオン ] を選択します。

-

続行 をクリックします。

-

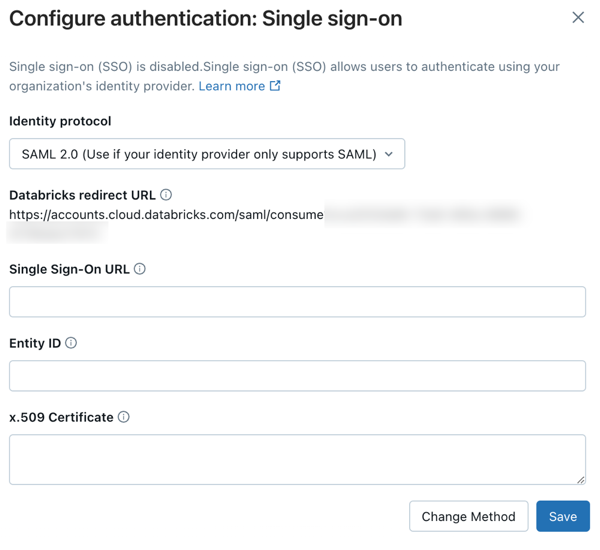

ID プロトコル で SAML 2.0 を選択します。

-

[認証] タブで、 Databricks リダイレクト URL をメモします。

-

新しいブラウザタブで、管理者としてOktaにログインします。

-

[アプリケーション] に移動し、[ アプリ カタログの参照] をクリックします。

-

Databricks を検索して選択します。

-

[ 統合を追加] をクリックします。

-

アプリケーションに名前を付けて、 「完了」 をクリックします。

-

「 サインオン」 タブを選択し、「 編集」 をクリックします。

-

[詳細なサインオン設定] で、次の設定を使用してアプリケーションを構成します。

- Databricks SAML URL : 上記でコピーした Databricks リダイレクト URL。

- アプリケーションユーザー名の形式 : Eメール

-

「保存」 をクリックします。Databricks SAMLアプリが表示されます。

-

「 SAML 2.0はセットアップ手順を完了するまで構成されません 」で「 セットアップ手順を表示 」をクリックします。

-

以下の値をコピーします。

- IDプロバイダーのシングルサインオンURL

- IDプロバイダーの発行者

- x.509証明書

-

[割り当て] タブをクリックします。 Everyone という名前の Okta グループをアプリケーションに追加します。これにより、組織内のすべてのユーザーが Databricks アカウントにアクセスできるようになります。

-

Databricks アカウント コンソールの 認証 タブに戻り、Okta からコピーした値を入力します。

- シングル サインオン URL : Okta ID プロバイダー シングル サインオン URL

- アイデンティティプロバイダエンティティID : Okta アイデンティティプロバイダ発行者

- x.509 証明書 : Okta x.509 証明書 (証明書の開始と終了のマーカーを含む)

-

保存 をクリックします。

-

[SSOのテスト] をクリックして、SSO設定が正しく機能していることを確認します。

-

[SSOを有効にする] をクリックして、アカウントのシングルサインオンを有効にします。

-

SSOを使用したアカウントコンソールログインをテストします。

統合ログインを構成し、Databricks にユーザーを追加する

SSO を構成した後、Databricks では、統合ログインを構成し、SCIM プロビジョニングを使用してユーザーをアカウントに追加することをお勧めします。

-

統合ログインを構成する

統合ログインを使用すると、Databricks ワークスペースでアカウント コンソールの SSO 構成を使用できます。アカウントが 2023 年 6 月 21 日以降に作成された場合、または 2024 年 12 月 12 日より前に SSO を設定していない場合、統合ログインはすべてのワークスペースのアカウントで有効になり、無効にすることはできません。統合ログインを設定するには、「 統合ログインを有効にする」を参照してください。

-

Databricks にユーザーを追加する

-

JIT プロビジョニングを有効にする

Databricks では、SSO を使用して初めてログインしたときに、JIT を有効にしてユーザーを Databricks に自動的に追加することをお勧めします。JIT プロビジョニングは、 SSO が構成されている 2025 年 5 月 1 日以降に作成されたアカウントに対して、デフォルトによってオンになっています。 「ユーザーの自動プロビジョニング (JIT)」を参照してください。

-

SCIM プロビジョニングを構成する

Databricks では、SCIM プロビジョニングを使用して、ユーザーとグループを ID プロバイダーから Databricks アカウントに自動的に同期することをお勧めします。 SCIM は、ID プロバイダーを使用して Databricks でユーザーとグループを作成し、適切なレベルのアクセス権を付与することで、新しい従業員やチームのオンボーディングを効率化します。 SCIM を使用した ID プロバイダーからのユーザーとグループの同期を参照してください。

-