ユーザー、サービスプリンシパル、グループを管理する

Databricks 、アカウントとワークスペース全体でユーザー、グループ、サービスプリンシパルの ID 管理を一元管理します。 Databricksの ID 管理を使用すると、ID プロバイダーから ID を同期するための柔軟なオプションを使用して、ワークスペース、データ、コンピュート リソースにアクセスできるユーザーを制御できます。

Databricks で ID を最適に構成する方法については、「 ID のベスト プラクティス」を参照してください。

ユーザー、サービスプリンシパル、およびグループのアクセスを管理するには、「 認証とアクセス制御」を参照してください。

Databricks の ID

Databricks は、認証とアクセス制御のために 3 種類の ID をサポートしています。

IDタイプ | 説明 |

|---|---|

Databricksによって認識され、電子メール アドレスによって表されるユーザー ID。 | |

ジョブ、自動化ツール、スクリプト、アプリ、CI/CD プラットフォームなどのシステムで使用する ID。 | |

管理者がワークスペース、データ、その他のセキュリティ保護可能なオブジェクトへのグループ アクセスを管理するために使用する ID のコレクション。すべての Databricks ID をグループのメンバーとして割り当てることができます。 |

Databricks アカウントには、ユーザーとサービスプリンシパルを合わせて最大 10,000 人、および最大 5,000 人のグループを含めることができます。また、各ワークスペースには、最大 10,000 人のユーザーとサービスプリンシパルをメンバーとして含めることができ、最大 5,000 人のグループを含めることができます。

Databricks で ID を管理できるのは誰ですか?

Databricks で ID を管理するには、次のいずれかのロールが必要です。

ロール | 機能 |

|---|---|

アカウント管理者 |

|

ワークスペース管理者 |

|

グループマネージャー |

|

サービスプリンシパルマネージャー |

|

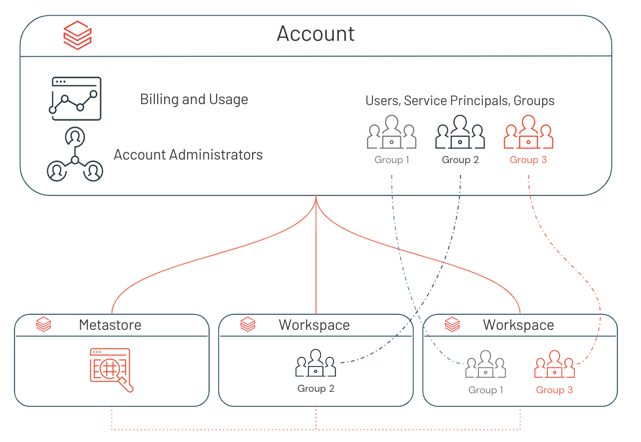

アイデンティティ管理ワークフロー

ほとんどのワークスペースでは、デフォルトで ID フェデレーションが有効になっています。アイデンティティ フェデレーションを使用すると、アカウント レベルで ID を集中管理し、ワークスペースに割り当てることができます。このページでは、ワークスペースで ID フェデレーションが有効になっていることを前提としています。ID フェデレーションのないレガシー ワークスペースがある場合は、 「ID フェデレーションのないレガシー ワークスペース」を参照してください。

アイデンティティ連携

Databricks は、2023 年 11 月 8 日より、ID フェデレーションと Unity Catalog 用の新しいワークスペースを自動的に有効化し始めました。デフォルトで ID フェデレーションが有効になっているワークスペースでは、これを無効にすることはできません。詳細については、 Unity Catalogの自動有効化」を参照してください。

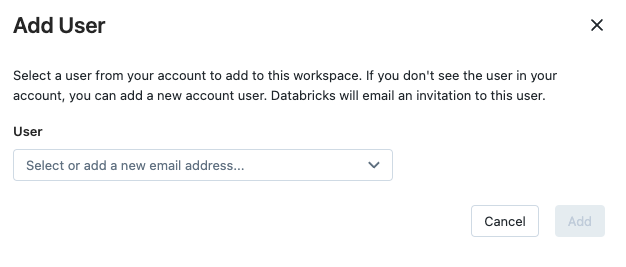

ID フェデレーション ワークスペースでは、ワークスペースの管理設定でユーザー、サービスプリンシパル、またはグループを追加するときに、アカウントに存在する ID から選択できます。 非 ID フェデレーション ワークスペースでは、アカウントからユーザー、サービスプリンシパル、またはグループを追加するオプションはありません。

ワークスペースで ID フェデレーションが有効になっているかどうかを確認するには、アカウント コンソールのワークスペース ページで [ID フェデレーション: 有効] を探します。古いワークスペースの ID フェデレーションを有効にするには、アカウント管理者が Unity Catalog メタストアを割り当てて Unity Catalog のワークスペースを有効にする必要があります。「Unity Catalog のワークスペースを有効にする」を参照してください。

IDプロバイダーからIDを同期する

Databricks では、SCIM プロビジョニングを使用して、すべてのユーザーとグループを ID プロバイダーから Databricks アカウントに自動的に同期することをお勧めします。Databricksアカウントのユーザーは、ワークスペース、データ、またはコンピュート リソースに安全にアクセスできません。 アカウント管理者とワークスペース管理者は、アカウント ユーザーをワークスペースに割り当てることができます。 ワークスペース管理者は、新しいユーザーをワークスペースに直接追加することもできます。これにより、ユーザーは自動的にアカウントに追加され、そのワークスペースに割り当てられます。 詳細な手順については、 「 SCIM を使用して ID プロバイダーからユーザーとグループを同期する」を参照してください。

ワークスペースにIDを割り当てる

ユーザー、サービスプリンシパル、またはグループがDatabricksワークスペースで作業できるようにするには、アカウント管理者またはワークスペース管理者がそれらをワークスペースに割り当てます。 アカウントに存在する任意のユーザー、サービスプリンシパル、またはグループにワークスペースのアクセス権を割り当てることができます。

ワークスペース管理者は、新しいユーザー、サービスプリンシパル、またはグループをワークスペースに直接追加することもできます。 このアクションにより、アカウントに ID が自動的に追加され、そのワークスペースに割り当てられます。

詳細な手順については、以下を参照してください。

アカウントユーザーとダッシュボードを共有する

ユーザーは、公開されたダッシュボードを Databricks アカウント内の他のユーザーと共有できます (そのユーザーがワークスペースのメンバーでない場合でも)。ワークスペースのメンバーではない Databricks アカウントのユーザーは、他のツールの表示専用ユーザーと同等です。共有されているオブジェクトを表示することはできますが、オブジェクトを変更することはできません。詳細については、「 ユーザーとグループの管理」を参照してください。

認証

シングルサインオン(SSO)

シングルサインオン(SSO)を使用すると、OktaなどのサードパーティのIDプロバイダーを使用してユーザーを認証できます。SSO を有効にするには、「 Databricks で SSO を構成する」を参照してください。

ジャストインタイムプロビジョニング

SSO が構成されている場合、ジャストインタイム (JIT) プロビジョニングを構成して、最初のログイン時に ID プロバイダーから新しいユーザー アカウントを自動的に作成できます。「ユーザーの自動プロビジョニング (JIT)」を参照してください。

アクセス制御

管理者は、ユーザー、サービスプリンシパル、グループにロール、資格、権限を割り当てて、ワークスペース、データ、その他のセキュリティ保護可能なオブジェクトへのアクセスを制御できます。 詳細については、 「アクセス制御の概要」を参照してください。

ID連携のない従来のワークスペース

ID フェデレーションが有効になっていないワークスペースの場合、ワークスペース管理者はワークスペースの範囲内でワークスペース ユーザー、サービスプリンシパル、およびグループを完全に管理します。 非 ID 連携ワークスペースに追加されたユーザーとサービスプリンシパルは、自動的にアカウントに追加されます。 ワークスペース ユーザーが、既存のアカウント ユーザーまたは管理者とユーザー名 (つまり、電子メール アドレス) を共有する場合、それらのユーザーは 1 つの ID に統合されます。 非 ID フェデレーション ワークスペースに追加されるグループは、アカウントに追加されない従来のワークスペース ローカル グループです。

従来のワークスペースで ID フェデレーションを有効にするには、 「 ID フェデレーション 」を参照してください。

追加のリソース

- ID 管理のベスト プラクティス- Databricks での ID 構成に関する独自のガイダンス

- ユーザー- ユーザーIDを管理する

- サービスプリンシパル - サービスプリンシパルID の管理

- グループ- グループ ID の管理

- アクセス制御- 権限とアクセスを管理する

- SCIM プロビジョニング- ID プロバイダーからの ID を同期する

- ワークスペース-ローカル グループ- 従来のワークスペース-ローカル グループの管理