Databricksにおけるインスタンスプロファイルの管理

この記事では、Databricksでアクセスを管理し、インスタンスプロファイルを更新する方法について説明します。

インスタンスプロファイルへのアクセスを管理する

クラスターをデプロイする権限を持つユーザーは、割り当てられたインスタンスプロファイルのいずれかを使用してクラスターをデプロイできます。 クラスターへのアクセス権を持つすべてのユーザーは、インスタンスプロファイルで定義された権限を取得します。 インスタンスプロファイルを参照してください。

SQLウェアハウスはワークスペースごとに 1 つのインスタンスプロファイルを使用します。データ アクセス構成を参照してください。その後 Hive metastore テーブルアクセスコントロールを使用して、きめ細かな権限を設定できます。

Hive metastore テーブルアクセスコントロールは、従来のデータガバナンス モデルです。 Databricks では、そのシンプルさとアカウント中心のガバナンス モデルのために、代わりに Unity Catalog を使用することをお勧めします。 Hive metastoreによって管理されているテーブルをUnity Catalogメタストアにアップグレードできます。

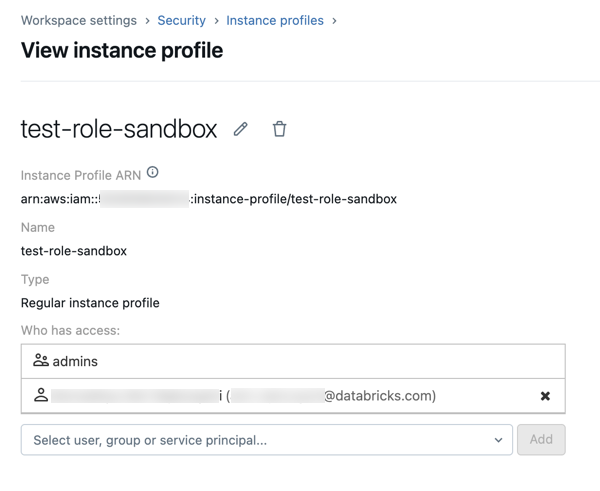

管理者設定ページを使用してインスタンスプロファイルへのアクセスを管理する

-

ワークスペース管理者として、 設定ページに移動します。

-

[セキュリティ ] タブをクリックします。

-

インスタンスプロファイル の横にある 管理 をクリックします。

-

更新するインスタンスプロファイルを選択します。

-

インスタンスプロファイルの詳細の下にあるドロップダウンで、ユーザー、グループ、またはサービスプリンシパルを選択または入力します:

-

[ 追加 ] をクリックします。

あるいは、インスタンスプロファイルをグループに直接割り当てることもできます。

- ワークスペース管理者として、 設定ページに移動します。

- [ IDとアクセス ] タブをクリックします。

- [グループ] の横にある [管理] をクリックします。

- 更新するグループを選択します。

- [インスタンスプロファイル] タブで、 [+ グループにインスタンスプロファイルを追加] をクリックします。

- [インスタンスプロファイルの追加] ダイアログで、下矢印をクリックしてインスタンスプロファイルのドロップダウンリストを表示し、追加するものを選択します。

- 下矢印をクリックすると、ドロップダウンリストが非表示になります。

- [ 追加 ] をクリックします。

API を使用してインスタンスプロファイルへのアクセスを管理する

ワークスペース管理者は、ユーザー、サービスプリンシパル、グループのワークスペースレベルのSCIM APIを使用して、インスタンスプロファイルへのアクセスを管理できます。

たとえば、グループにインスタンスプロファイルへのアクセスを許可するには、次のパターンを使用します。

curl --netrc -X PATCH \

https://<databricks-instance>/api/2.0/preview/scim/v2/Groups/<group-id> \

--header 'Content-type: application/scim+json' \

--data @update-group.json \

| jq .

update-group.json:

{

"schemas": [ "urn:ietf:params:scim:api:messages:2.0:PatchOp" ],

"Operations": [

{

{

"op": "add",

"path": "roles",

"value": "<instance-profile-role-arn>"

}

}

]

}

以下のように置き換えてください。

<group-id>をグループのIDに置き換えます。<instance-profile-role-arn>をインスタンスプロファイルロールの Amazon リソース名(ARN)に置き換えます(例:arn:aws:iam::123456789012:instance-profile/my-role)。

完全な API リファレンスについては、ワークスペースグループ API、ワークスペースユーザー API、およびワークスペースサービスプリンシパル API を参照してください。

インスタンスプロファイルロール ARN の編集

すでに作成したインスタンスについては、後で編集できますが、別のIAM ARN指定することのみが可能です。 このステップは、 Databricks SQLサーバレスが ロール名 (ロールARNの最後のスラッシュの後のテキスト) とインスタンス 名 (インスタンスARNの最後のスラッシュの後のテキスト) が一致しないインスタンスを操作するために必要です。 関連情報については、 「サーバレスSQLウェアハウスを有効にする」を参照してください。

- 設定ページに移動します。

- [セキュリティ ] タブをクリックします。

- インスタンスプロファイル の横にある 管理 をクリックします。

- 編集するインスタンスプロファイルの名前をクリックします。

- クリック

インスタンス名の横にある編集アイコン。

- IAM IAMrollARN ARN フィールドに、インスタンスに関連付けられたロールARNを貼り付けます。 管理者は、AWS コンソールからこの値を取得できます。

- [ 編集 ] をクリックします。