クラシック コンピュート プレーン ネットワーキング

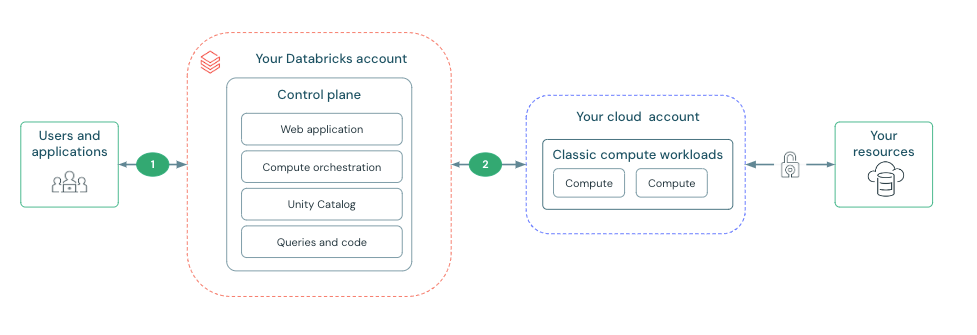

このページでは、 Databricks コントロールプレーンと従来のコンピュートプレーン間のネットワークアクセスをカスタマイズする機能を紹介します。 コントロールプレーンと従来のコンピュートプレーン間の接続は、パブリックインターネットではなく、常にクラウドネットワークバックボーンを介して行われます。

コントロールプレーンとコンピュートプレーンの詳細については、Databricksアーキテクチャの概要を参照してください。

classic コンピュートとサーバレス コンピュートの詳細については、「 コンピュート」を参照してください。

このセクションの機能は、 Databricks コントロール プレーンと従来のコンピュート プレーン間の接続の確立と保護に重点を置いています。 この接続には、次の図の 2 というラベルが付けられています。

セキュアなクラスター接続とは?

すべての新しいワークスペースは、デフォルトによる安全なクラスター接続を使用して作成されます。 セキュアなクラスター接続とは、顧客 VPC にはオープンポートがなく、クラシックコンピュートプレーンリソースにはパブリック IP アドレスがないことを意味します。 これにより、セキュリティグループやネットワークピアリングでポートを設定する必要がなくなり、ネットワーク管理が簡素化されます。

セキュアなクラスター接続により、クラスター・ノード上のパブリックIPアドレスを必要とせずに、HTTPS(ポート443)を使用したセキュア・トンネルを介してクラスターが Databricks コントロール・プレーンに接続できるようになります。 この接続は、セキュリティで保護されたクラスター接続リレーを使用して確立され、Web アプリケーションと REST API のネットワーク トラフィックをクラスター管理タスクから分離します。

サーバレス コンピュート プレーンはクラシック コンピュート プレーンのセキュア クラスター接続リレーを使用しませんが、サーバレス コンピュート リソースにはパブリック IP アドレスがありません。

独自の VPC にワークスペースをデプロイする

AWS Virtual Private Cloud (VPC) を使用すると、AWS クラウドの論理的に分離されたセクションをプロビジョニングして、仮想ネットワークで AWS リソースを起動できます。 VPCは、Databricks クラスターのネットワーク場所です。デフォルトでは、DatabricksはDatabricksワークスペースのVPCを作成および管理します。

VPCDatabricks代わりに、 クラスターをホストする独自の を提供できるため、独自のAWS アカウントの制御を強化し、送信接続を制限できます。顧客管理VPC VPCを利用するには、Databricks ワークスペースを最初に作成するときに を指定する必要があります。詳細については、「顧客管理VPCの構成」を参照してください。

Databricks VPC を別の AWS VPC とピアリングする

デフォルトでは、DatabricksはDatabricksワークスペースのVPCを作成および管理します。セキュリティを強化するために、クラスターに属するワーカーは、同じクラスターに属する他のワーカー とのみ 通信できます。 ワーカーは、Databricks VPC で実行されている他の EC2 インスタンスや他の AWS サービスと通信することはできません。 Databricksクラスターと同じVPCで実行されているAWSサービスがある場合、このファイアウォールの制限により、サービスと通信できない可能性があります。このようなサービスは Databricks VPC の外部で実行し、その VPC とピアリングしてそれらのサービスに接続できます。 VPC ピアリングを参照してください。

コントロールプレーンからクラシックコンピュートプレーンへのプライベート接続を有効にする

AWS PrivateLink は、AWS VPC およびオンプレミスネットワークから AWS サービスへのプライベート接続を提供します。クラシック コンピュート プレーン ネットワーキングはデフォルトで保護されています。 AWS PrivateLink を有効にすると、ネットワークセキュリティをさらに強化できます。

詳細については、 「 Databricksへの従来のプライベート接続を構成する」を参照してください。