Configurar workspace-level SCIM provisionamento usando Okta (legado)

Essa documentação foi descontinuada e pode não estar atualizada. workspace-level SCIM provisionamento é legado. Databricks Recomenda-se que o senhor use o provisionamento account-level SCIM, consulte Sincronizar usuários e grupos do provedor de identidade usando SCIM.

Visualização

Esse recurso está em Public Preview.

Esta seção descreve como configurar o provisionamento do Okta diretamente para o espaço de trabalho Databricks.

Obtenha os tokens API e o URL SCIM em Databricks

- Como administrador do Databricks workspace , gere tokens de acesso pessoal. Consulte Gerenciamento de tokens. Armazene os tokens de acesso pessoal em um local seguro.

O usuário que possui esses tokens de acesso pessoal não deve ser gerenciar dentro do Okta. Caso contrário, a remoção do usuário do Okta interromperia a integração do SCIM.

-

Anote o seguinte URL, que é necessário para configurar o Okta:

https://<databricks-instance>/api/2.0/preview/scim/v2Substitua

<databricks-instance>pelo URLworkspace de sua implantação Databricks. Consulte Obter identificadores para objetos workspace.

Manter esta guia do navegador aberta.

Configurar o provisionamento SCIM no aplicativo SAML da Databricks no Okta

-

Vá para Aplicativos e clique em Databricks .

-

Clique em provisionamento . Insira as seguintes informações obtidas na seção acima:

- provisionamento Base URL: o provisionamento endpoint

- Provisionamento API Token: os access tokenspessoal

-

Clique em Testar credenciais de API .

-

Recarregar o provisionamento tab. Configurações adicionais aparecem após um teste bem-sucedido das credenciais da API.

-

Para configurar o comportamento ao enviar as alterações do Okta para o Databricks, clique em To App .

- Em Geral , clique em Editar . Habilite o recurso de que o senhor precisa. A Databricks recomenda habilitar, no mínimo, o Create users .

- Em Databricks Attribute Mappings (Mapeamentos de atributos da Databricks), verifique seus mapeamentos de atributos da Databricks. Esses mapeamentos dependerão das opções que o senhor habilitou acima. Você pode adicionar e editar mapeamentos para atender às suas necessidades. Consulte Mapear atributos do aplicativo na página de provisionamento na documentação do Okta.

-

Para configurar o comportamento ao enviar as alterações do Databricks para o Okta, clique em To Okta . As configurações do default funcionam bem para o provisionamento do Databricks. Se o senhor quiser atualizar as configurações do default e os mapeamentos de atributos, consulte provisionamento e desprovisionamento na documentação do Okta.

Teste a integração

Para testar a configuração, use o Okta para convidar um usuário para o site Databricks workspace.

- No Okta, vá para Aplicativos e clique em Databricks .

- Clique em Assign tab e, em seguida, em Assign to people .

- Procure um usuário do Okta e clique em Atribuir .

- Confirme os detalhes do usuário. Clique em Concluído .

- Na página de configurações de administração Databricks workspace , clique em Identity and access tab e, em seguida, vá para a seção Users (Usuários ) e confirme se o usuário foi adicionado. No mínimo, conceda ao usuário o direito ao espaço de trabalho.

Após esse teste simples, o senhor pode realizar operações em massa, conforme descrito nas seções a seguir.

Excluir um usuário desativado da lista de usuários workspace

Se o senhor excluir um usuário do aplicativo workspace-level Databricks no Okta, o usuário será desativado no Databricks workspace , mas não será removido do workspace. Um usuário desativado não tem o direito workspace-access ou databricks-sql-access. A reativação de um usuário desativado é reversível, seja adicionando novamente o usuário no Okta ou usando diretamente a API SCIM da Databricks. A remoção de um usuário de um site Databricks workspace é disruptiva e não reversível.

Não desative o administrador que configurou o aplicativo de provisionamento Okta SCIM. Caso contrário, a integração do SCIM não poderá se autenticar no Databricks.

Para remover um usuário de um site Databricks workspace:

- Na página de configurações do administrador, acesse Users (Usuários ) tab.

- Clique no x no final da linha para o usuário.

Esteja ciente das seguintes consequências da remoção do usuário:

- Aplicativos ou scripts que usam os tokens gerados pelo usuário não poderão mais acessar a API do Databricks.

- Trabalhos de propriedade do usuário falharão.

- de propriedade do usuário serão interrompidos.

- biblioteca instalados por esse usuário são inválidos e devem ser reinstalados.

- Consultas ou painéis criados pelo usuário e compartilhados usando a credencial Executar como proprietário terão que ser atribuídos a um novo proprietário para evitar falha no compartilhamento.

Use o Okta para gerenciar workspace admins, entitlements e IAM role

Databricks suporta a atribuição de workspace admins, IAM role e workspace entitlements de workspace-level Databricks applications in Okta. A atribuição de funções e direitos não é compatível com o aplicativo account-level Databricks no Okta. Se o senhor quiser atribuir IAM role e workspace entitlements do Okta, deverá criar um workspaceaplicativo de nível Databricks no Okta para workspace esse.

Databricks recomenda que,account Databricks em vez disso, o senhor use um aplicativo de nível no Okta para provisionar usuários, entidades de serviço e grupos no account nível. O senhor atribui usuários e grupos ao espaço de trabalho usando a federação de identidade e gerencia seus direitos e a função IAM em Databricks.

Sincronizar administradores de workspace

Databricks suporta a atribuição da workspace função de administrador a partir do aplicativo de workspacenível Databricks no Okta. Os administradores do espaço de trabalho são membros do grupo Databricks admins. Os grupos do Databricks são automaticamente enviados para o Okta. Para adicionar um novo usuário administrador no Okta, adicione esse usuário ao grupo admins.

Não remova o administrador que configurou o aplicativo de provisionamento Okta SCIM e não o remova do grupo admins. Caso contrário, a integração do SCIM não poderá se autenticar no Databricks.

Atribuir direitos de workspace a partir do Okta

Databricks suporta a atribuição de direitos do aplicativo workspace-level Databricks no Okta. No entanto, na maioria dos casos, a Databricks recomenda gerenciar os direitos de dentro da Databricks. Na Databricks, o senhor pode facilmente atribuir ou revogar um direito. Configurar os mapeamentos no Okta é complexo e você deve configurar dois mapeamentos para cada direito.

Esta seção descreve como configurar os mapeamentos para conceder o direito databricks-sql-access a um usuário do Okta.

Por default, os usuários de Databricks herdam os direitos de workspace-access e databricks-sql-access. Em default, os usuários administradores de Databricks herdam o direito de create-cluster. Você não precisa atribuir esses direitos herdados da Okta.

Para revogar um direito herdado de um usuário, remova o usuário do grupo ou remova o direito do grupo. Para remover um direito, o senhor deve usar o console de administração do Databricks.

Para atribuir o direito databricks-sql-access:

-

No console de administração do Okta, acesse Editor de perfil do Diretório > .

-

Clique no botão Editar perfil para o perfil de usuário do Okta.

-

Clique no botão + Adicionar atributo para adicionar uma função.

-

Na caixa de diálogo Adicionar atributo, defina o nome de exibição como

Databricks SQLe o nome da variável comodatabricks_sql.

As variáveis Okta não podem conter o caractere hífen (-).

-

Volte ao Profile Editor e clique no botão Profile edit (Editar perfil ) do perfil de usuário do aplicativo de provisionamento Databricks.

-

Clique no botão + Adicionar atributo para adicionar uma função.

-

Na caixa de diálogo Adicionar atributo, forneça ao atributo de função os seguintes valores:

-

Nome de exibição :

Databricks SQL -

Nome da variável :

databricks_sql -

Nome externo no formato

entitlements.^[type=='$TYPE'].value.$TYPEé o nome da API do direito sem traços (-). Por exemplo, o nome externo dedatabricks-sql-accesséentitlements.^[type=='databrickssqlaccess'].value.

-

No formato Nome externo, você deve usar caracteres apóstrofos ('). Se você usar aspas curvas ('), ocorrerá um erro Request is unparseable.

- Namespace externo:

urn:ietf:params:scim:schemas:core:2.0:User.

8. Retorne ao Profile Editor e clique no botão de edição Mappings (Mapeamentos ) do perfil de usuário do aplicativo de provisionamento Databricks.

8. Retorne ao Profile Editor e clique no botão de edição Mappings (Mapeamentos ) do perfil de usuário do aplicativo de provisionamento Databricks.

-

Para Databricks to Okta , mapeie

appuser.databricks_sqlna coluna Databricks paradatabricks_sqlna coluna Okta. -

Para Okta to Databricks , mapeie

user.databricks_sqlna coluna Databricks paradatabricks_sqlna coluna Okta. -

Clique em Salvar mapeamentos .

-

Para adicionar um valor de direito a um usuário, vá para Directory > People (Diretório > Pessoas ), selecione um usuário e vá para Profile (Perfil ) tab na página do usuário.

Clique no botão Editar . No campo do direito, digite o nome da API do direito sem traços, como

databrickssqlaccess. Quando você atribui o usuário ao aplicativo, a função é preenchida com o valor que você inseriu.

Repita esse procedimento para atribuir direitos adicionais.

Atribuir a função IAM a partir do Okta

Para atribuir a função IAM aos usuários do Okta, o senhor deve criar um atributo multivalorado no perfil do usuário do Okta e no perfil do aplicativo de provisionamento Databricks do Okta e, em seguida, mapear esses atributos para atributos no Databricks SCIM API. Por exemplo, se quiser atribuir duas funções IAM a um usuário, o senhor deve criar dois atributos no aplicativo de provisionamento Databricks e mapear um atributo de usuário Okta para cada um.

Databricks recomenda gerenciar as atribuições do site IAM role em Databricks. Em Databricks, o senhor pode facilmente atribuir ou revogar um IAM role. A configuração dos mapeamentos no Okta é complexa, e o senhor deve configurar mapeamentos separados para cada IAM role.

As instruções a seguir atribuem o atributo primary_role.

-

No console de administração do Okta, acesse Editor de perfil do Diretório > .

-

Clique no botão Editar perfil para o perfil de usuário do Okta.

-

Clique no botão + Adicionar atributo para adicionar uma função.

-

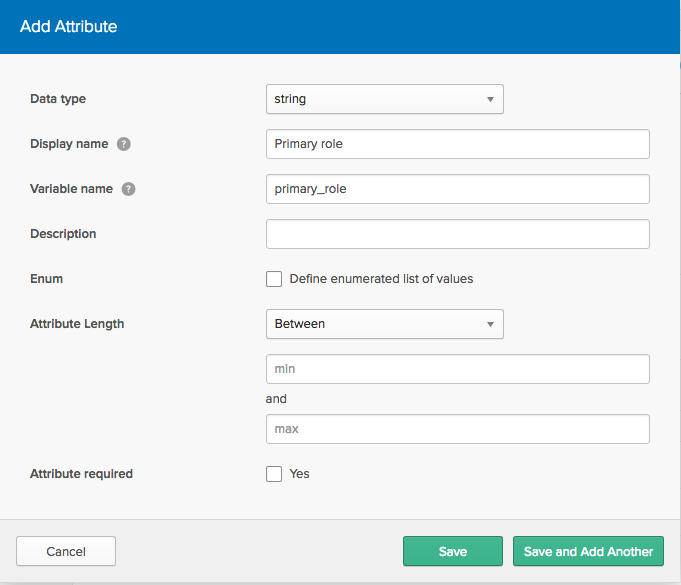

Na caixa de diálogo Adicionar atributo, defina Nome de exibição como

Primary rolee Nome da variável comoprimary_role.

-

Volte ao Profile Editor e clique no botão Profile edit (Editar perfil ) do perfil de usuário do aplicativo de provisionamento Databricks.

-

Clique no botão + Adicionar atributo para adicionar uma função.

-

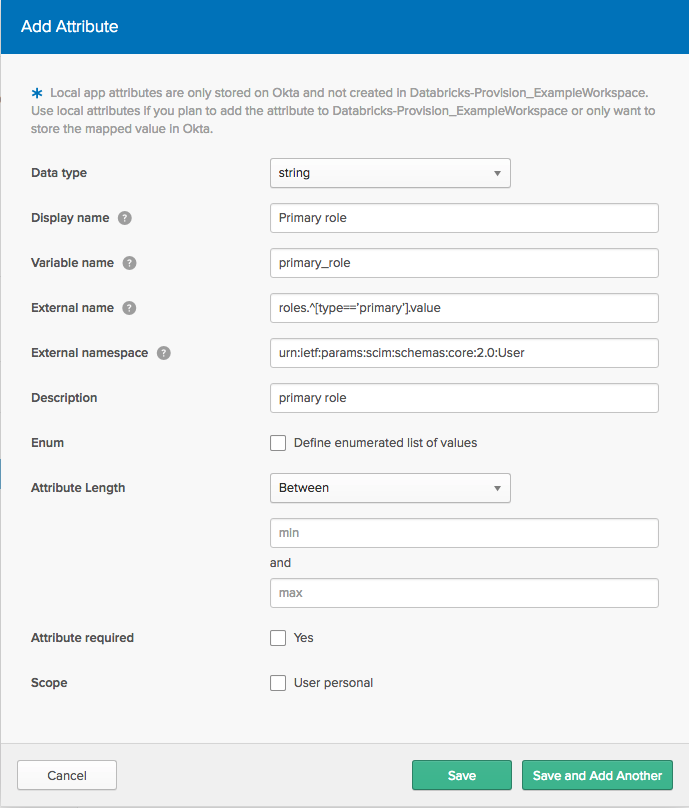

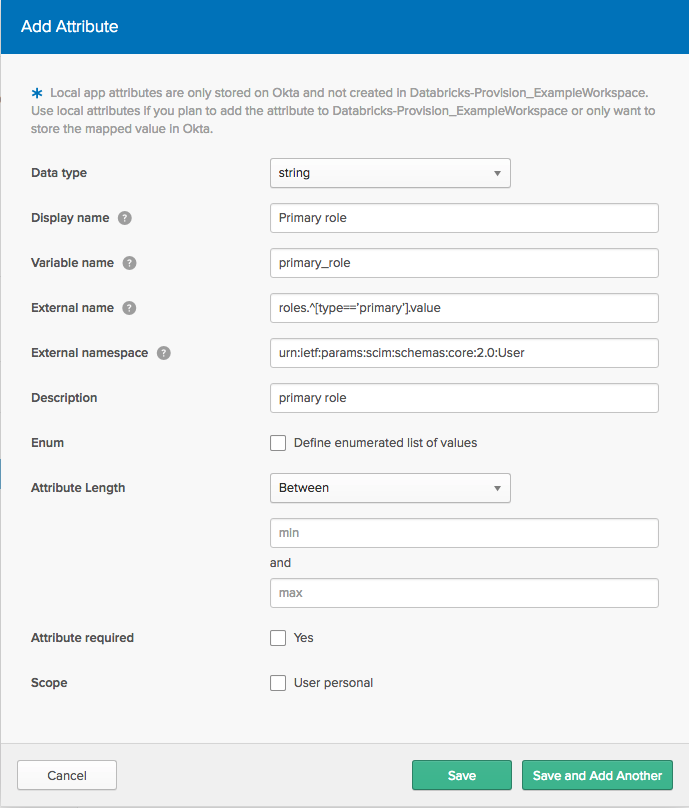

Na caixa de diálogo Adicionar atributo, forneça ao atributo de função os seguintes valores:

Nome de exibição :

Primary roleNome da variável :

primary_roleExternal Name no formato

roles.^[type=='$TYPE'].value, em que$TYPEé uma cadeia de caracteres que descreve a função; nesse caso, se $TYPE fosseprimary, o External Name seria roles.^[type=='primary'].value.

No formato Nome externo, você deve usar caracteres apóstrofos ('). Se você usar aspas curvas ('), ocorrerá um erro Request is unparseable.

Namespace externo: urn:ietf:params:scim:schemas:core:2.0:User .

8. Retorne ao Profile Editor e clique no botão de edição Mappings (Mapeamentos ) do perfil de usuário do aplicativo de provisionamento Databricks.

8. Retorne ao Profile Editor e clique no botão de edição Mappings (Mapeamentos ) do perfil de usuário do aplicativo de provisionamento Databricks.

-

Para Databricks to Okta , mapeie

appuser.primary_rolena coluna Databricks paraprimary_rolena coluna Okta. -

Para Okta to Databricks , mapeie

user.primary_rolena coluna Databricks paraprimary_rolena coluna Okta. -

Clique em Salvar mapeamentos .

-

Para adicionar um valor de atributo de função a um usuário, vá para Directory > People (Diretório > Pessoas ), selecione um usuário e vá para Profile (Perfil ) tab na página do usuário.

Clique no botão Editar para inserir um valor de função principal para o usuário. Quando você atribui o usuário ao aplicativo, a função é preenchida com o valor que você inseriu.

Repita esse procedimento para atribuir funções adicionais.