クライアントをDatabricks MCPに接続する

プレビュー

この機能は パブリック プレビュー段階です。

モデルコンテキストプロトコル(MCP)をサポートするクライアント、 AIアシスタント、およびIDEs Databricks MCPに接続します。 これにより、開発環境内でDatabricksのデータとツールに直接アクセスできるようになります。

クライアントをDatabricks MCPに接続することで、以下のことが可能になります。

- IDEまたはAIアシスタントからUnity Catalog関数、テーブル、およびベクトルインデックスにアクセスできます。

- Claude、Claude Code、Cursor、Replit、またはその他のMCP対応ツールからDatabricksデータを直接クエリします。

前提条件

-

サーバーURL :使用するDatabricks MCPサーバーの適切なサーバーURLを取得してください。

-

リソース アクセス : 使用する MCP サーバーおよび基盤となるリソースにアクセスできることを確認します。 例えば、Genieが管理するMCPサーバーを使用する場合、基盤となるGenie Spaceへのアクセスが必要になります。

-

ネットワーク アクセス : DatabricksワークスペースにIP アクセス制限がある場合は、クライアントの送信 IP アドレスを許可リストに追加して、ワークスペースに接続できるようにします。

- ワークスペース IP アクセス リストおよびアカウント IP アクセス リストのドキュメントに従って、制限が設けられているかどうかを確認してください。

- IPアクセスリストが有効になっている場合は、クライアントの送信元IPアドレスを特定してください。この情報は通常、クライアントのドキュメントに記載されています。例えば、Claude では、送信元 IP アドレスをこちらに記載しています。

- クライアントの発信IPアドレスがリストに追加されていることを確認してください。

認証方法

セキュリティ要件に最適な認証方法を選択してください。

手法 | マネージド/外部MCP | カスタムMCP | セキュリティレベル | どのようなタスクにベストなのか |

|---|---|---|---|---|

OAuth(推奨) | サポート対象 | サポート対象 | 高レベルの権限、自動トークン更新 | 本番運用利用、チーム環境、長期アクセス |

パーソナルアクセストークン | サポート対象 | サポートされていない | 中程度 - 有効期限付きトークンベースアクセス | 個人開発、テスト、短期アクセス |

OAuth認証を使用してクライアントを接続する

OAuthは、スコープ付き権限と自動トークン更新機能を備えた安全な認証を提供します。

Databricks MCPサーバーは、MCP認証仕様に従って、両方のクライアントタイプをサポートしています。

- 公開クライアント :クライアントシークレットは不要

- 機密顧客 :顧客秘密情報を含める

クライアントのOAuthリダイレクトURLを取得します

各MCPクライアントは、認証コールバックのために特定のOAuthリダイレクトURLを必要とします。一般的なリダイレクトURLのパターンは以下のとおりです。

- ウェブベースのクライアント :

https://<domain>/oauth/callbackまたはhttps://<domain>/api/mcp/auth_callback - ローカル開発ツール :

http://localhost:<port>/oauth/callback

必要なリダイレクトURLを正確に把握するには、クライアントのドキュメントを確認してください。

Databricks OAuthアプリケーションを作成する

アカウント管理者にDatabricks OAuthアプリケーションを作成してもらう。クライアントIDを取得し、クライアントが必要とする場合はクライアントシークレットも取得します。

- UI-based (Account Console)

- CLI

アカウントコンソールを使用してDatabricks OAuthアプリケーションを作成します。

- Databricksアカウント コンソールで、 [設定] > [アプリ接続] > [接続の追加] に移動します。

- アプリケーション設定を構成します。

- 名前 :OAuthアプリケーションの説明的な名前を入力してください(例:

claude-mcp-client、mcp-inspector)。 - リダイレクトURL :外部クライアントが必要とするリダイレクトURLを追加してください。

- クライアントの種類 : 公開クライアント (ブラウザベース、モバイル) の場合は、 「クライアント シークレットを生成する」の チェックを外します。機密性の高いクライアント(サーバー側)については、この設定を必ず確認してください。

- スコープ :APIスコープを設定します(利用可能なスコープについては、 Databricks OAuthスコープのリファレンスを参照してください)。

- トークンの有効期限 : 適切なトークンアクセスと更新時間を設定します

- 名前 :OAuthアプリケーションの説明的な名前を入力してください(例:

Databricks CLIを使用して、Databricks OAuthアプリケーションを作成します。 より細かいスコープを使用する: 最小権限の原則に従って、より制限されたアクセスを実現する より制限的なアクセスを指定するには、 成功すると、CLIはクライアント認証情報を含むレスポンスを返します。all-apisスコープを使用するdatabricks account custom-app-integration create --json '{

"name": "mcp-oauth-client",

"redirect_urls": ["https://<your-client-redirect-url>"],

"confidential": false,

"scopes": ["all-apis"],

"token_access_policy": {

"access_token_ttl_in_minutes": 60,

"refresh_token_ttl_in_minutes": 10080

}

}'all-apisの代わりにきめ細かいスコープを使用します。この例では、GenieとUnity Catalogのスコープを持つ公開OAuthアプリを作成します。databricks account custom-app-integration create --json '{

"name": "mcp-public-oauth-app",

"redirect_urls": ["https://<your-client-redirect-url>"],

"confidential": false,

"scopes": ["genie", "unity-catalog", "offline_access"],

"token_access_policy": {

"access_token_ttl_in_minutes": 60,

"refresh_token_ttl_in_minutes": 10080

}

}'{

"client_id": "<your-client-id>",

"client_secret": "",

"integration_id": "<your-integration-id>"

}<your-client-redirect-url>クライアントの実際のリダイレクト URL に置き換えてください。利用可能なスコープの一覧については、 Databricks OAuthスコープのリファレンスを参照してください。

ネットワークアクセスを設定する(オプション)

Databricksワークスペースに IP アクセス制限がある場合は、クライアントの送信 IP アドレスをワークスペースの許可リストに追加します。 そうしないと、ワークスペースはクライアントからの認証要求をブロックします。IPアクセスリストの管理を参照してください。

クライアントを設定する

DatabricksでOAuthアプリケーションを作成した後、OAuth認証情報を使用して、ご使用のMCPクライアントを設定します。各クライアントにはそれぞれ独自の構成方法があります。一般的なMCPクライアント向けの詳細な手順については、以下のプラットフォーム固有の例を参照してください。

OAuthの例

以下の例は、特定のMCPクライアントをOAuth認証で構成する方法を示しています。まず前のセクションにある一般的なOAuth設定手順に従ってから、これらの例を使用して特定のクライアントを設定してください。

- MCP Inspector

- Claude Connectors

- Claude Code

- ChatGPT apps

- Cursor/Windsurf

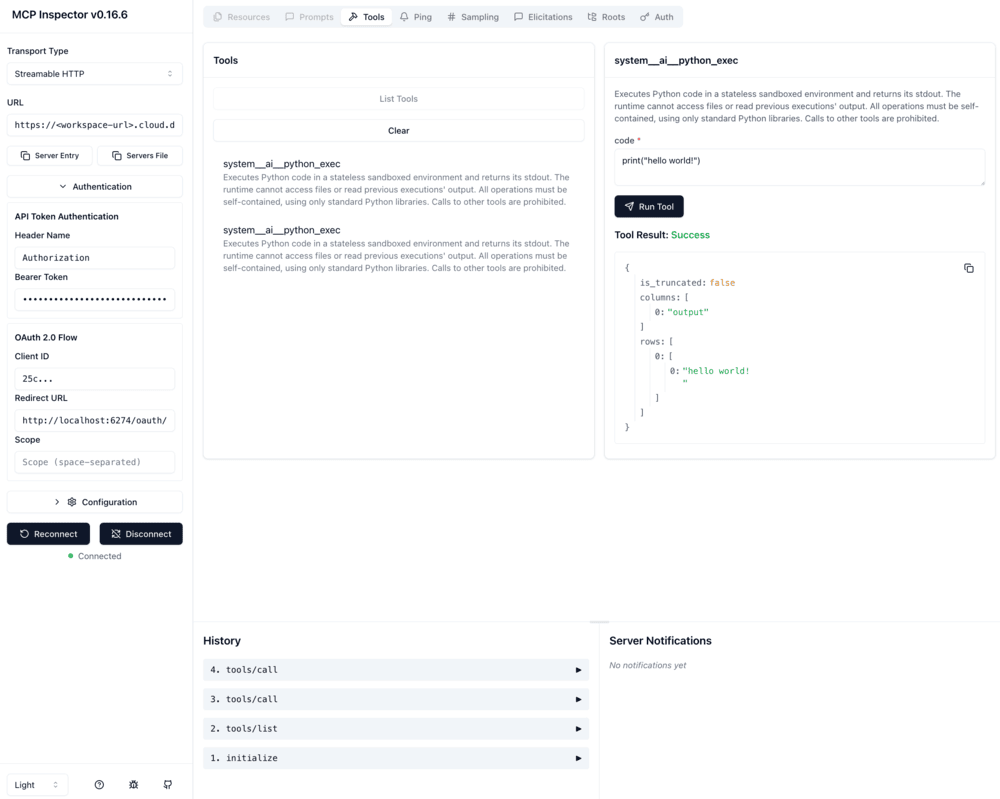

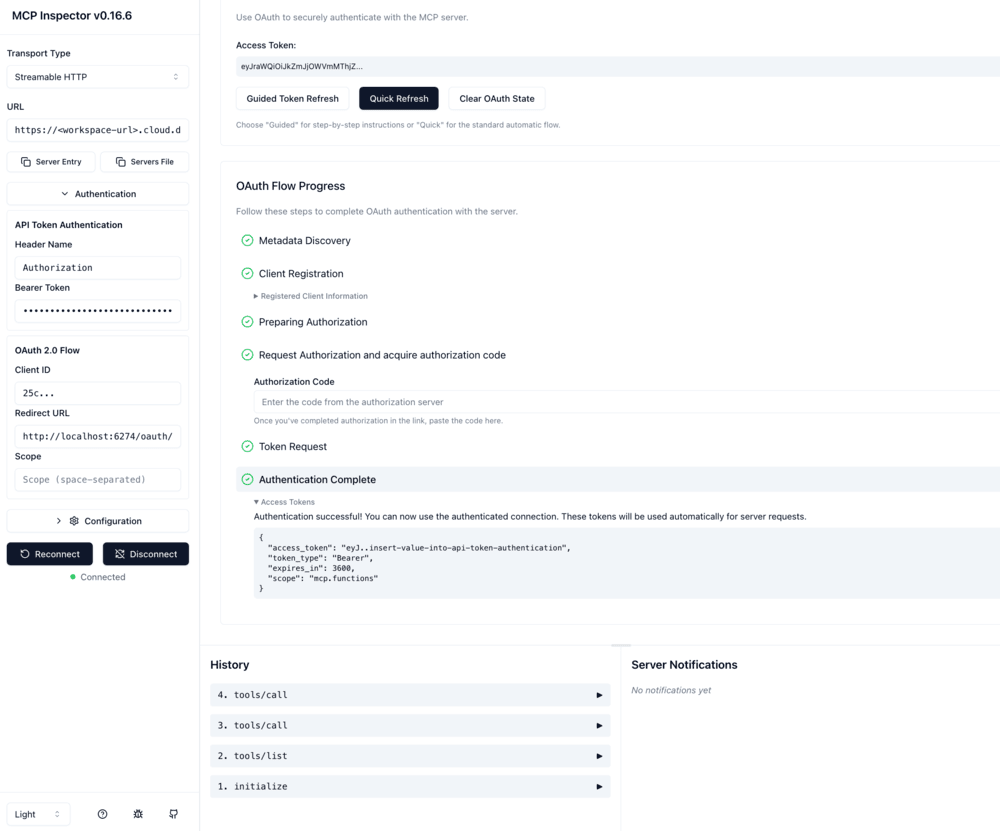

MCP Inspectorは、MCPサーバーのテストとデバッグを行うための開発者ツールです。

上記のOAuth認証設定に続いて、以下のインスペクター固有の設定を行ってください。

-

リダイレクトURL :

http://localhost:6274/oauth/callbackhttp://localhost:6274/oauth/callback/debug

-

クライアントタイプ :公開( 「クライアントシークレットを生成する」の チェックを外す)

MCP Inspectorの設定:

- インスペクターを実行します:

npx @modelcontextprotocol/inspector。 - 輸送タイプ を

Streamable HTTPに設定します。 - Databricks MCPサーバーのURLを入力してください。

- 認証 セクションで、OAuthクライアントIDを追加してください。

- 「認証設定を開く」 をクリックし、 「ガイド付きフロー 」または 「クイック フロー」を選択します。

- 認証が成功したら、 API認証 セクションの下の 「ベアラー トークン」 にアクセストークンを貼り付けます。

- 接続 をクリックします。

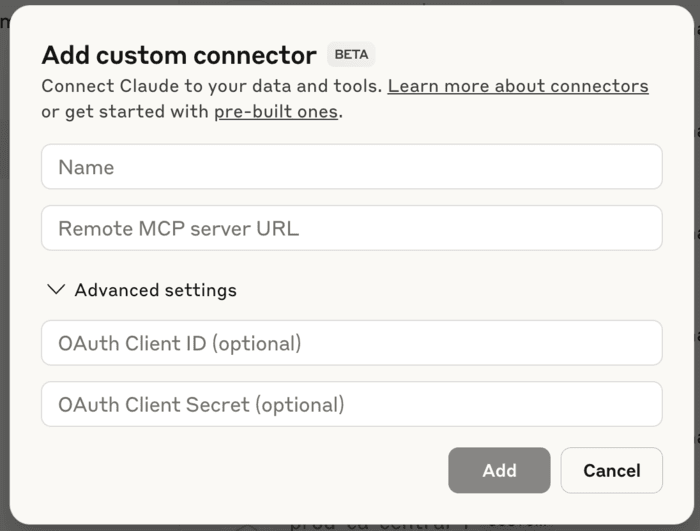

Claude ConnectorsとRemote MCPを使用して、ClaudeをDatabricks管理サーバーおよび外部MCPサーバーに接続します。

上記のOAuth認証設定に続いて、Claude固有の設定を以下に追加してください。

- リダイレクトURL :

https://claude.ai/api/mcp/auth_callbackhttps://claude.com/api/mcp/auth_callback - IPアドレス許可リスト (必要な場合):クロードの送信IPアドレスを追加します。

クロードの設定:

- Claudeで 「設定」> 「コネクタ」 に移動してください。

- 「カスタムコネクタを追加」 をクリックします。

- Databricks MCPサーバーのURLを入力してください。

- OAuthアプリケーションのクライアントIDを入力してください(Databricks OAuthアプリ接続が機密クライアントの場合は、クライアントシークレットも入力してください)。

- 「追加」 をクリックして完了です。

静的なOAuthクライアント構成を使用して、 Claude CodeをDatabricks MCPサーバーに接続します。

上記のOAuth認証設定に続いて、Claude Code固有の設定を以下に記載します。

- リダイレクトURL :

http://localhost:8080/callback(Claude Codeの設定にあるコールバックポートの値と一致してください)

Claudeコードの設定:

-

ターミナルで以下のコマンドを実行し、プレースホルダーの値を置き換えてください。

Bashclaude mcp add-json databricks-mcp-server \

'{"type":"http","url":"https://<your-workspace-hostname>/api/2.0/mcp/functions/{catalog_name}/{schema_name}","oauth":{"clientId":"<your-client-id>","callbackPort":8080}}' \

--client-secret <your-client-secret> -

<your-workspace-hostname>Databricksワークスペースのホスト名に置き換えます。 -

<your-client-id>、ご使用の OAuth アプリケーションのクライアント ID に置き換えてください。 -

<your-client-secret>、OAuth アプリケーションのクライアント シークレットに置き換えてください (機密クライアントを使用している場合)。 -

選択したMCPサーバーに合わせてURLパスを調整してください。

開発者ModeとフルMCPアプリを使用したカスタムChatGPTアプリを使用して、ChatGPTをDatabricks管理サーバーおよび外部MCPサーバーに接続します。

カスタムChatGPTアプリを追加するには、以下のものが必要です。

- 開発者Modeがオンになっています

- ChatGPTのビジネス、エンタープライズ、または教育機関向けワークスペース

上記のOAuth認証設定に続いて、ChatGPT固有の設定を以下に追加してください。

- リダイレクトURL :

https://chatgpt.com/connector_platform_oauth_redirect - IP許可リスト :ChatGPTの送信IPアドレスを追加します

ChatGPTの設定:

- ChatGPTで、 [設定] > [アプリ] > [アプリを作成] に進みます。

- Databricks MCPサーバーのURLを入力してください。

- 認証方法としてOAuthを使用してください。

- OAuthアプリケーションのクライアントIDとシークレット(該当する場合)を入力してください。

- 設定を完了してアプリを保存してください。

CursorやWindsurfなどのローカルIDEをDatabricks MCPサーバーに接続するには、MCP構成ファイルにMCPサーバーを追加します。

-

MCP設定ファイルを探してください。

- カーソル :

~/.cursor/mcp.json - ウィンドサーフィン :

~/.codeium/windsurf/mcp_config.json

- カーソル :

-

以下のいずれかの設定を追加してください。既にDatabricks CLIを使用している場合は、CLI認証オプションを使用してください。それ以外の場合は、クライアントの種類に合ったOAuthオプションを使用してください。

Databricks CLI認証 — OAuthアプリの設定をしたくない場合に推奨

Databricks CLIは既にインストールされ、設定済みです。uc-mcp-proxy を使用してください。これは軽量な標準入出力プロキシで、標準の MCP OAuth フローの代わりに既存の Databricks CLI 認証情報を使用するため、OAuth リダイレクト URL が不要になります。

前提条件:

- Databricks CLIがインストールされ、認証されました(

databricks auth login) - UVがインストールされました

{

"mcpServers": {

"databricks-mcp-server": {

"type": "stdio",

"command": "uvx",

"args": [

"uc-mcp-proxy",

"--url",

"https://<your-workspace-hostname>/api/2.0/mcp/functions/system/ai",

"--auth-type",

"databricks-cli",

"--profile",

"${DATABRICKS_CONFIG_PROFILE:-DEFAULT}"

]

}

}

}

<your-workspace-hostname> Databricksワークスペースのホスト名に置き換えます。 プロキシは、Databricks CLIの認証情報ストアからトークンを取得および更新し、それらをベアラートークンとしてMCPエンドポイントに転送します。

uc-mcp-proxyを使用した構成例については、 Claude Marketplace Databricks MCP プラグインを参照してください。

機密性の高いOAuthクライアント(クライアントシークレット付き) —サーバー側または自動化された用途に推奨

クライアントシークレット(通常は管理者によってプロビジョニングされる)を持つ、登録済みのOAuthアプリをお持ちです。OAuthではmcp-remote使用してください。mcp-remote リポジトリの手順に従って mcp-remote をセットアップし、次にOAuth 認証設定の手順に従って認証情報を構成してください。

{

"mcpServers": {

"databricks-mcp-server": {

"command": "npx",

"args": [

"mcp-remote",

"https://<your-workspace-hostname>/api/2.0/mcp/functions/system/ai",

"--static-oauth-client-info",

"{ \"client_id\": \"$MCP_REMOTE_CLIENT_ID\" }",

"--client-secret"

]

}

}

}

<your-workspace-hostname> Databricksワークスペースのホスト名に置き換えます。 環境変数MCP_REMOTE_CLIENT_IDにOAuthクライアントIDを、 MCP_REMOTE_CLIENT_SECRETにクライアントシークレットを設定してください。

公開OAuthクライアント(クライアントシークレットなし) —個人利用または対話型利用に推奨

OAuthを使用したいが、クライアントシークレットを持っていない(または管理したくない)場合。OAuthではmcp-remote使用してください。mcp-remote リポジトリの手順に従って mcp-remote をセットアップし、次にOAuth 認証設定の手順に従って認証情報を構成してください。

{

"mcpServers": {

"databricks-mcp-server": {

"command": "npx",

"args": [

"mcp-remote",

"https://<your-workspace-hostname>/api/2.0/mcp/functions/system/ai",

"--static-oauth-client-info",

"{ \"client_id\": \"$MCP_REMOTE_CLIENT_ID\" }"

]

}

}

}

<your-workspace-hostname> Databricksワークスペースのホスト名に置き換えます。 環境変数MCP_REMOTE_CLIENT_IDにOAuthクライアントIDを設定してください。

個人アクセストークン(PAT)認証を使用してクライアントを接続する

個人アクセストークンは、Databricks MCPサーバーへの個人開発、テスト、および短期アクセスに適した、よりシンプルな認証方法を提供します。

個人アクセストークンは、管理対象および外部のMCPサーバーでのみサポートされています。カスタムMCPサーバーにはOAuth認証が必要です。

-

Databricksワークスペースに個人的なアクセス場所を生成します。 Databricks の個人アクセストークンを使用した認証 (従来) を参照してください。

-

ネットワークアクセスを設定します(オプション)。

DatabricksワークスペースにIP アクセス制限がある場合は、クライアントの送信 IP アドレスを許可リストに追加します。 必要なIPアドレスを取得するには、クライアントのドキュメントまたは展開環境のネットワーク構成を参照してください。

-

クライアントを設定してください。

PATを生成したら、MCPクライアントを設定して認証にPATを使用するようにしてください。各クライアントにはそれぞれ独自の構成方法があります。主要なMCPクライアント向けの詳細な手順については、以下のプラットフォーム固有の例を参照してください。

PATの例

以下の例は、個人アクセストークン認証を使用して特定のMCPクライアントを設定する方法を示しています。まず上記のPAT認証設定手順に従ってから、以下の例を参考にクライアントの設定を行ってください。

- Cursor

- Claude Desktop

- Replit

カーソルは設定構成を通じてMCPをサポートします。

-

カーソル設定を開いてください。

-

以下の設定を追加してください(選択したMCPサーバーに合わせてURLを調整してください)。

JSON{

"mcpServers": {

"uc-function-mcp": {

"type": "streamable-http",

"url": "https://<your-workspace-hostname>/api/2.0/mcp/functions/{catalog_name}/{schema_name}",

"headers": {

"Authorization": "Bearer <YOUR_TOKEN>"

},

"note": "Databricks UC function"

}

}

} -

<your-workspace-hostname>Databricksワークスペースのホスト名に置き換えます。 -

<YOUR_TOKEN>を個人用アクセストークンに置き換えてください。

Claude Desktop は、 mcp-remoteを使用して Databricks MCP サーバーに接続できます。

-

claude_desktop_config.jsonファイルを探してください:- macOS :

~/Library/Application Support/Claude/claude_desktop_config.json - Windows :

%APPDATA%\Claude\claude_desktop_config.json

- macOS :

-

以下の設定を追加してください(選択したMCPサーバーに合わせてURLを調整してください)。

JSON{

"mcpServers": {

"uc-function-mcp": {

"command": "npx",

"args": [

"mcp-remote",

"https://<your-workspace-hostname>/api/2.0/mcp/functions/{catalog_name}/{schema_name}",

"--header",

"Authorization: Bearer <YOUR_TOKEN>"

]

}

}

} -

<your-workspace-hostname>Databricksワークスペースのホスト名に置き換えます。 -

<YOUR_TOKEN>を個人用アクセストークンに置き換えてください。 -

変更を有効にするには、Claude Desktopを再起動してください。

Replitは、カスタムMCPサーバー構成を介してDatabricks MCPサーバーへの接続をサポートしています。

-

Replit ワークスペースで、 [MCP サーバーの追加] をクリックします。

-

Databricks MCPサーバーのURLを入力してください。例:

https://<your-workspace-hostname>/api/2.0/mcp/genie/{genie_space_id} -

カスタムヘッダーを追加する:

- 鍵 :

Authorization - 価値 :

Bearer <YOUR_TOKEN>

- 鍵 :

Replit MCPのドキュメントを参照してください。

接続の問題をトラブルシューティングする

一般的な接続の問題を診断して解決するには、次のトラブルシューティング ステップに従ってください。

認証を検証する

接続テストを行う前に、認証情報が正しく設定されていることを確認してください。

- OAuth user-to-machine (U2M)

- Service principal (M2M)

OAuthユーザー対マシン(U2M)認証の場合、 MCP Inspectorを使用して接続をテストしてください。OAuthフローは、接続プロセス中に認証情報を検証します。

マシン間(M2M)OAuthによるサービスプリンシパル認証の場合、Databricks CLIを使用して認証情報をテストしてください。

DATABRICKS_CLIENT_ID=<your-client-id> DATABRICKS_CLIENT_SECRET=<your-client-secret> databricks auth describe

このコマンドは、サービスプリンシパルの設定を検証し、認証されたIDに関する情報を表示します。コマンドがエラーを返した場合は、サービスプリンシパルの設定を確認し、以下の点を確認してください。

- Databricksアカウントにサービスプリンシパルが作成されました

- クライアントIDとクライアントシークレットは正しく設定されています

- サービスプリンシパルは、必要なリソースにアクセスするための適切な権限を持っています。

ネットワーク構成を確認する

ネットワーク制限により、外部クライアントがDatabricksワークスペースに接続できない場合があります。 Databricks IP アクセス リスト ポリシーが、クライアントがDatabricksアカウントおよびワークスペースに接続できるように構成されていることを確認してください。 前提条件を参照してください。

クライアント固有の接続問題を特定する

別のMCPクライアントに接続してみて、問題が解決するかどうか確認してください。DatabricksはMCP Inspectorを使用したテストを推奨しています。MCPインスペクターでは接続が成功するのに、クライアントでは接続できない場合は、クライアントの設定に問題がある可能性が高いです。より詳しいサポートが必要な場合は、クライアントプロバイダーにお問い合わせください。

問題はDatabricksサポートに報告してください。

これらのトラブルシューティングを完了した後も接続の問題が引き続き発生する場合:

-

Claude、Cursor、MCP InspectorなどのMCPクライアントのログを確認し、エラーメッセージとスタックトレースを確認してください。

-

以下の診断情報を収集してください。

- 使用された認証方法(OAuthまたはPAT)

- MCPサーバーURL

- クライアントからのエラーメッセージ

- ネットワーク構成の詳細(IP制限、ファイアウォールルール)

-

問題を解決するために、サポートに連絡し、診断情報を共有してください。

制限事項

- 動的クライアント登録 :Databricksは、管理対象、外部、またはカスタムMCPサーバー向けの動的クライアント登録OAuthフローをサポートしていません。動的クライアント登録を必須とする外部クライアントおよびIDEs 、 OAuth認証ではサポートされていません。

- カスタム MCP サーバーのパーソナル アクセスのサポート : Databricks Appsでホストされているカスタム MCP サーバーは、認証のためのパーソナル アクセスをサポートしていません。

次のステップ

- 管理対象のMCPサーバーを使用して、エージェントをUnity Catalogデータに接続します。

- 外部MCPサーバーを使用してサードパーティサービスにアクセスします。

- 組織固有のツール用にカスタムMCPサーバーをホストする